フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月10日

1分でわかるこの記事の要約 ゼロトラスト環境では、あらゆるアクセスが記録されログが爆発的に増加するため、適切な管理が不可欠です。 NAC、SDP、SWGといった各コンポーネントが生成するログの特性を理解し、連携・分析が重 […]

目次

ゼロトラストへの移行は、現代のセキュリティ戦略において不可欠です。しかし、その過程で多くの企業が直面するのが「ログの爆発的な増加」という課題です。収集した大量のログも、ただ蓄積するだけではコストを圧迫し、本当に重要な脅威の兆候を見逃す原因になりかねません。

特にゼロトラストを構成するNAC、SDP、SWGといった各ソリューションのログは特性が異なり、効果的な連携と分析が難しいのが実情です。この記事では、ゼロトラスト環境で生成される各種ログを「事故らせず、資産として活かす」ための、具体的なログ設計、SIEM連携のポイント、そして効果的な分析・運用手法までを網羅的に解説します。

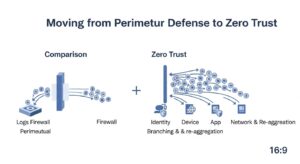

ゼロトラストアーキテクチャへの移行は、セキュリティ監視のあり方を根本から変えます。従来の境界防御モデルとは異なり、「信頼しないこと」を前提とするため、あらゆるアクセス要求を検証・記録する必要があり、これがログの量と複雑性を増大させるのです。

これまでのセキュリティは、社内ネットワークという「城」の内側は安全、外側は危険という考え方でした。しかし、クラウド活用やリモートワークの普及により、この境界は曖昧になっています。ゼロトラストモデルでは、社内・社外を問わず、すべてのネットワークトラフィックを信頼できないものとして扱います。

すべてのユーザー、デバイス、アプリケーションからのアクセス要求を都度認証・認可するため、そのすべてのアクティビティがログとして記録されます。これにより、内部不正や一度侵入を許した脅威が内部で横展開(ラテラルムーブメント)する動きを検知するために、詳細かつ膨大なログデータが不可欠となるのです。

ゼロトラスト環境では、ログの発生源が多岐にわたります。オフィス内のPCだけでなく、自宅や外出先から接続する従業員のデバイス、多種多様なクラウドサービス(SaaS)へのアクセス、IoT機器など、監視すべきエンドポイントが飛躍的に増加します。

さらに、セキュリティレベルを高めるために導入されるTLSインスペクションもログ増加の一因です。これは、これまで暗号化されていて中身が見えなかったHTTPS通信を復号して検査する技術であり、通信の可視性を高める一方で、検査内容に関する詳細なログが生成され、全体のログ量をさらに押し上げます。これらの要因が複合的に絡み合い、ログが「増えすぎ」てしまう状況が生まれるのです。

増えすぎたログを無計画に管理・運用すると、深刻なリスクにつながります。

ログはただ集めるだけでなく、適切に設計・運用しなければ、かえってセキュリティホールを生み出す原因にもなり得るのです。

ゼロトラストを実現するためには、複数のセキュリティコンポーネントを連携させる必要があります。ここでは、代表的なNAC、SDP、SWGがそれぞれどのような役割を持ち、どのような特性のログを生成するのかを理解することが、効果的なログ設計の第一歩となります。

NACは、デバイスが社内ネットワークに接続する際の「門番」の役割を果たします。PCやスマホ、IoT機器などがネットワークに接続を試みる際に、デバイスがセキュリティポリシーに準拠しているかをチェックし、違反している場合は接続を拒否または制限します。

NACログには、「いつ、誰が、どのデバイスで、どこから接続しようとしたか」という認証情報や、コンプライアンスチェックの結果(成功/失敗)が含まれます。これらのログは、不正なデバイス接続の試みや、社内ルール違反デバイスの検知に極めて有効です。

SDPは、アプリケーションへのアクセスを制御するコンポーネントで、「門番」の先の「各部屋の鍵」に相当します。ユーザー認証後、許可されたアプリケーションへのアクセス経路(トンネル)のみを動的に生成します。これにより、ユーザーは自分に関係のないアプリの存在自体を認識できなくなり、攻撃対象領域を最小化します。

SDPログには、ユーザー認証の成否、特定アプリへのアクセス要求と許可/拒否の記録が含まれます。これらのデータは、「知る必要のある最小限のアクセス」原則が守られているかを監視し、内部不正の兆候を可視化するために重要です。

SWGは、ユーザーがインターネットへアクセスする際の通信を検査する「検問所」です。URLフィルタリングによる不適切なサイトへのアクセスブロック、マルウェアのダウンロード阻止、機密情報の外部送信防止などを行います。特にTLSインスペクション機能で暗号化されたHTTPS通信の内容まで検査できるのが大きな特徴です。

SWGログには、アクセス先URL、マルウェア検知アラート、データ漏洩防止(DLP)ポリシー違反の記録などが詳細に含まれます。これにより、ユーザーのWeb利用状況の分析や、外部脅威(C2サーバー通信など)の検出、情報漏洩調査が可能になります。

NAC、SDP、SWGはそれぞれ重要ですが、ログを個別に監視していてはゼロトラストの真価を発揮できません。ログのフォーマットや粒度が異なるため、「不正なデバイス(NAC)が、許可されないアプリ(SDP)にアクセスし、マルウェアサイト(SWG)と通信した」といった一連の攻撃シナリオを横断的に追跡することが非常に困難です。この課題を解決するため、SIEMとの連携による統合的なログ分析が不可欠となります。

膨大なログを資産に変えるためには、無計画な収集ではなく、戦略的な「ログ設計」が必要です。ここでは、効果的かつ効率的なログ管理を実現するための3つのステップを解説します。

ログ設計の第一歩は、「ログ分析で何を達成したいか」という目的を明確にすることです。例えば、以下のような具体的なゴールを設定します。

このゴールから逆算し、達成に必要なコンポーネント(NAC, SDP, SWGなど)とログ(認証失敗、大量データアップロードなど)を洗い出します。これにより、収集すべきログの優先順位が明確になり、やみくもなデータ収集を防ぎます。

すべてのログをSIEMに取り込むのは、コストと分析の観点から非現実的です。Step1のゴールに基づき、SIEMに取り込むログを戦略的に取捨選択します。例えば、大量に発生する認証成功ログは低コストなストレージに保管し、認証失敗ログや特権IDによる成功ログのみをリアルタイム分析の対象とする、といった判断が有効です。

次に重要なのが「正規化」です。NAC、SDP、SWGなど異なる製品から出力されるログはフォーマットがバラバラです。ユーザーIDの表記(例: userA, userA@example.com, EXAMPLE\userA)や時刻形式などを統一フォーマットに変換します。これにより、異なるログソースを横断した相関分析が可能になり、「Aというユーザーの行動」を一気通貫で追跡できるようになります。

ログは、その価値や参照頻度に応じてライフサイクルを管理することが重要です。

このようにログの可用性とコストのバランスを取りながら保管場所を最適化することで、ログ管理全体のTCO(総所有コスト)を大幅に削減できます。PCI DSSや個人情報保護法など、準拠すべき規制で定められた保管期間も考慮しましょう。

ログ設計が完了したら、次はいよいよSIEMと連携させ、データを分析して脅威を検出するフェーズです。

SIEMは、複数のセキュリティ製品からログを集約し、横断的に分析するプラットフォームです。NAC、SDP、SWGなどのログをSIEMに連携させることで、単体の製品では見つけられない脅威の兆候を捉える「相関分析」が可能になります。

例えば、「短時間に複数の認証失敗(NACログ)があった後、普段アクセスしないサーバーへのアクセス(SDPログ)が発生した」といった複数の事象を組み合わせ、より確度の高いアラートを生成します。インシデント発生時には、攻撃の起点から被害範囲までを迅速に可視化し、調査時間を大幅に短縮できます。

従業員による内部不正や、盗まれた認証情報を使ったアカウント乗っ取りは検知が難しい脅威です。SIEMを使った相関分析で、これらの兆候を捉えられます。

検知ルール例

このルールにより、情報漏洩の可能性が非常に高いと判断し、即座にアラートを発報・調査を開始できます。

エンドポイントでマルウェア感染が疑われる場合、脅威の広がりを迅速に把握する必要があります。

調査フロー例

SWGのTLSインスペクションは、HTTPS通信に隠された脅威を防ぐ上で非常に強力です。しかし、従業員のプライバシーへの配慮も不可欠です。オンラインバンキングや医療機関サイトなど、機微情報に関わる通信まで検査することはプライバシー侵害のリスクを招きます。

多くのSWG製品では、特定のカテゴリ(金融、医療など)のサイトを検査対象から除外するポリシー設定が可能です。セキュリティ強化とプライバシー保護のバランスを取りながら、適切なログ設計と運用を行うことが求められます。

効果的な仕組みを構築したとしても、それを継続的に運用していくことが成功の鍵となります。

サイバー攻撃の手法は日々進化します。一度構築した分析ルールが未来永劫有効とは限りません。新たな脅威の動向や社内の環境変化を踏まえ、SIEMの分析ルールや監視対象ログを定期的に見直し、チューニングする必要があります。また、誤検知(False Positive)を減らし、検知精度を高めていく地道な作業が、運用担当者の負担を軽減し、セキュリティレベルを維持する上で不可欠です。

高度なログ分析には専門的なスキルが求められます。専門人材の確保が難しい場合、セキュリティ部門とITインフラ部門が連携する協力体制の構築が現実的です。誰がアラートの一次対応を行い、誰が詳細調査を行い、誰が最終的な意思決定を下すのか、インシデント対応プロセスを明確に定めておくことも重要です。

近年、ゼロトラストを発展させたSASE(Secure Access Service Edge)が注目されています。SASEは、NAC、SDP、SWGなどのセキュリティ機能とネットワーク機能をクラウド上で統合提供するモデルです。SASEプラットフォームを導入すれば、ログの正規化や管理の手間が大幅に削減される可能性があります。将来的にゼロトラスト運用をさらに効率化する上で、SASEへの移行は有力な選択肢となるでしょう。

ゼロトラスト環境において、ログはもはや単なる「記録」ではありません。企業のセキュリティ状態を可視化し、脅威からビジネスを守るための重要な「データ資産」です。

その価値を最大限に引き出すには、NAC、SDP、SWGのログ特性を理解し、目的意識を持ったログ設計が不可欠です。そして、SIEMと効果的に連携させ、継続的な分析と運用体制を構築することで、初めてログは真の力を発揮します。増え続けるログをコストではなく、セキュリティを強化する力へ転換するために、まずは自社の課題を洗い出し、「ログを使って何を見つけたいか」というゴール設定から始めてみましょう。

A1: すべてのログをSIEMのリアルタイム分析対象にする必要はありません。まずは、内部不正の検知やマルウェア感染の早期発見など、自社にとってリスクが高いユースケースを特定しましょう。その検知に必要なログ(例:認証失敗ログ、不審な通信先へのアクセスログなど)に絞ってSIEMに取り込むのが効果的です。それ以外のログは安価なストレージに保管し、必要に応じて調査できるようにするライフサイクル管理がコスト削減に有効です。

A2: まずは「認証」と「認可」に関するログ、つまり「誰がアクセスしようとし、それが許可されたか否か」を示すログを最優先で監視することをお勧めします。具体的には、NACやSDPの認証失敗ログ、特権アカウントによるアクセスログ、SWGによるポリシー違反のWebアクセスログなどが挙げられます。これらは不正アクセスや内部不正の兆候を早期に捉える上で非常に重要な情報源となります。

A3: 自社だけで専門人材を確保・育成するのは多くの企業にとって困難です。その場合、MDR(Managed Detection and Response)サービスのように、専門家が24時間365日体制でログの監視・分析を代行してくれる外部サービスの活用も有効な選択肢です。自社のリソースや予算を考慮し、内製とアウトソーシングを組み合わせたハイブリッドな運用体制を検討することが、現実的かつ効果的な対策となります。

記載されている内容は2026年02月10日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...