フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月10日

1分でわかるこの記事の要約 ✓退職や委託終了時は情報漏洩リスクが高まるため、計画的かつ多層的な対策が不可欠です。 ✓リモートワイプ/ロックとDLPを組み合わせ、デバイスとデータの両面から情報資産を保護します。 ✓日常的な […]

目次

企業の成長に人材の流動性はつきものですが、その裏側には常に情報漏洩という重大なリスクが潜んでいます。対策の重要性を理解するために、まずは具体的なリスクとその影響について深く掘り下げていきましょう。

情報漏洩の原因として、外部からのサイバー攻撃が注目されがちですが、実際には従業員や元従業員といった内部関係者によるものが大きな割合を占めています。特に退職時には、内部不正のリスクが顕在化しやすくなります。

例えば、競合他社への転職を控えた従業員が、顧客リストや開発中の製品データ、技術ノウハウといった機密情報をUSBメモリなどにコピーして持ち出すケースは典型的です。

また、会社への不満を理由に意図的に情報を漏洩させる悪質なケースだけでなく、退職間際の気の緩みから「今後の参考のために」と、悪意なく個人用のクラウドストレージに資料をアップロードしてしまう行動が、結果として重大な情報漏洩につながることも少なくありません。このような元従業員による情報持ち出しは、企業の競争力を直接的に削ぐ深刻な脅威であり、徹底した対策が求められます。

情報漏洩のリスクは、正社員の退職時に限りません。プロジェクト単位で業務を依頼する外部委託先との契約が終了する際にも、同様の注意が必要です。委託先の従業員が使用していたPCやクラウドサービスのアカウントに、自社の企業情報が残存してしまうリスクがあります。

委託契約書にデータ消去に関する条項があっても、その履行が徹底されず放置されるケースは少なくありません。さらに、外部委託先のセキュリティ体制が不十分な場合、そこがセキュリティホールとなり、自社の情報漏洩に直結する危険性も孕んでいます。委託終了時には、貸与デバイスの確実な回収とデータ消去、関連アカウントの権限停止を最終手順として組み込むことが不可欠です。

ひとたび情報漏洩が発生すると、企業は計り知れないダメージを受けます。まず挙げられるのが、顧客や取引先からの信頼失墜です。特に個人情報や取引に関する機密情報が漏洩した場合、ブランドイメージは大きく傷つき、顧客離れや取引停止につながる可能性があります。

さらに、法的な責任も問われます。個人情報保護法などの法規制に違反した場合、多額の罰金や行政処分が科されることがあります。被害者から損害賠償請求訴訟を起こされるリスクも考えなければなりません。これらの直接的な金銭的損失に加え、原因調査や復旧にかかるコスト、そして事業継続そのものが困難になるほどの経営的インパクトを受ける可能性があるのです。

退職者からの情報漏洩という複雑な問題には、複数のセキュリティ対策を組み合わせたアプローチが必要です。その中でも特に中核となるのが「リモートワイプ/ロック」と「DLP」です。

リモートワイプとは、PCやスマートフォンなどのデバイスに対し、遠隔からデータ消去命令を送り、端末内のデータを完全に削除する機能です。一方、リモートロックは、遠隔操作でデバイスをロックし、第三者が操作できないようにする機能を指します。これらの機能は、主にMDM(Mobile Device Management)やUEM(Unified Endpoint Management)と呼ばれる統合エンドポイント管理ツールによって実現されます。

退職者対応におけるリモートワイプ/ロックは、情報漏洩を防ぐための「最後の砦」として機能します。退職者が貸与PCを返却しない、紛失した、あるいは盗難に遭ったという状況でも、管理者は物理的にデバイスに触れることなく内部情報を保護できます。まずリモートロックで不正操作を阻止し、リモートワイプでデータを消去するという流れが一般的です。

DLP(Data Loss Prevention:データ損失防止)は、機密情報や個人情報といった重要データが、PCなどのエンドポイントから外部へ不正に送信・コピーされるのを防ぐ仕組みです。DLPは、データの「出口」を監視・制御することに特化しています。

DLPが制御する主な出口には、以下のようなものがあります。

リモートワイプが事後対応の最終手段であるのに対し、DLPは在職中から日常的に運用し、情報漏洩につながる行為そのものを未然に防ぐ「予防的」な対策です。

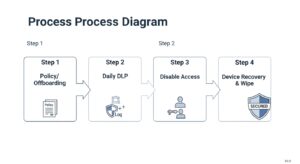

理論を理解した上で、次はいかにしてこれらの対策を組織のプロセスに組み込み、実効性のあるものにするかが重要です。ここでは、退職・委託終了の最終手順を4つのステップに分けて解説します。

対策の第一歩は、ルール作りから始まります。退職や委託終了に伴う一連の手続きを「オフボーディングプロセス」として明確に文書化し、社内ガイドラインとして定めます。このプロセスには、人事部、情報システム部、所属部署の上長など、関係者の役割と責任、作業のタイムラインを具体的に記述します。

特に重要なのが、貸与デバイスのデータ消去やアカウント削除のタイミングをセキュリティポリシーで厳密に規定することです。例えば、「最終出社日の業務終了後1時間以内にすべてのアカウントを停止し、デバイス回収後24時間以内にデータ消去を完了させる」といった具体的な基準を設けます。

効果的な退職者対応は、退職が確定するずっと以前から始まっています。在職中のすべての従業員に対し、一貫したDLPポリシーを適用することが極めて重要です。

具体的な運用としては、まず役職や部署に応じてアクセス制御と権限管理を徹底します。その上で、USB制御を導入し、外部デバイスの使用を原則禁止(許可制)にします。また、機密ファイルの印刷やクリップボード経由でのコピー&ペーストを監視・ブロックする設定も有効です。これらの操作ログはすべて記録・管理し、定期的な監査を行うことで、内部不正の早期発見と抑止につなげます。

退職者が最終出社日を終えたら、間を置かずに速やかに関連するすべてのアカウントとアクセス権限を無効化します。これは、元従業員による退職後の不正アクセスを完全に遮断するための、極めて重要な手順です。

無効化の対象は、企業情報にアクセスできるすべての入口です。

事前に作成したチェックリストに基づき、漏れなく迅速に権限を剥奪します。プロセスの自動化ツール導入もヒューマンエラー防止に有効です。

最後に、退職者に貸与していたPCやスマートフォンを確実に回収し、内部データを完全に消去します。この手順は、デバイスが手元にあるかどうかで対応が分かれます。

デバイス回収時の対応シナリオ

情報システム部の担当者などが立ち会い、デバイスの初期化や専用ツールによるデータ消去作業を実施します。作業完了後は、データ消去証明書を発行・保管し、監査に対応できる体制を整えます。

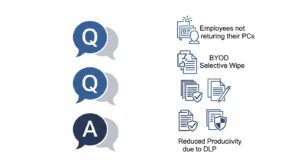

退職者がデバイスを返却しない、あるいは物理的な回収が困難な場合、遠隔での対応が必要です。まずはMDMツールからリモートロック命令を送信し、端末を即座に操作不能にします。その後、事前に定めたポリシーに従い、リモートワイプを実行して端末内のすべての企業情報を遠隔で消去します。特にBYOD(私物端末の業務利用)を許可している場合は、業務データ領域のみを消去する「セレクティブワイプ」機能が有効です。

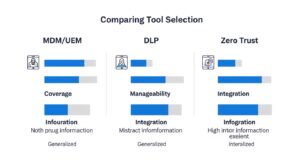

これまで解説してきた対策を実現するには、適切なツールの導入が不可欠です。

リモートワイプやロックは、MDM/UEMツールが持つ中核機能です。多様なデバイスを一元管理し、セキュリティポリシーの強制適用や遠隔操作を可能にします。ツール選定では、対応OS、ポリシー設定の柔軟性、既存システムとの連携性を確認することが重要です。

USB制御や印刷制御などの持ち出し対策には、DLPツールやEDR(Endpoint Detection and Response)製品のDLP機能を利用します。ツール選定では、検知精度の高さ(誤検知の少なさ)、制御できる項目の多さ、ログ管理やレポート機能が自社の監査要件を満たすかなどを比較検討しましょう。

近年、「ゼロトラスト」という「何も信頼しない」ことを前提とするセキュリティモデルが注目されています。デバイスの状態やユーザーの振る舞いをリアルタイムで分析し、リスクに応じてアクセス権限を動的に変更します。退職が近い従業員の不審なデータアクセスを自動的に制限するなど、より高度な情報漏洩対策を実現できます。

退職者や委託終了者による情報漏洩は、企業の信頼や事業基盤を揺るがしかねない重大な経営リスクです。このリスクに効果的に対処するには、在職中から退職後に至るまでの一貫したプロセスとテクノロジーの活用が不可欠です。

在職中はDLPで不正な持ち出しの芽を摘み、退職時にはアカウントの即時停止とリモートワイプ/ロックで情報資産へのアクセスを完全に遮断する。この予防と事後対応を組み合わせた多層的なアプローチこそが、堅牢な情報漏洩対策の要諦です。

明確なポリシー策定、従業員教育、そして最適なツールの導入・運用を三位一体で推進し、企業のセキュリティ体制を構築してください。

A1: まず最優先で、MDMツールを用いて即座にリモートロックを実行し、PCを操作不能にします。次に、リモートワイプ機能でPC内の企業データを完全に消去してください。デバイス本体の返却については、内容証明郵便で返却を督促するなど法的な対応も視野に入れ、必要に応じて弁護士等の専門家に相談することをお勧めします。

A2: 多くのMDMツールには、企業データと個人データを分離して管理する機能があります。これにより、業務用のデータ領域のみを選択して消去する「セレクティブワイプ(部分消去)」が可能です。従業員のプライバシーを守りつつ、企業の機密情報だけを安全に消去できます。ただし、BYOD導入時にポリシーを明確に定め、従業員の同意を得ておくことが不可欠です。

A3: ポリシー設定が厳しすぎると生産性を低下させる可能性があります。これを避けるため、部署や役職に応じて柔軟なポリシーを設定することが重要です。例えば、開発部門では特定のツールの連携を許可する、経理部門では登録済みのUSBメモリのみ使用を許可するなど、利便性とセキュリティのバランスを取ったきめ細やかな運用が求められます。

記載されている内容は2026年02月10日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...