フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月10日

1分でわかるこの記事の要約 ソフトウェアサプライチェーン攻撃は正規プロセスを悪用し、深刻な被害をもたらす脅威です。 改ざん防止には、コード署名やCI/CDパイプラインのセキュリティ強化が不可欠です。 インシデント検知のた […]

目次

近年、ソフトウェアサプライチェーン攻撃の脅威が急速に高まっています。正規のソフトウェア開発・配布プロセスに紛れ込み、悪意のあるコードを混入させる攻撃は、多くの企業にとって深刻なリスクです。 この記事では、自社で開発・配布するソフトウェアの改ざん耐性を高め、万が一のインシデントに備えるための配布経路の信頼性確保と、効果的な監査ログ設計について具体的に解説します。

ソフトウェア開発が複雑化し、オープンソースやサードパーティ製コンポーネントの利用が一般化した現代において、サプライチェーン全体を保護する必要性が増しています。攻撃者は、防御の弱い開発プロセスの一部を狙って侵入し、広範囲に影響を及ぼそうとします。

サプライチェーン攻撃とは、ソフトウェアが開発され、ユーザーに届くまでの連鎖(サプライチェーン)のいずれかの段階を標的とする攻撃です。攻撃者は、開発者のPC、コードリポジトリ、ビルドサーバー、配布サーバーなど、信頼されているプロセスに侵入します。

そして、正規のソフトウェアや更新プログラムにマルウェアを埋め込み、それを信頼してインストールした多数のユーザーに被害を拡大させます。この攻撃の恐ろしい点は、ユーザーが公式ベンダーから提供された正規のソフトウェアだと信じているため、検知が非常に困難であることです。自社の情報セキュリティだけでなく、自社製品を利用する顧客を守るためにも、この脅威への対策は喫緊の課題となっています。

ソフトウェアサプライチェーンセキュリティを考える上で、核となるのが「完全性」と「真正性」という二つの概念です。

この二つを担保する代表的な技術が「コード署名」です。これらが保証されて初めて、ユーザーは安心してソフトウェアを使用できます。

現代のソフトウェアは、多数のオープンソースライブラリやサードパーティ製コンポーネントを組み合わせて作られています。この複雑な構成要素を正確に把握するための仕組みがSBOM(Software Bill of Materials:ソフトウェア部品表)です。

SBOMは、ソフトウェアに含まれる全コンポーネントのリストとその依存関係を記録したもので、食品の成分表示に例えられます。SBOMを導入することで、使用しているコンポーネントに新たな脆弱性が発見された際に、自社のソフトウェアが影響を受けるかどうかを迅速に特定し、パッチ管理などの対応を素早く行うことができます。サプライチェーン全体の透明性を高め、脆弱性管理を効率化するために、SBOMの作成と活用は不可欠なプロセスとなっています。

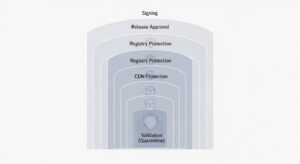

ソフトウェアの改ざんを防ぐためには、開発からデプロイメントに至るまでの全工程で多層的なセキュリティ対策を講じる必要があります。特に配布経路の信頼性確保は、ユーザーに安全なソフトウェアを届けるための最後の砦です。

まず基本となるのが、コード署名の徹底です。デジタル署名技術を用いて、ソフトウェアの発行元が誰であるか(真正性)を証明し、配布中に改ざんされていないか(完全性)を検証可能にします。コード署名に用いる秘密鍵の管理は極めて重要であり、ハードウェアセキュリティモジュール(HSM)などを利用して厳格に保護する必要があります。

次に、ソフトウェアやソースコードを保管するリポジトリのセキュリティです。

そして、ユーザーがソフトウェアをダウンロードする際の通信経路は、必ずTLS/SSLによって暗号化する必要があります。これにより、中間者攻撃によるデータの盗聴や改ざんを防ぎ、エンドポイント間の通信の安全性を確保します。

DevOpsの文化にセキュリティを統合するDevSecOpsのアプローチは、改ざん耐性を高める上で非常に効果的です。開発ライフサイクルの早期段階でセキュリティ対策を組み込む「シフトレフト」の考え方に基づき、CI/CDパイプラインの各ステージで自動化されたセキュリティチェックを導入します。

例えば、コードがコミットされるたびに静的アプリケーションセキュリティテスト(SAST)を実行し、ソースコードレベルの脆弱性を検出します。また、ビルドされたアプリケーションに対して動的アプリケーションセキュリティテスト(DAST)や依存関係スキャンを自動で実行し、既知の脆弱性を持つライブラリが使用されていないかを確認します。ビルドプロセス自体が改ざんされないよう、ビルドサーバーへのアクセスを厳しく制限し、ビルドログを詳細に監視することも重要です。

ソフトウェアに脆弱性が発見された場合、迅速に修正パッチを提供し、ユーザーに適用してもらうことが重要です。このパッチ管理のプロセス自体も、サプライチェーン攻撃の標的となり得ます。そのため、更新プログラムの配布プロセスにおいても、厳格なセキュリティ対策が求められます。

全ての更新プログラムには必ずコード署名を行い、安全性が確認された配布チャネルを通じてのみ提供するようにします。また、ユーザーに対しては、更新プログラムの重要性を啓発し、自動更新機能の利用を推奨するなど、迅速なパッチ適用を促すコミュニケーションも欠かせません。脆弱性を放置することは、攻撃者に侵入の扉を開けておくのと同じです。

どれだけ強固な防御策を講じても、100%の安全は保証できません。そのため、万が一の侵入や改ざんを迅速に検知し、対応するための監視体制の構築が不可欠です。その中核を担うのが、効果的な監査ログの設計とログ管理です。

監査ログは、システム内で「いつ、誰が、何を、どのようにしたか」を記録した証拠です。インシデントが発生した際、このログを分析することで、不正アクセスの経路や被害範囲を特定し、原因を究明するための重要な手がかりを得ることができます。

また、ログを常時監視することで、通常とは異なる振る舞いを「異常検知」し、インシデントの発生を未然に防いだり、被害が拡大する前に対処したりすることが可能になります。さらに、ISO/IEC 27001やNIST CSFといった情報セキュリティに関するコンプライアンス要件を満たす上でも、適切な監査ログの取得と保管は必須の項目です。

効果的な監査ログを設計するためには、まず「何を記録すべきか」を明確にする必要があります。一般的に「5W1H」の観点でログ項目を定義します。

監査ログ設計のベストプラクティス(5W1H)

次に重要なのが、ログの完全性と保護です。記録されたログが後から改ざんされることのないよう、書き込み専用の領域に保存したり、ログデータにハッシュ値を付与したりする対策が必要です。また、規制やポリシーに応じて定められた保管期間中は、ログを安全に保管し、必要に応じて暗号化することも検討します。

様々なサーバーやネットワーク機器から出力される膨大なログを人手で監視するのは不可能です。そこで活用されるのがSIEM(Security Information and Event Management)です。SIEMは、組織内の多様なシステムからログを一元的に集約し、リアルタイムで相関分析を行うためのプラットフォームです。

例えば、「短時間に多数のログイン失敗があった後、管理者権限でのログインが成功した」といった複数のログを組み合わせることで、単体のログでは見逃してしまうような攻撃の兆候を検知できます。Splunk、Azure Sentinel、Elastic Stackといった代表的なSIEM製品は、脅威インテリジェンスと連携し、既知の攻撃パターンに基づいてアラートを発報する機能も備えています。SIEMの導入により、セキュリティインシデントへの対応を迅速化し、運用管理の負担を大幅に軽減できます。

従来のログに加え、より詳細なシステムの動作情報を収集・分析する「テレメトリー」の活用が、セキュリティ監視の新たな標準となりつつあります。これにより、攻撃の兆候をより早期かつ高精度に捉えることが可能になります。

テレメトリーデータとは、システムやアプリケーションの動作状況、パフォーマンス、ユーザー操作など、遠隔から収集される詳細なデータの総称です。従来のイベントログが「何が起きたか」という結果を記録するのに対し、テレメトリーは「どのようにそれが起きたか」というプロセスやコンテキストを含んだ、よりリッチな情報を提供します。

テレメトリーデータの真価は、SIEMと連携させることで最大限に発揮されます。エンドポイントから収集した詳細なテレメトリーデータをSIEMに取り込み、他のログと組み合わせることで、攻撃の全体像をより立体的に可視化できます。さらに、検知された脅威に対し、SOAR(Security Orchestration, Automation and Response)ツールと連携し、インシデント対応プロセスを自動化することも可能となり、セキュリティ運用の効率を飛躍的に向上させます。

従来の「社内は安全」という境界型防御モデルは、クラウド化やリモートワークの普及により限界を迎えています。そこで重要になるのが、「信頼しない、常に検証する(Never Trust, Always Verify)」を原則とするゼロトラストアーキテクチャです。

ゼロトラストは、ネットワークの内外を問わず、いかなるアクセス要求も信頼せず、その都度厳格な検証を行うセキュリティモデルです。リソースにアクセスしようとするユーザーやデバイスのID、状態、場所などを評価し、ポリシーに基づいてアクセスを許可または拒否します。これにより、万が一ネットワーク内部に侵入されたとしても、攻撃者が内部を自由に移動(横展開)することを防ぎ、被害を最小限に抑えます。

ソフトウェアサプライチェーンを狙った攻撃は、今後ますます巧妙化し、増加することが予想されます。自社のソフトウェアと顧客を守るためには、もはや従来の対策だけでは不十分です。

本記事で解説した、以下の対策は、ソフトウェアの改ざん耐性を高めるための重要な柱です。

これらのセキュリティ対策は一度導入して終わりではなく、継続的な運用管理と改善が不可欠です。まずは自社の現状を評価し、リスクの高い領域から優先的に対策を講じていくことが、セキュアなソフトウェア配布への第一歩となるでしょう。

A1: いいえ、100%の安全を保証するものではありません。コード署名は「発行元が本物であること(真正性)」と「配布中に改ざんされていないこと(完全性)」を証明する非常に強力な手段ですが、リスクは残ります。例えば、署名に使う秘密鍵が盗まれれば、攻撃者がマルウェアに正規の署名できてしまいます。そのため、厳格な鍵管理が不可欠です。コード署名は多くの対策の中の重要な一つと考えるべきです。

A2: インシデントは企業の規模を問わず発生するため、ログの統合監視は重要です。高価な商用SIEMが難しい場合でも、Elastic Stack(ELK Stack)などのオープンソースを活用すれば、比較的低コストで構築可能です。また、AWS、Azure、GCPなどのクラウドが提供するセキュリティ監視サービス(例: Azure Sentinel, AWS Security Hub)を利用するのも有効です。まずは重要なシステムのログだけでも収集・可視化することから始めるのが現実的です。

A3: SBOM作成ツールは多数あります。オープンソースでは、コンテナイメージからSBOMを生成する「Syft」や、脆弱性スキャンも行える「Trivy」が代表的です。また、多くのソフトウェア構成分析(SCA)ツール(例: Snyk, Black Duck)も、脆弱性情報と合わせてSBOMを自動生成する機能を備えています。CI/CDパイプラインにこれらのツールを組み込むことで、ビルドごとに自動でSBOMを生成・更新する運用が可能です。

記載されている内容は2026年02月10日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...