フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月10日

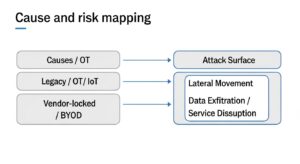

1分でわかるこの記事の要約 パッチ適用が困難なレガシーシステムやOT/IoT機器は、サイバー攻撃の侵入口となる深刻なリスクがあります。 ビジネス上の制約でパッチを適用できない端末に対し、リスクを管理するための3つの運用モ […]

目次

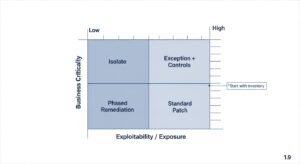

しかし、パッチ適用できない端末を無防備なまま放置することは、サイバー攻撃の侵入口を与え、深刻なセキュリティインシデントを引き起こす原因となります。本記事では、このような「パッチ適用できない端末」がもたらすリスクを整理し、それらを安全に管理するための具体的な運用モデルとして「隔離」「例外」「段階的是正」の3つのアプローチを、実践的な運用フローとともに徹底的に解説します。自社のセキュリティ運用を見直す一助となれば幸いです。

企業ネットワーク内には、様々な理由からセキュリティパッチの適用が困難な端末が存在します。これらの端末は、サイバー攻撃者にとって格好の標的となり得ます。まずは、どのような端末が該当するのか、そしてそれらを放置することでどのようなリスクが生じるのかを正しく理解することが、効果的な脆弱性対策の第一歩です。

パッチ適用ができない、あるいは遅延する端末には、主に以下のようなものが挙げられます。

これらの端末の脆弱性を放置することは、企業にとって計り知れないリスクをもたらします。

従来型の境界防御モデルでは、社内ネットワークは安全であると見なされてきました。しかし、クラウド利用やテレワークの普及により、社内と社外の境界は曖昧になっています。このような状況で注目されるのが「ゼロトラスト」という考え方です。ゼロトラストでは、「何も信頼しない」を前提に、すべてのアクセス要求を検証します。このモデルにおいて、個々のPCやサーバーといったエンドポイントの健全性(デバイスポスチャ)を評価し、信頼できる状態にあるかを確認するデバイス認証は、アクセス制御の根幹をなす非常に重要な要素です。パッチ未適用の脆弱な端末は、この信頼性の基盤を揺るがす深刻な脅威となるのです。

効果的な脆弱性対策の基本は、迅速かつ網羅的なパッチ適用です。しかし、前述の通り、すべての端末に理想的な対応ができるわけではありません。ここでは、まず理想的なパッチ管理のフローを確認した上で、現実的な課題に対処するための運用モデルを提示します。

効果的なパッチ管理やデバイスセキュリティの第一歩は、自社ネットワークに接続されているすべてのIT資産を正確に把握することです。どのような端末が、どこで、誰によって、どのように使われているのか。OSやアプリケーションのバージョンは何か。これらの情報がなければ、脆弱性の影響範囲を特定することも、適切な対策を講じることもできません。Active DirectoryやMDM(Mobile Device Management)ツール、資産管理ツールなどを活用し、常に最新の資産台帳を維持する運用が不可欠です。

理想的なパッチ管理サイクル

このフローを継続的に回すことで、エンドポイントを常に最新の状態に保ち、既知の脆弱性から保護します。

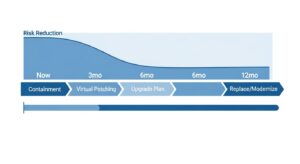

しかし、この理想的なフローから外れてしまう「パッチ適用できない端末」に対しては、リスクを許容レベルまで低減させるための代替策が必要です。そのための現実的な運用モデルが、「隔離」「例外」「段階的な是正措置」の3つです。これらのアプローチは排他的なものではなく、端末の特性やビジネス上の重要度に応じて柔軟に組み合わせることが重要になります。次章から、それぞれのモデルについて詳しく解説していきます。

パッチを適用できず、脆弱な状態にある端末がもたらす最大のリスクは、その端末が攻撃の踏み台となり、ネットワーク内の他の健全な資産へ被害を拡大させることです。このリスクを封じ込める最も直接的で効果的な手法が「ネットワーク隔離」です。

ネットワーク隔離とは、特定の端末を主要な企業ネットワークから論理的または物理的に切り離し、通信範囲を限定することです。目的は、万が一その端末がマルウェアに感染しても、被害をその隔離されたセグメント内に閉じ込め、他のサーバーやPCへの感染拡大(ラテラルムーブメント)を防ぐことです。具体的には、専用のVLAN(仮想LAN)を作成し、そのVLANからの通信は、業務上必要最低限のサーバーやインターネット上の特定サイトへのアクセスのみを許可する、といったアクセス制御を行います。

手動でのネットワーク設定変更による隔離は、迅速性に欠け、管理も煩雑になりがちです。そこで強力な武器となるのがNAC(Network Access Control)製品です。NACは、ネットワークに接続しようとする端末を認証し、その端末がセキュリティポリシーに準拠しているか(デバイスポスチャチェック)を検査します。

例えば、「OSのセキュリティパッチが最新か」「ウイルス対策ソフトが有効か」といったポリシーを設定し、これに違反するポリシー違反端末を検知した場合、自動的に検疫用のネットワーク(隔離VLAN)に接続させることができます。これにより、システム管理者が介在することなく、リアルタイムで危険な端末を隔離し、ネットワークセキュリティを維持することが可能です。この自動化は、セキュリティ運用の負荷を大幅に軽減します。

どのような端末を隔離対象とするか、明確な基準を設けることが重要です。

これらの基準に基づき、NACのポリシーを策定します。ポリシーには、隔離の条件だけでなく、隔離された端末のユーザーへの通知方法や、是正措置(Remediation)を促す手順(例:アップデートサイトへの誘導)なども組み込むと、より効果的な運用が実現します。

端末を隔離して終わりではありません。隔離された環境内での通信ログや端末の挙動を継続的に監視することが不可欠です。隔離端末が外部のC&Cサーバーと通信しようとしていないか、内部で不審なスキャン活動を行っていないかなどを監視し、インシデントの兆候を早期に発見する体制を整える必要があります。ログ管理を徹底し、インシデントレスポンスに備えることも、リスク管理の観点から極めて重要です。

業務上の都合で、どうしてもパッチ適用もネットワーク隔離もできず、脆弱性を抱えたまま端末を稼働させ続けなければならないケースも存在します。このような場合、リスクを認識した上で、正式な手続きを経て一時的にその状態を許容する「例外措置」という運用モデルが必要になります。

例外措置とは、定められたセキュリティポリシーを遵守できない正当な理由がある場合に、期間を限定してその状態を認める公式な手続きです。これは単なる「黙認」とは全く異なります。例外を認めるということは、企業としてその端末が抱える脆弱性リスクを受容する意思決定を行うことを意味します。そのため、ビジネス上の必要性とセキュリティリスクを天秤にかけ、慎重に判断されなければなりません。無秩序な例外を認めると、セキュリティホールが放置され、組織全体のセキュリティレベルが低下する「例外の常態化」を招くため、厳格なガバナンスが求められます。

例外申請・承認プロセスの流れ

例外を認める端末は、脆弱性が存在する「要注意端末」です。そのため、パッチ適用の代わりに、リスクを補うための追加的なセキュリティ対策を講じる必要があります。

例外措置はあくまで一時的なものです。設定した期限が近づいたら、情報セキュリティ部門は必ずフォローアップを行い、例外措置を継続する必要があるか、あるいはシステム更新などによって脆弱性を根本的に解消できる見込みが立ったかを確認します。定期的に例外リストの棚卸しを行い、不要になった例外を解消していく地道な活動が、セキュリティレベルの維持向上に繋がります。

隔離や例外措置は、あくまで時間稼ぎのための一時的な対策です。脆弱性という根本的な問題を解決するには至りません。最も望ましいのは、脆弱性そのものを解消する「是正措置」です。しかし、大規模なシステム更新などは時間もコストもかかるため、計画的に進めるアプローチが求められます。

「パッチ適用できない」という問題の根本原因(例:OSが古い、アプリケーションが対応していない)を特定し、それを解消するための具体的な計画を立てます。最終的なゴール(例:「1年後までに当該レガシーシステムを新システムにリプレースする」)を設定し、そこに至るまでの中間目標(マイルストーン)を定義します。例えば、「3ヶ月後までに要件定義を完了」「半年後までに代替製品の選定を完了」といった具体的なスケジュールを作成し、関係部署と合意形成を図ります。この計画は、経営層の理解と予算確保を得るためにも不可欠です。

是正措置の具体的な中身は、多くの場合、OSのアップグレード、アプリケーションの改修、あるいはシステム全体のリプレースとなります。特にレガシーシステム延命のリスクを考慮すると、全面的な刷新が最適な選択肢となることも少なくありません。ロードマップには、移行計画、データ移行の手順、新旧システムの並行稼働期間、切り替え後のテスト計画などを詳細に盛り込み、プロジェクトとして管理していく必要があります。このプロセスは、単なる脆弱性対策に留まらず、業務効率化やDX推進の機会ともなり得ます。

システム更新が完了するまでの間、脆弱性を狙った攻撃から端末を保護するための技術として「仮想パッチ」があります。これは、ネットワーク型またはホスト型のIPS/IDS(不正侵入防御/検知システム)を用いて、脆弱性を悪用する攻撃パターンと一致する通信を検知し、ブロックする仕組みです。物理的なパッチを適用するわけではありませんが、擬似的にパッチが当たっているのと同じ防御効果が期待できます。是正措置が完了するまでの「つなぎ」の技術として非常に有効です。

オンプレミスで運用しているレガシーシステムの場合、クラウド環境へ移行することも強力な選択肢です。IaaSやPaaSを利用すれば、OSやミドルウェアのパッチ管理をクラウドベンダーに任せることができ、自社の運用負荷を大幅に軽減できます。また、常に最新のインフラを利用できるため、ハードウェアの老朽化といった問題からも解放されます。クラウド移行は、セキュリティ、可用性、拡張性のすべてを向上させる可能性を秘めた、根本的な是正措置と言えるでしょう。

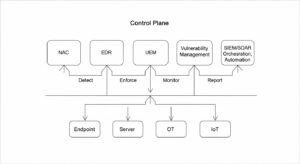

ここまで解説してきた「隔離」「例外」「是正」という運用モデルを効率的かつ確実に実行するためには、適切なテクノロジーとツールの活用が不可欠です。これらのツールは単独で機能させるのではなく、連携させることで相乗効果を発揮します。

これらのツールは、エンドポイントセキュリティにおいて中心的な役割を果たします。

これらのツールを連携させることで、「MDMで管理されていない端末(シャドーIT)をNACが検知して隔離する」「EDRが不審な挙動を検知した端末を、API連携でNACが即座にネットワークから遮断する」といった高度な自動化が実現できます。

Microsoft IntuneのようなUEMツールは、Windows、macOS、iOS、Androidといった多様なデバイスを一元的に管理し、セキュリティポリシーを適用する上で非常に強力です。デバイスのコンプライアンス状態(パッチ適用状況、ディスク暗号化の有無など)を評価し、条件付きアクセスポリシーと組み合わせることで、「準拠していないデバイスはMicrosoft 365などのクラウドサービスにアクセスさせない」といったゼロトラストに基づいたアクセス制御を実現できます。これは、デバイス認証を強化し、BYOD環境のセキュリティを確保する上でも有効な手段です。

自社内にどのような脆弱性が、どの端末に、どれだけ存在するのかを継続的に把握するためには、脆弱性管理ツールが役立ちます。定期的にネットワーク内の全資産をスキャンし、存在する脆弱性を深刻度とともにリストアップします。この情報は、パッチ適用の優先順位付けや、是正措置計画の立案における重要なインプットとなります。どの端末を隔離・例外対象とすべきか判断する上でも、客観的なデータを提供してくれます。

パッチを適用できない端末の存在は、どの企業にとっても避けがたい現実です。重要なのは、それらの端末を放置せず、リスクを正しく評価し、組織として管理下に置くことです。

本記事で解説したように、「パッチ適用できない端末」へのアプローチは一つではありません。

これらの運用モデルを、端末の重要度やリスクレベルに応じて柔軟に組み合わせ、自社のセキュリティポリシーとして文書化することが重要です。この運用を支えるために、IT資産管理を徹底し、NAC、EDR、UEMといったテクノロジーを効果的に活用していきましょう。まずは自社のネットワークに、どのような「パッチ適用できない端末」が潜んでいるかを把握することから始めてみてください。それが、堅牢なエンドポイントセキュリティ体制を築くための確実な第一歩となります。

A1: 最も推奨される対策は、速やかに後継OSへ移行するか、システムをリプレースすることです。それが即座に不可能な場合は、本記事で解説した対策を組み合わせます。まず、NACを用いてネットワークから隔離し、通信を必要最小限に制限します。その上で、EDRによる監視強化や仮想パッチの適用といった代替策を講じ、リスクを受容できるかを評価します。並行して、システム更新に向けた具体的な是正計画を立案し、実行に移すことが不可欠です。

A2: OT環境は、可用性が最優先されるため、IT環境と同じ感覚でパッチ適用はできません。まず、機器メーカーにパッチ適用の可否と手順を必ず確認してください。適用が可能な場合でも、生産ラインへの影響を最小限に抑えるため、計画停止期間中に行うのが一般的です。適用が困難な場合は、OTネットワークをITネットワークから分離(セグメンテーション)し、境界にファイアウォールを設置して不正な通信を防ぎます。また、OT環境に特化したセキュリティソリューションでネットワークを監視し、異常を検知する体制も有効です。

A3: NACは強力なツールですが、導入には計画的な準備が必要です。注意点として、①正確な資産管理、②明確なポリシー策定、③段階的な導入、の3点が挙げられます。まず、ネットワークに接続されている正規の端末をすべて把握していないと、誤って業務に必要な端末をブロックしてしまう可能性があります。次に、「どのような状態の端末を」「どのように制御するのか」というセキュリティポリシーを事前に明確に定義する必要があります。最後に、いきなり全社展開するのではなく、最初は影響の少ない一部のネットワークセグメントで監視モード(ブロックはしない)から始め、検知状況を見ながら段階的に適用範囲を広げていくことが、スムーズな導入の鍵となります。

記載されている内容は2026年02月10日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...