フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月10日

1分でわかるこの記事の要約 IT資産棚卸しの自動化は、Asset InventoryとCMDBの連携によってデータ差分をゼロにすることが鍵となります。 差分の根本原因は、データの信頼性と鮮度のズレ、紐付けキーの不整合、管 […]

目次

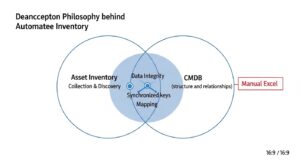

棚卸しの自動化を目指してAsset Inventoryツールを導入し、CMDBとの同期を設定したにもかかわらず、なぜか差分がなくならない。この問題の裏には、いくつかの典型的な原因が潜んでいます。課題解決のためには、まずこれらの根本原因を正しく理解することが不可欠です。

多くの失敗例で見られるのが、各データの役割と鮮度に対する認識のズレです。Asset Inventoryは、ネットワーク上のデバイスをスキャンし、その瞬間の「インベントリ情報」(ハードウェアスペック、インストール済みソフトウェアなど)を自動収集することを得意とします。一方、CMDBは単なる資産台帳ではなく、ITサービスを構成する要素(構成アイテム=CI)と、それらの関係性を管理するためのデータベースです。Asset Inventoryが収集した生データをそのままCMDBに流し込むだけでは、CMDBが本来持つべき「構成管理」の役割を果たせません。また、データの収集タイミングが異なれば、当然差分は生じます。日次でインベントリ情報を収集し、週次でCMDBに同期する、といった運用では、その間の変更が反映されず、データの鮮度が失われてしまいます。さらに、複数の管理ツールが部署ごとに乱立している場合、データソースが統一されず、情報のコンフリクトを引き起こす原因となります。

データ連携と同期の核となるのが、二つのデータベース間で同じIT資産を特定するための「紐付けキー(識別子)」です。このキーの設計が曖昧だと、差分が頻発します。例えば、PCの識別に「ホスト名」を使用している場合を考えてみましょう。PCの入れ替えやユーザーの変更でホスト名が変更されると、CMDB上では「古いPCが消え、新しいPCが現れた」と誤認識され、差分として検出されてしまいます。シリアル番号やMACアドレスは比較的不変ですが、仮想マシンやコンテナ、クラウド資産といった物理的な識別子を持たない資産の管理には別の工夫が必要です。また、手作業での資産登録が一部でも残っていると、命名規則の揺れや単純な入力ミスによって、本来同じであるべき資産が別物として扱われ、紐付けが失敗するケースも少なくありません。

「何を管理対象とするか」というスコープの定義が、Asset InventoryとCMDBとで異なっていることも、差分を生む大きな要因です。Asset Inventoryツールは、ネットワークに接続されたあらゆるデバイスを検知・収集する能力を持っています。しかし、その中には一時的に接続された私物デバイスや、管理対象外のテスト用機器などが含まれているかもしれません。これら全てをCMDBに登録してしまうと、CMDBはノイズの多い、管理不能なデータベースと化してしまいます。CMDBで管理すべきは、あくまでITサービス提供に直接・間接的に関わる「構成アイテム(CI)」です。サーバー、ネットワーク機器、ビジネスアプリケーションといったCIの定義が曖昧なまま同期を行うと、本来管理すべきでない資産が登録されたり、逆に管理すべき資産が漏れたりといったミスマッチが発生します。また、廃棄・除却されたIT資産のライフサイクル管理がプロセスとして確立されていないと、物理的には存在しない資産がCMDBに残り続け、「ゴースト資産」として差分の原因になります。

差分の発生原因を理解した上で、次に重要になるのが、それらの問題を構造的に解決するための設計です。場当たり的な修正ではなく、一貫した思想に基づいたアーキテクチャを構築することが、棚卸し自動化の成功に繋がります。

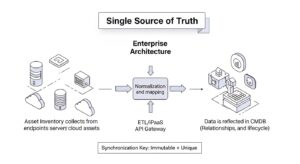

差分なき同期を実現するための最も重要なコンセプトが、「Single Source of Truth (SSoT)」の確立です。これは、「ある情報に対して、組織内で最も信頼でき、権威のある情報源を一つに定める」という考え方です。Asset InventoryとCMDBの連携においては、それぞれのツールの得意領域を理解し、役割を明確に分けることが鍵となります。

この原則に基づき、データ連携の方向性は原則として「Asset Inventory → CMDB」の一方向とします。CMDB側で手動変更された情報が、次の同期でAsset Inventoryの情報によって上書きされる仕組みを構築することで、データのコンフリクトを防ぎ、一元管理を実現します。

IT資産を一意に識別するための同期キーは、極めて慎重に設計する必要があります。理想的なキーの条件は「一意性(重複しないこと)」と「不変性(ライフサイクルを通じて変わらないこと)」です。単一の項目だけではこの条件を満たせない場合が多いため、複数の項目を組み合わせたマッチングロジックを設計するのが一般的です。例えば、物理サーバーであれば「シリアル番号」をプライマリキーとし、それが取得できない場合のフォールバックとして「MACアドレス」をセカンダリキーに設定する、といった多段構成が有効です。また、Microsoft Endpoint Configuration Manager (旧SCCM)のような優れたEndpoint Managementツールを導入している場合、ツールが各デバイスに自動で割り当てる一意のID(例:GUID)は非常に強力なキーとなり得ます。仮想マシンやクラウド資産については、ハイパーバイザーやクラウドプロバイダーが発行するインスタンスIDやリソースIDをキーとして活用することで、物理資産と同様の精度でのデバイス管理が可能になります。

設計思想とキーが決まれば、次はそれを実現する技術的な手法を選定します。現代の多くのIT資産管理ツールやCMDBは、API(Application Programming Interface)によるシステム連携機能を標準で備えています。APIを利用することで、二つのシステム間でプログラムを通じてデータを自動的にやり取りし、定期的な同期プロセスを構築できます。例えば、1時間ごとにAsset InventoryのAPIを呼び出して最新のインベントリ情報を取得し、CMDBのAPI経由で情報を更新する、といった処理を自動化します。データ形式の変換や、特定の条件に基づく加工(例:ホスト名から資産の役割を判別する)が必要な場合は、ETLツールやiPaaS(Integration Platform as a Service)の活用が有効です。ServiceNowのCMDBのように、主要なインベントリツールとの連携コネクタを標準で提供しているITSMプラットフォームもあり、これらを利用することでシステム連携の開発コストを大幅に削減できる場合もあります。

設計が固まったら、いよいよ実践です。以下のステップに沿って、計画的かつ着実に棚卸しの自動化を進めていきましょう。

まず最初に行うべきは、「何を管理すべきか」を明確にすることです。CMDBの構成アイテム(CI)クラスを定義し、自社のITサービスにとって重要な資産(サーバー、PC、ネットワーク機器、ストレージ、ミドルウェア、ビジネスアプリケーション等)をリストアップします。このとき、それぞれのCIクラスに対して、管理すべき属性情報(例:CPU、メモリ、OS、IPアドレス、担当部署、保証期間など)も定義しておきます。この定義作業は、ITILなどのベストプラクティスを参考にしつつ、情報システム部門だけでなく、実際にITサービスを利用する事業部門も巻き込んで行うことが重要です。そして、この定義に基づき、既存の資産台帳(多くはExcelでしょう)を徹底的に精査し、現状のIT資産を一度クリアに可視化します。この初期棚卸しが、後の自動化プロセスの精度を左右します。

次に、定義した管理対象資産の情報を自動収集するためのAsset Inventoryツールを導入、または既存ツールの設定を見直します。データ収集には、各デバイスに常駐プログラムをインストールする「エージェント方式」と、ネットワーク経由で外部から情報を収集する「エージェントレス方式」があります。サーバーやPCなど、詳細なソフトウェア管理やセキュリティ対策が必要な資産にはエージェント方式を、ネットワーク機器やプリンターなどエージェント導入が困難な資産にはエージェントレス方式を、といったハイブリッドな使い分けが効果的です。ネットワーク全体を定期的にスキャンし、インベントリ情報を漏れなく自動収集できるよう設定を最適化します。この際、ハードウェア情報、ソフトウェア情報だけでなく、ログインユーザー情報なども収集対象に含めることで、より多角的な資産管理が可能になります。

Asset Inventoryツールで収集したデータ項目を、Step1で定義したCMDBのCI属性へとマッピング(対応付け)していきます。例えば、Asset Inventoryの「OS Version」という項目を、CMDBの「os_version」という属性に連携させる、といった設定です。ここでのポイントは、同期ルールを明確に定義することです。

これらのルールを事前に定義し、システムに組み込むことで、同期プロセスの自動化と標準化が実現し、差分管理の大部分を人手から解放できます。例外的な差分が発生した際に、管理者に自動で通知し、承認を経てからCMDBに反映させる、といったワークフローを構築することも精度向上に繋がります。

同期プロセスが稼働し始めたら、それで終わりではありません。IT環境は常に変化するため、継続的な運用管理とプロセス改善が不可欠です。定期的に同期結果のレポートを確認し、もし差分が発生した場合はその根本原因を分析し、同期ルールやデータ収集設定にフィードバックします。また、この自動化された資産管理基盤を、他のITサービスマネジメント(ITSM)プロセスと連携させることが重要です。例えば、ITILで定義されているような変更管理プロセスと連携させ、サーバーのスペック変更などが行われる際には、必ずCMDBの情報も更新されるようなワークフローを確立します。これにより、CMDBの情報の正確性が維持され、インシデント管理や問題管理において、障害発生時の迅速な影響範囲特定に活用できるようになります。

Asset InventoryとCMDBの差分なき同期は、単なる業務効率化に留まらず、企業のITガバナンス全体を向上させる強力な基盤となります。

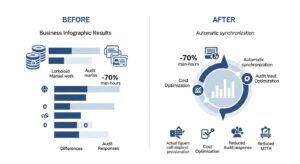

最大のメリットは、手作業による棚卸し業務からの解放です。年に一度、数週間かけて行っていた作業が自動化されることで、情報システム部門の担当者は、より戦略的な業務にリソースを集中させることができます。これは直接的な工数削減に繋がります。さらに、正確な資産情報がリアルタイムに可視化されることで、使用されていないPCやサーバー(遊休資産)や、過剰に契約しているソフトウェアライセンスが明らかになります。これらの無駄をなくすことで、ハードウェアの購入コストやライセンス費用を最適化し、大幅なコスト削減を実現できます。

自動化されたAsset Inventoryは、管理者が把握していない、勝手にネットワークに接続されたデバイス(シャドーIT)を即座に検知します。これは、セキュリティ上の大きな脅威を未然に防ぐ上で極めて重要です。また、全社のPCにインストールされているソフトウェアとそのバージョンが一元管理されるため、「特定の脆弱性を持つバージョンのソフトウェアがインストールされているPC」を瞬時にリストアップし、迅速なパッチ適用などのセキュリティ対策を講じることが可能になります。ソフトウェアライセンス管理の面でも、ライセンス数と実際のインストール数を正確に突合できるため、ライセンス違反のリスクを回避し、コンプライアンスを遵守することができます。

正確なCMDBは、ITSM全体の品質を向上させます。例えば、あるサーバーで障害が発生した際に、そのサーバー上で稼働しているアプリケーション、接続しているネットワーク機器、影響を受けるビジネスサービスといった関係性がCMDBで正確に管理されていれば、障害原因の特定や影響範囲の分析を迅速かつ正確に行うことができます。また、システムの変更を行う際の「変更管理プロセス」においても、変更対象のCIが他のどのシステムに影響を与えるかを事前に評価できるため、変更に伴うリスクを低減できます。ある導入事例では、これまで半日かかっていた障害の影響範囲調査が、CMDBの導入によりわずか数分で完了するようになり、サービス復旧時間が大幅に短縮されたという報告もあります。

Q1: Asset InventoryツールとIT資産管理ツールの違いは何ですか?

A1: Asset Inventoryツールは、ネットワーク上のIT資産を自動的に「発見」し、ハードウェアやソフトウェアなどの技術的な「インベントリ情報」を収集することに特化しています。一方、IT資産管理ツールは、収集した情報に加えて、契約情報、リース期間、使用者、コストなどの管理情報を紐付け、IT資産のライフサイクル全体を管理するためのより広範な機能を持っています。CMDBとの同期においては、Asset Inventoryツールがデータソースの役割を担うことが多くあります。

Q2: クラウド資産(IaaS/PaaS)はどのように管理すれば良いですか?

A2: AWS、Azure、GCPなどのクラウド資産は、物理的な資産とは異なる管理アプローチが必要です。多くのクラウドプラットフォームは、自環境のリソース情報を取得するためのAPIを提供しています。Asset InventoryツールやCMDBがこれらのAPIに対応していれば、仮想マシン、ストレージ、データベースなどのクラウド資産情報を自動で収集し、オンプレミスの資産と同様に一元管理することが可能です。識別子には、各プラットフォームが発行する一意なリソースIDを利用するのが一般的です。

Q3: 差分が発生した場合、手動での修正は必要ですか?

A3: 理想は「一切手動修正がない」状態ですが、初期段階や予期せぬ事態では差分が発生することもあります。重要なのは、差分が発生した際に「なぜ発生したのか」という原因を徹底的に分析し、同期ルールや運用プロセスにフィードバックすることです。場当たり的に手動で修正を繰り返していると、自動化のメリットが失われてしまいます。差分は「プロセス改善の機会」と捉え、恒久的な対策を講じるアプローチが求められます。

Q4: 中小企業でも棚卸しの自動化は導入できますか?

A4: はい、可能です。近年では、オープンソースのAsset Inventoryツールや、比較的手頃な価格で利用できるSaaS型のIT資産管理ツールも増えています。必ずしもServiceNowのような大規模なITSMプラットフォームを導入する必要はありません。まずは管理対象のスコープをPCとサーバーに絞るなど、スモールスタートで始め、徐々に対象を拡大していくアプローチが有効です。工数削減やセキュリティ強化といったメリットは、企業の規模を問わず大きな効果をもたらします。

Asset InventoryとCMDBの差分なき同期は、単にツールを導入して連携設定を行えば実現できるものではありません。その根底には、「Single Source of Truth」という設計思想に基づき、自社のITインフラにおける情報の正(マスター)をどこに置くかを定義し、それに沿ったデータフローと運用プロセスを構築するという、地道でありながら極めて重要な作業が存在します。

手作業による非効率な棚卸しから脱却し、リアルタイムで正確なIT資産管理基盤を構築することは、コスト削減やセキュリティ強化に直結するだけでなく、情報システム部門が日々の運用管理業務から解放され、DX推進やビジネス貢献といった、より付加価値の高い「攻めのIT戦略」にリソースを集中させるための第一歩です。まずは本記事を参考に、自社のIT資産管理の現状を可視化し、どこに課題があるのかを洗い出すことから始めてみてはいかがでしょうか。

記載されている内容は2026年02月10日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...