フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 例外運用は一時的な解決策に見えるものの、セキュリティやコンプライアンス体制を静かに蝕み、重大な問題を引き起こす危険性をはらんでいます。 無秩序な例外の横行は避け、統制されたプロセスを通じて適切 […]

目次

そもそも「例外運用」とは、定められた情報セキュリティポリシーや社内規定、標準的な業務プロセスから逸脱した対応を、特定の理由に基づいて一時的に許可する運用を指します。例えば、「本来は禁止されているUSBメモリの利用を、特定の業務のために一時的に許可する」「標準構成外のソフトウェアのインストールを認める」といったケースがこれにあたります。

こうした例外運用は、それ自体が即座に悪影響を及ぼすわけではありません。しかし、適切な管理プロセスなしに横行すると、組織全体に深刻なリスクをもたらします。

組織の情報セキュリティポリシーや各種ガイドラインは、様々な脅威から情報資産を守るために策定されています。例外運用は、この防御壁に意図的に「穴」を開ける行為に他なりません。

例えば、本来ブロックされているはずのWebサイトへのアクセスを許可した場合、そのサイトがマルウェアに感染していたらどうなるでしょうか。あるいは、データの持ち出し制限を緩和した結果、機密情報が外部に流出するかもしれません。

一つ一つの例外は小さく見えても、積み重なることで組織全体のセキュリティレベルは確実に低下します。ポリシーからの逸脱が常態化すると、従業員のセキュリティ意識も希薄になり、より大きなインシデントを引き起こす土壌が形成されてしまうのです。このリスクを管理するためには、例外を許可する際のセキュリティ評価が不可欠です。

企業活動は、法律や業界基準、そして自社で定めた内部統制の規則といった様々なルールの下で行われています。無秩序な例外運用は、これらの法令遵守(コンプライアンス)体制を脅かす直接的な原因となります。例えば、個人情報の取り扱いに関する規定から逸脱した運用が、個人情報保護法違反に問われる可能性も否定できません。

また、内部監査や外部監査の場面でも、例外運用は大きな障害となります。監査では、定められた規則(ポリシー)通りに業務が遂行されているかどうかが厳しくチェックされます。もし、正式な承認プロセスや記録なしに例外が多発していれば、「統制が効いていない」と判断され、是正措置を求められることになります。

なぜその逸脱が必要だったのか、どのようなリスク評価が行われたのか、誰が責任をもって承認したのか――これらの証跡を文書化し、いつでも説明できる状態にしておくことが、コンプライアンス統制の基本です。

ITガバナンスとは、企業のビジネス目標達成のためにITを適切に活用し、リスクを管理するための仕組みです。例外運用が常態化すると、このITガバナンスが根底から崩れます。標準プロセスが形骸化し、「言った者勝ち」「声の大きい部署が優先」といった無秩序な状態に陥ってしまうのです。

これは、IT資産管理の観点からも深刻な問題を引き起こします。例えば、標準外のPCやソフトウェアの導入を例外的に許可し続けると、IT資産インベントリやCMDB(構成管理データベース)の正確性が失われます。どの部署で、誰が、どのようなIT資産を利用しているのかを正確に把握できなくなり、パッチ適用漏れによる脆弱性の放置や、ライセンス違反といった問題管理・変更管理上のリスクが増大します。

結果として、IT部門は場当たり的なトラブル対応に追われ、本来注力すべき戦略的なIT活用から遠ざかってしまうのです。

例外運用に伴うリスクを低減し、IT統制を維持するためには、明確なルールに基づいた申請フローの構築が不可欠です。ここでは、実用的な例外申請フローを構築するための5つのステップを解説します。

最初に、何を「例外」とし、どのような場合に申請が許容されるのかを定義した基本ポリシー(ガイドライン)を策定し、文書化します。このガイドラインには、以下の要素を含めることが重要です。

このガイドラインを全社的に共有することで、申請の質を高め、無用な申請を減らす効果が期待できます。

次に、具体的な申請と承認のプロセスを設計します。ここでは「誰が」「誰に」「何を」「どのように」申請し、承認するのかを明確に定義します。責任の所在をはっきりさせることが、プロセスの実効性を担保する上で極めて重要です。

一般的な承認プロセスとしては、以下のような多段階承認が考えられます。

プロセスの各段階で誰が何を判断するのか、その責任範囲を明確に規定しておく必要があります。このプロセスを標準化することで、属人的な判断を排除し、一貫性のある意思決定が可能になります。

例外運用における最も重要な原則の一つが、「例外は永続的であってはならない」ということです。すべての例外申請には、必ず「期限」を設定しなければなりません。期限を設けることで、例外が恒久的な特権となることを防ぎ、定期的な見直しの機会を確保します。

期限管理のルールには、以下の項目を盛り込みましょう。

期限なき例外は、もはや例外ではなく、管理されていない新たな「ルール」となってしまい、統制を著しく侵害します。

申請され、承認されたすべての例外は、「例外運用管理台帳」に記録し、一元管理する必要があります。この台帳は、組織内でどのような例外が、なぜ、いつまで存在するのかを可視化するための中心的なツールとなります。また、監査の際には、適切な運用が行われていることを示す重要な証跡(エビデンス)となります。

管理台帳には、最低でも以下の項目を含めるべきです。

この台帳を常に最新の状態に保つことで、組織全体の例外状況を正確に把握し、迅速な意思決定や監査対応に繋げることができます。

例外申請フローと管理台帳を導入したら、それらが適切に機能しているかを定期的にレビューし、評価するプロセスを組み込みます。

これらのレビューと監査を通じて、PDCAサイクルを回し、例外管理の仕組みを継続的に改善していくことが、ITガバナンス強化の鍵となります。

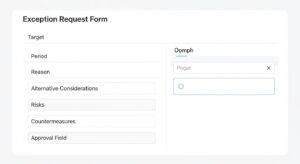

ここでは、前述のステップに基づいてすぐに利用できる申請書と管理台帳のテンプレートを紹介します。これらをベースに、自社の状況に合わせてカスタマイズしてください。

この申請書は、従業員が例外的な対応を求める際に使用する基本フォームです。WordやExcelで作成し、申請者が迷わず記入できるよう、各項目で何を記載すべきかを明確にすることがポイントです。

【項目例】

申請理由を具体的に書かせることで、安易な申請を防ぎ、承認者がリスクと必要性を正しく天秤にかけるための判断材料を提供します。

ExcelやGoogleスプレッドシートで作成できる管理台帳です。すべての例外申請をこの台帳で一元管理し、ステータスを可視化します。また、監査の際には、適切な運用が行われていることを示す重要な証跡(エビデンス)となります。

【列項目例】

この台帳を定期的に棚卸しすることで、期限切れの例外が放置されるのを防ぎ、監査の際に迅速に必要な情報を提示できます。条件付き書式などを活用して、期限が近づいているものをハイライト表示すると、管理がさらに効率化します。

基本的なフローを構築した上で、さらに管理レベルを向上させるための3つのヒントを紹介します。

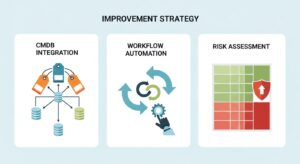

例外申請は、多くの場合、特定のIT資産(PC、サーバー、ソフトウェアなど)に関連付けられます。例外運用管理台帳と、IT資産インベントリやCMDBを連携させることで、管理は飛躍的に効率化します。例えば、特定のサーバーにどのような例外設定が許可されているのかを、CMDBから即座に把握できるようになります。これにより、セキュリティパッチの適用や構成変更時の影響範囲調査が迅速かつ正確になり、問題管理の精度も向上します。

申請件数が多くなってくると、メールやExcelでの手動管理には限界があります。ワークフローシステムやITサービスマネジメント(ITSM)ツールを導入することで、申請から承認、台帳への記録、期限切れの通知といった一連の業務プロセスを自動化できます。自動化は、単に効率化に貢献するだけでなく、承認漏れや記録ミスといったヒューマンエラーを防ぎ、プロセスの遵守を徹底させる効果があります。

すべての例外が同じレベルのリスクを持つわけではありません。より客観的で一貫した承認判断を行うために、申請された例外がもたらすリスクを定量的に評価するプロセスを導入することが有効です。例えば、「影響度」と「発生可能性」をそれぞれ3段階(高・中・低)で評価し、マトリクスでリスクレベルを決定します。高リスクと判断された申請には、より上位の役職者の承認を必須とするなど、リスクレベルに応じた統制をかけることが可能になります。

Q1: 例外申請が多すぎて、すべてを管理しきれません。どうすればよいですか?

A1: まずは、管理台帳のデータを分析し、どのような申請が多いのか傾向を把握することが重要です。もし、特定の業務に関する同じような例外申請が頻発している場合、それは現行のポリシーや運用手順が実態と乖離しているサインかもしれません。個別の例外として処理し続けるのではなく、ポリシーや業務プロセス自体を見直し、根本原因を解決することを検討すべきです。

Q2: 例外申請を却下すると、「業務が止まる」と反発されます。どう対応すればよいですか?

A2: 単に「規定だからダメ」と却下するだけでは対立を生みます。重要なのは、なぜその例外が危険なのか、具体的なセキュリティリスクを丁寧に説明することです。その上で、代替案(より安全な別のツールや手順)を提示し、申請者と一緒に解決策を探る姿勢が求められます。セキュリティ部門は「禁止する」部署ではなく、「安全な方法を一緒に考える」パートナーであるという信頼関係を築くことが大切です。

Q3: どのようなツールを使えば、例外申請フローを効率化できますか?

A3: 小規模な組織であれば、本記事で紹介したExcelやGoogleスプレッドシートのテンプレートから始めるのが現実的です。組織の規模が大きくなれば、ITサービスマネジメント(ITSM)ツールの導入が効果的です。これらのツールは、ITILのようなベストプラクティスに基づいて設計されており、例外申請だけでなく、変更管理や問題管理、CMDBといった機能とシームレスに連携できるのが大きな強みです。

「今回だけ」と許容した小さな例外が、蟻の一穴となり、組織全体のITガバナンスやコンプライアンス体制を崩壊させる危険性をはらんでいます。ビジネスの現場において例外的な対応が避けられない場面があることは事実ですが、重要なのは、それを無秩序に放置しないことです。

統制のとれた例外運用を実現するためには、

という一連の仕組みを構築し、着実に運用していくことが不可欠です。

本記事で紹介したステップやテンプレートを活用し、自社の現状に合わせてカスタマイズすることで、リスクを可視化し、コントロール可能な状態に置くことができます。セキュリティと業務の柔軟性を両立させる強固な管理体制を築き、持続可能なITガバナンスを実現しましょう。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...