フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 従来の境界型防御やVLANでは、内部侵入後のラテラルムーブメントを防ぐのが困難になっている。 アプリケーション単位のマイクロセグメンテーションは、ゼロトラストの最小権限原則をネットワークレベル […]

目次

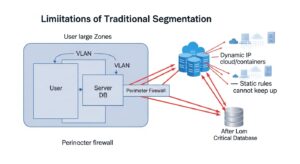

企業のネットワークセキュリティは、大きな転換期を迎えています。従来の境界型防御モデルやVLANによるネットワーク分割は、巧妙化するサイバー攻撃やクラウド化の進展により、限界が露呈しています。特に、一度内部侵入を許すと攻撃者が内部を自由に動き回る「ラテラルムーブメント」への対策は急務です。

この課題を解決するのが、ネットワークではなく「アプリケーション単位」でアクセスを制御する、新しいマイクロセグメンテーションです。本記事では、アプリケーションベースのマイクロセグメンテーションを、SDP(Software-Defined Perimeter)と連携して実現する方法について、設計思想から具体的な導入ポイントまで詳しく解説します。

長年、企業ネットワークは社内と社外を分ける「境界型防御」に基づいて構築されてきました。ファイアウォールを城壁のように設置し、内側を安全とみなすモデルです。内部では、VLAN(Virtual LAN)技術で部署やサーバーごとにセグメントを分割し、通信を制限してきました。

VLANやファイアウォールによるセグメンテーションは、ネットワークを論理的に分割する有効な手段でした。例えば、開発部門と経理部門のネットワークを分離し、仮に開発部門のPCがマルウェアに感染しても、経理部門のサーバーへ直接アクセスされるリスクを低減できます。

しかし、このモデルの最大の課題は「一度内部に入られると弱い」点です。境界を突破され、あるセグメントへの侵入を許すと、そのセグメント内では比較的自由に通信が可能です。攻撃者はこの弱点を突き、セグメント内の他サーバーへ次々と感染を広げる「ラテラルムーブメント(水平展開)」を実行します。

また、運用面でも、組織変更のたびにVLANの設定変更やIPアドレスの再割り当てが必要となり、管理が非常に複雑化しやすいという問題がありました。

DX推進に伴い、多くの企業がオンプレミスとクラウドを併用するハイブリッドクラウド環境を採用しています。コンテナやサーバーレスといった仮想化技術も進み、アプリケーションのワークロードは動的に生成・消滅するようになりました。

このような環境では、IPアドレスをベースにした従来の静的なセグメンテーション手法は追従が困難です。IPアドレスが頻繁に変わるため、ファイアウォールのルール設定が追いつかず、セキュリティホールが生まれやすくなります。オンプレミスと複数のクラウドにまたがって一貫性のあるセキュリティポリシーを適用することも極めて困難です。

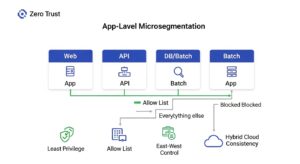

従来の課題に対し、解決策となるのが「アプリケーション単位」のマイクロセグメンテーションです。これは、ネットワークの経路やIPアドレスではなく、通信を行う「アプリケーション」そのものを主体としてアクセス制御を行うアプローチであり、現代のセキュリティモデル「ゼロトラスト」を具現化する上で不可欠です。

ゼロトラストとは、「何も信頼せず、すべてを検証する(Never Trust, Always Verify)」という原則に基づくセキュリティモデルです。その重要な柱の一つが「最小権限の原則」、つまり業務上本当に必要な最低限のアクセス権限しか与えないという考え方です。

アプリケーション単位のマイクロセグメンテーションは、まさにこの最小権限アクセスを実現する技術です。「ユーザーAは、アプリケーションXにのみ読み取り権限を持つ」といったように、個々のアプリケーションを独立したセグメントとして扱い、許可された通信以外はすべて拒否することで、ゼロトラストの理念をネットワークレベルで強制できます。

アプリケーション単位でセグメンテーションを行う最大のメリットは、ラテラルムーブメントを効果的に阻止できる点です。

万が一、Webサーバーの脆弱性を突かれて侵害されたとしても、マイクロセグメンテーションが適用されていれば、Webサーバーは認可済みのデータベースサーバーとの特定通信しか許可されていません。そのため、攻撃者は他のサーバーへアクセスできず、被害を単一のワークロード内に封じ込めることができます。これにより、攻撃者が利用できる経路、すなわち攻撃対象領域(アタックサーフェス)を劇的に削減し、内部脅威への防御を大幅に強化します。

効果的なマイクロセグメンテーション導入の前提として、「どのアプリケーションが、どこで、どう通信しているか」を正確に把握する「可視化」が不可欠です。

この可視化プロセス自体が、セキュリティを強化します。アプリケーション間の通信フローをマップ化することで、本来発生しないはずの不審な通信や、意図せず開いている不要なポートを発見できます。この可視化された情報に基づきポリシーを設計することで、より現実的で効果的なワークロード保護が実現し、運用効率化にも繋がります。

アプリケーション単位のマイクロセグメンテーションを、特にクラウドやリモートアクセス環境で効果的に実現する技術がSDP(Software-Defined Perimeter)です。SDPは、ゼロトラストの理念を具現化するために設計されたフレームワークです。

SDPの最重要原則は「最初に認証、次に接続(Authenticate first, then connect)」です。ネットワーク接続を許可する前に、ユーザーとデバイスの身元を厳格に認証・認可します。

SDP環境では、保護対象のサーバーやアプリケーションは、認証が完了するまでネットワーク上から完全に隠蔽されます。これは「ブラッククラウド」と呼ばれ、攻撃者はその存在をスキャンできません。この不可視化を実現するのが、SPA(Single Packet Authorization)という技術です。認証済みデバイスからの暗号化された正当なパケットを受け取った場合のみ、ゲートウェイが応答し接続を開始します。これにより、不正なアクセス試行や偵察活動を根本的に排除します。

従来のVPNは、一度接続すると社内ネットワーク全体へのアクセスを許可しがちでした。一方、SDPは全く異なるアプローチを取ります。

SDPでは、ユーザーが認証・認可されると、許可された特定のアプリケーションへのみ、一対一の暗号化された通信トンネルを動的に生成します。ユーザーは広大な社内ネットワークではなく、必要なアプリへの専用道路を通るイメージです。これにより、ユーザーは権限のない他サーバーの存在すら知ることができず、ラテラルムーブメントのリスクを極めて低く抑えます。

SDPは、ZTNA(Zero Trust Network Access)を実現するための具体的なアーキテクチャの一つです。ZTNAは、ゼロトラストの原則に基づき、アプリケーションへのセキュアなアクセスを提供するソリューションの総称です。SDPの「最初に認証、次に接続」というアプローチや、アプリケーションへの直接接続は、まさにZTNAの中核をなす概念です。また、より広範なSASE(Secure Access Service Edge)においても、ZTNAは重要な構成要素であり、SDPはその実現技術として重要な役割を担っています。

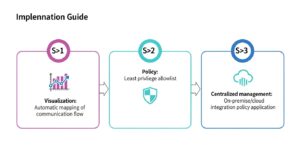

SDPを活用してアプリケーションベースのマイクロセグメンテーションを導入するプロセスは、計画的に進めることが成功の鍵です。

まず、自社の環境にどのような資産があり、それらがどう通信しているかを正確に把握します。どのサーバーでどのアプリが稼働し、どのワークロードがどのデータベースと通信しているかなど、全ての通信フローを可視化します。多くのSDPソリューションには、通信を監視し、アプリ間の依存関係を自動マッピングする機能があります。この可視化を通じて、潜在的なセキュリティリスクを洗い出すことが最初の重要なステップです。

可視化で得た情報をもとに、最小権限の原則を適用したポリシーを設計します。「誰が(ユーザー/グループ)」「どのデバイスから」「何に(アプリ/ワークロード)」「どのように(許可/拒否)」アクセスできるかを詳細に定義します。

アクセスポリシー設計例

いきなり全通信をブロックすると業務に影響が出るため、最初は「モニタリングモード」で導入し、ポリシー違反の通信をログに記録します。影響を評価・調整した上で、徐々に通信をブロックする「強制モード」へ移行するのが安全な進め方です。

SDPとマイクロセグメンテーションの大きな利点は、物理的な場所を問わず、一貫したセキュリティポリシーを適用できる点です。オンプレミスの物理サーバー、プライベートクラウドの仮想マシン、パブリッククラウドのワークロードなど、分散した全資産を単一の管理コンソールから一元管理できます。これにより、ハイブリッドクラウド環境の複雑なセキュリティ管理が大幅に簡素化され、運用効率が向上します。

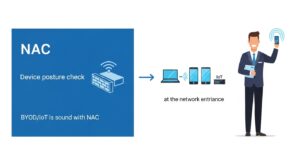

マイクロセグメンテーションやSDPを検討する際、しばしば比較されるのがNAC(Network Access Control)です。両者はアクセス制御という点で共通しますが、目的とアプローチが明確に異なります。

NACは、デバイスが社内ネットワークに「接続する前」のセキュリティを担保する技術です。PCなどがネットワークに接続する際、OSのパッチは最新か、ウイルス対策ソフトは有効かといった「デバイスの健全性」をチェックします。条件をクリアしたデバイスのみ接続を許可し、水際対策として非常に有効です。

しかし、NACは一度接続を許可した後の通信、特にサーバー間で発生するEast-Westトラフィックの制御は専門外です。

NACとSDP/マイクロセグメンテーションの違い

NACとSDPは競合する技術ではなく、互いに補完し合うことで、より強固なゼロトラストセキュリティを実現できます。まずNACでデバイスの健全性を確認し、安全なデバイスのみネットワークに接続。その上で、SDPを用いて最小権限でのアプリケーションアクセスを許可するという多層防御が可能です。

本記事では、従来のネットワークセグメンテーションの限界から、ゼロトラスト時代に求められるアプリケーション単位のマイクロセグメンテーションと、それを実現するSDPの有効性について解説しました。IPアドレスベースの静的な境界防御は、クラウド化やリモートワークが常識となった現代のビジネス環境にはもはや適合しません。重要なのは、保護すべきデータが存在する「アプリケーション」や「ワークロード」そのものを中心にセキュリティを設計するアプローチです。

ゼロトラストセキュリティへの移行は一朝一夕にはいきません。しかし、その第一歩として、自社のアプリ資産と通信フローを「可視化」し、アプリケーション中心のアクセス制御へと舵を切ることは、すべての企業にとって不可欠です。この新しいアプローチこそが、複雑化するサイバー攻撃から企業の重要データを保護し、ビジネスの成長を支える次世代のセキュリティ基盤となるのです。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...