フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 ゼロトラストへの移行でVPNを廃止すると、セキュリティと引き換えに生産性やユーザー体験が低下するリスクがあります。 主な失敗原因は、過剰なセキュリティ、レガシーシステムへの配慮不足、通信経路の […]

目次

ゼロトラストが「不便」と感じられる最大の理由は、その根本的な思想にあります。従来のVPNは、「社内ネットワークは安全、社外は危険」という境界防御モデルに基づいていました。一度VPNで社内に入れば、先のサーバーやアプリへは比較的自由にアクセスできる「信頼された」状態になります。この「一度繋げばOK」という手軽さが、利便性でした。

一方、ゼロトラストは「決して信頼せず、常に検証する(Never Trust, Always Verify)」を原則とします。社内外を問わず、すべてのアクセスを信頼せず、その都度「誰が」「どのデバイスで」「何に」アクセスしようとしているのかを厳格に検証し、認可された最小限の権限のみを与えます。

この仕組みはセキュリティを飛躍的に向上させますが、設計を間違えるとユーザーにとっては「常に疑われている」状態となり、以下のような不満に直結します。

これらの問題はゼロトラスト自体が悪いのではなく、導入計画段階での配慮不足が原因です。VPNが提供していた利便性を、ゼロトラスト環境でいかに再現し、向上させるかが成功の鍵となります。

ゼロトラスト移行でつまずく企業には、共通した失敗パターンが見られます。自社の状況がどれに当てはまるかを確認してみましょう。

最も多い失敗が、セキュリティを過度に重視するあまり、ユーザーの利便性を全く考慮しないポリシーを策定してしまうケースです。「ゼロトラストだから」という理由で、すべてのアクセスに一律で厳格な多要素認証を要求したり、セッションが数分で切れるように設定したりすると、従業員の生産性は著しく低下します。何度も認証を求められる作業は集中力を削ぎ、大きなストレスです。結果、従業員は抜け道を探し、無許可のツールを利用する「シャドーIT」を誘発し、かえってセキュリティリスクを高めるという本末転倒な事態に陥りかねません。

ゼロトラストのソリューションは最新のクラウドサービスとの親和性が高い一方、社内に長年存在するレガシーシステムへの対応が課題となることがあります。特定のポートを使う業務アプリや、IPアドレスでアクセス元を固定しているシステムなどが該当します。これらの存在を事前に洗い出さず、クラウド中心の設計でVPNをいきなり廃止すると、「昨日まで使えていた基幹システムにアクセスできない」といった致命的な問題が発生し、業務が停止する可能性があります。

VPNの代替ソリューションが、結果的にパフォーマンスを悪化させているケースです。これは、全ての通信を一度データセンター等に集約する構成(ヘアピン通信)になっている場合に起こりがちです。

例えば、テレワーク中にMicrosoft 365にアクセスする際、通信がわざわざ会社のデータセンターを経由してからインターネットに出るため、無駄な遅延が発生します。Web会議が途切れる、ファイルダウンロードが遅いといった症状は、このパターンを疑うべきです。これはVPNの「スプリットトンネル」の利点をゼロトラスト環境で活かせていないことが原因です。

ゼロトラストでは、アクセス元のデバイスが安全か(OSは最新か、ウイルス対策は有効か等)を検証するエンドポイント管理が非常に重要です。しかし、この正常性チェックの基準が厳しすぎると、少しでも条件を満たさないPCは社内リソースに一切アクセスできなくなります。

逆に基準が甘すぎれば、マルウェアに感染したデバイスからのアクセスを許可してしまいます。また、BYOD(私物デバイス利用)や協力会社のデバイスなど、多様な働き方に対応した柔軟なポリシーがなければ、運用は困難を極めます。

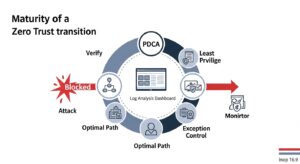

ゼロトラストは「導入して終わり」ではありません。誰が、いつ、どこから、どのリソースにアクセスしているのかを常に監視し、ログを分析してポリシーを継続的に見直していく運用体制が不可欠です。

しかし、導入が目的化し、運用リソースを確保できていない企業は少なくありません。問題が発生しても、アクセスの可視化ができていないため原因特定に時間がかかり、迅速な対処ができません。ガバナンスの効いた運用体制なくして、ゼロトラストのメリットは引き出せません。

一律で厳格なポリシーではなく、アクセス時の状況(コンテキスト)に応じて認証強度を動的に変更する「リスクベース認証(適応型認証)」が有効です。

例えば、「会社管理デバイス」で「社内ネットワーク」からアクセスする場合はSSOのみ、「個人所有デバイス」で「カフェのWi-Fi」から機密データにアクセスする場合は多要素認証+生体認証を要求する、といった柔軟な設計が可能です。これにより、UXとセキュリティの最適なバランスを取ることができます。

VPNの代替として最も有力な技術の一つがSDP(Software Defined Perimeter)です。SDPは「最初に認証・認可を行い、許可されたユーザーにのみアプリへの接続経路を見せる」仕組みです。

ネットワーク上にサーバーを公開しないため、攻撃者からその存在を隠すことができ、攻撃対象領域を大幅に削減できます。また、アプリごとにきめ細やかなアクセス制御が可能で、レガシーシステムにも対応しやすい製品が多く、VPNが抱えていた課題の多くを解決できます。

パフォーマンス低下の問題には、ネットワーク経路の最適化が不可欠です。具体的には、Microsoft 365やGoogle Workspaceなど信頼できるSaaSへのアクセスは、社内ゲートウェイを経由させず直接インターネットへ接続させる「スプリットトンネル(ローカルブレイクアウト)」を構成します。

これによりデータセンターの帯域逼迫を防ぎ、ユーザーは快適な速度でクラウドサービスを利用できます。厳格なチェックが必要な通信のみをゲートウェイ経由にすることで、ネットワーク全体の負荷を分散させます。

すべてのシステムを一度にゼロトラストへ移行するのは非現実的です。移行困難なレガシーシステムなど、やむを得ないケースは必ず存在します。

こうした状況に備え、あらかじめ「例外処理」のルールを明確に定めておくことが重要です。どのような条件で例外を認めるか、リスク評価はどう行うか、誰が承認するかといったプロセスを定義し、ガバナンスを効かせます。ただし、例外はあくまで一時的な措置とし、定期的に見直す運用を徹底しましょう。

ゼロトラスト運用は、継続的な改善サイクルを回すことが成功の鍵です。アクセスログやアラートを常にモニタリングし、不審な挙動やポリシー違反を監視する体制を整えましょう。

これによりインシデントの早期発見だけでなく、「なぜアクセスがブロックされたのか」といった問題の原因究明にも役立ちます。また、ユーザーから「使いにくい」といったフィードバックを積極的に収集する仕組みも重要です。現場の声を分析し改善に活かすことで、真に価値のあるゼロトラスト環境を構築できます。

ゼロトラストは、単一の製品導入で終わるものではなく、企業文化や働き方そのものを変革する継続的な取り組みです。その目的は、セキュリティ強化だけではありません。従業員がいつでも、どこでも、どんなデバイスからでも、安全かつ快適に業務を遂行できる環境を提供し、ビジネスの生産性を向上させることにあります。完璧なセキュリティを追い求めるあまり、従業員が不便を感じては本末転倒です。技術的な視点だけでなく、現場のユーザー目線を持ち、セキュリティと生産性の最適なバランスを探り続ける姿勢が、ゼロトラスト移行を成功に導きます。

ゼロトラストへの移行に伴いVPNを廃止した際の「不便さ」は、多くの場合、計画段階での配慮不足が原因です。過剰なセキュリティポリシー、レガシーシステムへの未対応、ネットワークの非効率性、運用体制の欠如といった失敗に陥らないためには、事前の十分なアセスメントが欠かせません。

対処法として、リスクに応じた動的なアクセスポリシー、SDPのような次世代技術の活用、スプリットトンネルによる通信の最適化、そして例外処理ルールの明確化が有効です。ゼロトラストは一度構築したら終わりではなく、継続的な監視と改善を繰り返すことで真価を発揮します。まずは自社の課題がどの失敗パターンに当てはまるかを見極め、できるところから改善を始めましょう。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...