フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 IDS/IPSの大量アラートや誤検知による「検知疲れ」がセキュリティ運用上の課題です。 本記事では、効果的なチューニングによるアラート削減術を具体的に解説します。 持続可能なセキュリティ運用を […]

目次

企業のネットワークセキュリティを守る要であるIDS(侵入検知システム)とIPS(侵入防御システム)。しかし、その運用は多くの企業で大きな課題を抱えています。その代表格が、大量のアラートによって引き起こされる「検知疲れ」です。これは単なる担当者の疲労問題ではなく、組織全体のセキュリティ体制を揺るがしかねない深刻なリスクを内包しています。

「検知疲れ」とは、IDS/IPSから日々大量に発せられるアラートに対応し続けることで、セキュリティ担当者が心身ともに疲弊してしまう状態を指します。その主な原因は、「過検知」と「誤検知」です。

これらのアラートは、一つひとつ内容を確認し、脅威の有無を判断する必要があります。しかし、その大半が緊急性の低いものであったり、対応不要なものであったりするため、担当者は膨大な時間と労力を浪費します。結果として、本当に重要なアラートへの集中力が削がれ、モチベーションの低下やバーンアウトにつながってしまうのです。

アラートの洪水は、「オオカミ少年」効果を生み出します。鳴り響くアラートのほとんどが誤報であれば、担当者は次第に「また誤検知だろう」と考えるようになり、アラートへの感度が鈍化します。

この状態こそが、サイバー攻撃者にとって最大のチャンスです。巧妙に仕組まれた本物の攻撃アラートが、大量の誤検知アラートの中に埋もれてしまい、見逃される可能性が飛躍的に高まります。一つの重大なインシデントの見逃しが、大規模な情報漏洩や事業停止といった致命的な結果を招く可能性があるため、検知疲れは極めて危険な状態と言えます。この課題解決のためには、アラートの「量」を減らし「質」を高める取り組みが不可欠です。

アラートの調査には、関連ログの収集、通信内容の解析、脅威インテリジェンスとの照合など、専門的な知識と時間を要する作業が伴います。誤検知や過検知が多発すると、これらの調査業務が運用負荷を著しく増大させます。

限られたリソースの中で、重要度の低いアラートの対応に追われることで、本来優先すべき脆弱性管理やセキュリティポリシーの改善といったプロアクティブな活動に時間を割けなくなります。さらに、実際にインシデントが発生した際も、初動調査に時間がかかり、被害拡大を防ぐための迅速なインシデント対応が遅れる原因となり得ます。

検知疲れを解消し、効率的なセキュリティ運用を実現するためには、場当たり的な対応ではなく、戦略的なIDS/IPSチューニングが欠かせません。チューニングとは、自社の環境に合わせて検知ルールやポリシー設定を最適化し、不要なアラートを抑制しつつ、検知精度を高める作業です。ここでは、その基本となる3つの戦略を解説します。

効果的なチューニングの最初のステップは、守るべき対象、つまり自社ネットワークの現状を可視化することです。 どのようなサーバーや端末が存在し、どのような役割を担っているのか。平常時にはどのようなプロトコルで、どこへ、どの程度の通信が発生しているのか。これらの「正常通信」のベースラインを把握しなければ、何が「異常」なのかを正しく判断できません。資産管理台帳の整備やネットワーク構成図の最新化、トラフィック監視ツールなどを活用し、自社の環境を徹底的に把握することが、精度の高いチューニングの土台となります。

IDS/IPSの多くは、既知の攻撃パターンを定義した「シグネチャ」を用いて脅威を検知します。しかし、デフォルトで有効なシグネチャがすべて自社に必要とは限りません。

例えば、自社で未使用のアプリケーションやOSの脆弱性を狙った攻撃のシグネチャは、誤検知の原因になるだけであり、無効化しても問題ありません。自社のシステム環境に関連するシグネチャに絞って有効化し、不要なものは無効化するポリシーの見直しは、最も基本的かつ効果的なチューニングの一つです。定期的にシグネチャの棚卸しを行いましょう。

シグネチャベース検知だけでなく、通信の振る舞いを分析して異常を検知するアノマリ検知(異常検知)機能も重要です。このチューニングでは、「正常通信のベースライン」が鍵となります。

例えば、特定のサーバーが普段行わないポートへ通信したり、業務時間外に大量のデータを外部送信したりといった振る舞いを異常として検知するルールを設定します。また、社内開発アプリの通信など、自社特有の正常な通信パターンをルールエンジンに「学習」させ、例外登録することも重要です。これにより、正常な業務通信の誤検知を減らし、検知精度を向上できます。

基本戦略を理解した上で、より具体的なチューニング手法を実践することで、誤検知を大幅に削減し、アラートの質を向上させることが可能です。ここでは4つの実践的なアプローチを紹介します。

すべてのアラートを同じレベルで扱うのではなく、深刻度や影響度に応じて優先順位付けを行うことが極めて重要です。まず、有効化している各シグネチャに対し、自社環境における重要度を分類します。

上記のように階層を設け、基幹システムへの攻撃や管理者権限の奪取につながるシグネチャは「Critical」に、情報収集目的のポートスキャンなどは「Low」に設定します。これにより、担当者はまず最重要のアラートから対応でき、リソースを効率的に配分できます。SOC(セキュリティオペレーションセンター)と連携している場合は、この重要度分類の共有が不可欠です。

頻繁に発生する誤検知アラートは、根本原因を特定し、恒久的な対策を講じる必要があります。アラートログを詳細に分析し、どのシグネチャが、どの通信(送信元/宛先IPなど)に反応しているのかを突き止めます。

原因が、業務アプリの正規通信や脆弱性スキャナによる診断など、問題ないと特定できた場合は、その通信を検知対象から除外するルールを作成します。ただし、除外設定はセキュリティホールを生む危険も伴うため、「特定の送信元から特定の宛先の特定ポートへの通信のみ」のように、条件をできるだけ厳密に設定することが肝要です。

サイバー攻撃の手法は日々進化しており、古いシグネチャだけでは最新の脅威に対応できません。信頼できる脅威インテリジェンスを活用し、新たな攻撃手法に対応するシグネチャを迅速に適用することが重要です。

逆に、古く既に対策済みの脆弱性を対象とするシグネチャは、優先度を下げたり無効化したりすることも検討します。脅威インテリジェンスが提供する攻撃者のIPアドレスリスト(ブラックリスト)などをIDS/IPSのルールに組み込むことで、より精度の高い脅威検知が可能になります。

IDS/IPSのアラートだけでは、脅威度を正確に判断するのが難しい場合があります。例えば、不審なドメインへの通信が検知された際、どの端末から、どのユーザーが、どのアプリを通じて行われたのかが分からなければ対応は困難です。

ここで有効なのが、Proxyサーバーやファイアウォール(FW)のログとの連携です。これらのログ情報をSIEM(Security Information and Event Management)などのログ管理基盤で統合・分析することで、単一のアラートにコンテキスト(背景情報)を付与し、インシデントの全体像を迅速に把握できるようになります。

チューニングは一度行えば終わりではありません。ビジネス環境の変化や新たな脅威に対応し続けるためには、運用の状況を客観的に評価し、継続的に改善していく仕組みが必要です。そのための強力なツールがKPI(重要業績評価指標)です。

IDS/IPS運用におけるKPI設定の目的は、感覚的な運用から脱却し、データに基づいた客観的な評価と改善を行うことです。KPIを設定することで、運用状況が可視化され、どこに課題があるのかを明確に特定できます。また、チューニング活動の成果を数値で示せるため、経営層への報告やセキュリティ投資の必要性を説明する際の客観的な根拠となります。

IDS/IPS運用で設定すべき代表的なKPIは以下の通りです。

これらのKPIを定期的に測定し、目標値との差異を分析することが重要です。

KPIは設定するだけでなく、PDCAサイクル(Plan-Do-Check-Act)を回し、継続的な改善につなげることが不可欠です。

このサイクルを定期的に回すことで、IDS/IPSの運用を継続的に最適化し、高いセキュリティレベルを維持できます。

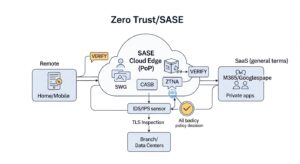

クラウドサービスの利用拡大やリモートワークの常態化に伴い、企業のセキュリティはSASE(Secure Access Service Edge)やゼロトラストといった新しい概念が主流になりつつあります。この変化の中で、IDS/IPSの役割と運用も進化が求められています。

SASEは、ネットワーク機能とセキュリティ機能をクラウド上で統合して提供するサービスモデルです。従来の境界型防御では、社内と外部の境界にFWやIDS/IPSを設置していました。一方SASEでは、ユーザーやデバイスがどこにいても、クラウド上のセキュリティゲートウェイを経由することで、一貫したセキュリティポリシーを適用します。

SASEを導入してもIDS/IPSが不要になるわけではなく、多くは機能の一部としてクラウドベースのIDS/IPSを提供しています。SASE環境下のIDS/IPSは、社内だけでなく、社外からクラウドサービスへアクセスする通信など、あらゆるトラフィックを監視します。そのため、様々な場所・デバイスからのアクセスを前提とした、より動的で柔軟なポリシー設定が求められます。

SASEの中核機能であるSWG(セキュアウェブゲートウェイ)は、高度なProxyとして機能します。このProxy機能とIDS/IPSを連携させることで、SSL/TLSで暗号化された通信を復号して検査するなど、より高度な脅威検知と防御が可能になります。これは、すべてのアクセスを信頼せず常に検証するという「ゼロトラスト」の原則を実現する上で不可欠です。

外部のSOC(セキュリティオペレーションセンター)サービスを利用する場合、連携を成功させる鍵は、いかに「質の高い」アラートを連携できるかにかかっています。

SOCのアナリストが必要とするのは、「コンテキストが付与された、対応の必要性が明確なアラート」です。いつ、誰が、どの端末で、何をしたのか、といった情報が整理されていることが理想です。誤検知や過検知をそのままSOCに送る「アラートの丸投げ」は、運用負荷を増大させ、コスト増やサービス品質低下につながるため避けるべきです。

質の高いアラートを生成するには、SIEMの活用が非常に効果的です。SIEMは、IDS/IPS、FW、Proxy、エンドポイントなど様々な機器からログを集約し、相関分析を行います。

例えば、「IDS/IPSが不審な通信を検知」し、同時に「エンドポイント製品が同ユーザー端末で不審なプロセスを検知」した場合、これらを関連付けて一つの高確度なアラートとして通知します。これにより、アラートのノイズが大幅に削減されます。

社内担当者とSOCの間で、明確なエスカレーションフローを定義しておくことも重要です。「重要度『High』以上のアラートのみ通知する」といったルールを事前に合意し、通知する際には「このサーバーは本番環境のDBです」といった補足情報を添えることで、SOCは迅速かつ正確な状況判断が可能になります。

IDS/IPS運用の「検知疲れ」は深刻な課題ですが、解決できない問題ではありません。本記事で解説したように、自社環境に合わせた戦略的なチューニングを行い、誤検知を地道に削減することが第一歩です。

さらに、運用KPIを設定してPDCAサイクルを回し、持続可能な監視体制を構築しましょう。SASEやゼロトラストといった潮流を理解し、ProxyやSIEMと連携させることで、より高度で効率的な脅威検知が実現します。

アラート対応に追われる受動的な運用から脱却し、未来の脅威に備えるプロアクティブなセキュリティ運用を目指しましょう。

A1: IDS(侵入検知システム)は不審な通信を「検知」して通知するシステムです。一方、IPS(侵入防御システム)は検知に加えて通信を「防御(ブロック)」する機能を持ちます。運用の観点では、IPSは誤検知で正常な業務通信を止めてしまうリスクがあるため、防御ルールを有効にする際は、誤検知のリスクが極めて低いものに限定するなど、より慎重なチューニングが求められます。

A2: 基本的なチューニング(不要なシグネチャの無効化など)は、自社のシステム構成を理解していれば実施可能です。しかし、通信プロトコルの詳細な解析や精密な除外ルールの作成といった高度なチューニングには、ネットワークやセキュリティに関する深い専門知識が必要です。自社に専門家がいない場合は、ベンダーのサポートや外部のセキュリティ専門サービス(MSSPなど)の活用を推奨します。

A3: 一概には言えません。SASEは主に社外からのWeb通信などのセキュリティを強化しますが、社内拠点内のサーバー間通信(East-Westトラフィック)までは監視対象外となる場合があります。そのため、企業の構成によっては、クラウドベースのSASEと、社内を監視する既存のオンプレミスIDS/IPSを併用するハイブリッド構成が最適となるケースも多いです。自社の保護すべき資産がどこにあるかを考慮し、適切な配置を検討することが重要です。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...