フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 WAFは万能ではなく、ブルートフォース攻撃、高度なボット、DDoS攻撃などには限界があることを理解する。 リバースプロキシをWAFと組み合わせることで、これらの限界を効果的に補完し、セキュリテ […]

目次

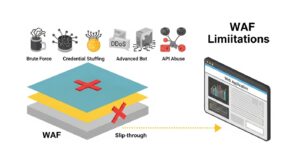

WAFは、Webアプリケーションの脆弱性を悪用する攻撃を防御するための重要なセキュリティ対策です。SQLインジェクションやクロスサイトスクリプティング(XSS)といった、典型的な攻撃パターン(シグネチャ)を検出し、通信を遮断する役割を担います。

しかし、現代の多様化・巧妙化するサイバー攻撃の中には、WAFの防御メカニズムをすり抜けてしまうものが存在します。WAFが万能ではない理由、その限界を5つのポイントから具体的に見ていきましょう。

WAFが最も苦手とする分野の一つが、アプリケーションの正規の認証機能を悪用した攻撃です。 例えば、ユーザーIDとパスワードの組み合わせを大量に試行する「ブルートフォース攻撃(総当たり攻撃)」や、他所から漏洩した認証情報リストを使ってログインを試みる「クレデンシャルスタッフィング攻撃」が挙げられます。

これらの攻撃は、一見すると正規ユーザーのログイン試行と区別がつきにくく、WAFのシグネチャベースの検知では防御が困難です。特定のIPアドレスからのログイン試行回数を制限する「レート制限」といった対策は、アプリケーションのロジックに近いため、WAFの本来の守備範囲外となってしまうのです。

近年、Webサイトへのアクセスは人間だけでなく、様々な目的を持つ「ボット」によっても行われています。価格情報の自動収集(スクレイピング)、限定商品の買い占め、脆弱性のスキャンなど、悪意のあるボットによる被害は深刻化しています。

高度なボットは、人間のブラウザ操作を忠実に模倣し、IPアドレスを分散させながら低速でアクセスするため、WAFの単純なアクセスパターン分析では正規ユーザーとの区別がつきません。このような巧妙なボット対策には、挙動分析やフィンガープリンティングといった、より高度な技術が必要となり、WAFだけでは不十分です。

DDoS攻撃は、大量のトラフィックを送りつけてサーバーやネットワークのリソースを枯渇させ、サービスを停止に追い込む攻撃です。

WAFは、アプリケーション層(L7)を狙った特定のツールによるDDoS攻撃にはある程度の防御効果を発揮します。しかし、ネットワーク層(L3)やトランスポート層(L4)を標的とする、単純かつ大規模なトラフィック攻撃(SYNフラッド攻撃など)に対しては基本的に無力です。WAFが処理する以前に、サーバーへ到達するネットワーク帯域そのものが飽和してしまうため、専用のDDoS対策ソリューションが別途必要となります。

現代のWebサービスは、スマートフォンアプリや外部サービスとの連携のためにAPIを公開することが一般的です。JSONやGraphQLといった多様な形式で通信するAPIは、従来のWebページとは異なる攻撃ベクトルを持ちます。

API仕様の頻繁な変更に追随してWAFの保護ルールをタイムリーに更新し続けることは、運用上大きな負荷となります。結果として、APIの保護設定が不十分になり、脆弱性が放置されるケースも少なくありません。API保護には、認証・認可の強化やリクエスト内容の厳密な検証など、WAFの機能を超える対策が求められます。

WAFを効果的に運用するには、そのログを常に監視し、攻撃の傾向を分析する必要があります。しかし、WAFのログだけでは、攻撃の全体像を正確に把握するのは困難です。

また、正規のアクセスを誤って攻撃と判断しブロックしてしまう「誤検知(フォールスポジティブ)」の問題も無視できません。誤検知はビジネス機会の損失に直結します。この誤検知を減らすためのチューニング作業には高度な専門知識が必要であり、セキュリティ人材が不足している組織にとっては、WAFの継続的な運用自体が大きな課題となります。

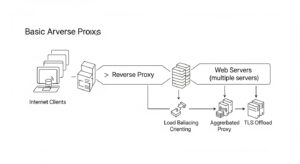

WAFが持つこれらの限界を補完し、セキュリティを次のレベルに引き上げるために重要な役割を果たすのが「リバースプロキシ」です。リバースプロキシは、単なる中継サーバーではなく、強力なセキュリティゲートウェイとして機能します。

リバースプロキシは、Webサーバー(オリジンサーバー)の代わりに、インターネット上のクライアントからのリクエストを受け取るサーバーです。クライアントとWebサーバーの間に立ち、通信を中継します。

この仕組みにより、WebサーバーのIPアドレスを外部から隠蔽できるほか、セキュリティ以外にも様々なメリットをもたらします。

これらの機能により、Webサイトの性能と可用性の向上に大きく貢献します。

リバースプロキシの最も重要な役割は、すべてのアクセスが必ず通過する「関所」として機能することです。この関所の位置で、クライアントからのリクエストを精査し、怪しい通信をWebサーバーに到達する前にブロックできます。

WAFが「城の壁」だとすれば、リバースプロキシは「城門の衛兵」です。この仕組みを利用して、WAFが苦手とする認証周りのアクセス制御や、高度なボット対策、APIリクエストの検証などを実装することが可能になります。

セキュリティ製品を検討する際、WAFとしばしば混同されるのが「IDS/IPS」です。多層防御を構築する上で、これらの違いの理解は非常に重要です。

リバースプロキシは、これらの中間に位置し、両者を連携させるハブのような役割も担うことができます。

それでは、リバースプロキシを使ってWAFの弱点をどのように補い、セキュリティを強化できるのか、具体的な対策を見ていきましょう。

WAFでは防ぎきれないブルートフォース攻撃やクレデンシャルスタッフィング攻撃に対して、リバースプロキシは非常に効果的です。ログイン処理を行うAPIエンドポイント(例:/login)へのアクセスを監視し、特定のIPアドレスからのログイン試行回数にしきい値を設定します。しきい値を超えた場合、そのIPからのアクセスを一定時間ブロックする「レート制限」を実装。これにより、機械的な総当たり攻撃を効率的に防御できます。

巧妙化するボットへの対策も、リバースプロキシの得意分野です。リクエストのUser-AgentやHTTPヘッダを分析し、既知の悪性ボットを遮断します。さらに、同一IPからの異常な頻度のアクセスや、人間では不可能な速度でのページ遷移といった挙動を分析し、ボットが疑われるアクセスにCAPTCHA認証を要求したりブロックしたりといった柔軟な制御が可能です。これにより、スクレイピングや在庫枯渇攻撃を防ぎます。

リバースプロキシを「APIゲートウェイ」として活用することで、APIのセキュリティを大幅に強化できます。すべてのAPIリクエストをリバースプロキシで受け、APIキーやOAuthトークンといった認証情報を検証。許可されたリクエストのみをバックエンドのAPIサーバーに転送します。これにより、認証・認可の仕組みをAPIサーバーから分離でき、開発者はビジネスロジックの実装に集中できます。

セキュリティ運用においてログは命綱です。リバースプロキシを導入することで、WAF、リバースプロキシ、Webサーバーのログを一元的に集約し、相関分析することが可能になります。「リバースプロキシでアクセスが急増し、その後WAFが攻撃を検知した」といった一連の流れを可視化でき、インシデント発生時の迅速な原因特定と対策立案に繋がります。

大規模なDDoS攻撃に対しては、CDN(コンテンツデリバリネットワーク)サービスが提供するリバースプロキシ機能が極めて有効です。CDNは世界中に分散配置されたエッジサーバーで攻撃トラフィックを吸収・分散させ、オリジンサーバーを保護します。これにより、ネットワーク帯域を枯渇させるような大規模攻撃の影響を最小限に抑え、サービスの可用性を維持します。

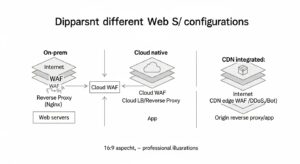

WAFとリバースプロキシを組み合わせる構成には、いくつかのパターンがあります。自社の環境や目的に合わせて最適な構成を選択することが重要です。

自社データセンター内で、専用アプライアンスやオープンソース(Nginx, Apache)にWAFモジュールを組み込む構成です。

AWS、Azure、GCPなどのクラウド環境で、クラウドネイティブなWAFとロードバランサー(リバースプロキシ機能)を組み合わせる構成です。

CloudflareやAkamaiといったCDN事業者が提供する統合セキュリティサービスを利用するパターンです。リバースプロキシを基盤としてWAF、DDoS対策、ボット対策などをワンストップで提供します。

どの構成を選択するにせよ、以下の点に注意が必要です。

WAFはWebセキュリティの基本であり、非常に重要な対策です。しかし、WAFは万能ではありません。

現代のサイバー攻撃に対抗するには、単一のソリューションに依存するのではなく、それぞれの役割を活かす多層防御が不可欠です。自社のWebアプリケーションが抱えるリスクを再評価し、より強固で信頼性の高いセキュリティ体制の構築を目指しましょう。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...