フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 TLS Inspectionは暗号化通信の脅威対策に不可欠ですが、全ての通信復号はプライバシー侵害や技術的な問題を引き起こすリスクがあります。 セキュリティ強化とリスク回避のためには、復号しな […]

目次

ネットワークセキュリティを強化する上で、TLS Inspectionは今や不可欠な技術です。暗号化された通信を可視化し、マルウェアの侵入や情報漏洩といった脅威から組織を守る強力な盾となります。しかし、「すべての通信を復号すれば安全」という考えは、プライバシー侵害やコンプライアンス違反、アプリの動作不全といった思わぬリスクを招く可能性があります。

本記事では、TLS Inspectionの効果を最大化しつつ、リスクを回避する鍵となる「例外設計」に焦点を当てます。なぜ例外設定が必要なのか、具体的にどの通信を復号対象から除外すべきかを、金融・医療機関など規制の厳しい業界の視点も交え、網羅的に解説します。効果的な除外ルールの作り方と運用のベストプラクティスを理解し、安全で堅牢なセキュリティ体制を構築しましょう。

TLS Inspection(SSLインスペクション)とは、プロキシや次世代ファイアウォール(NGFW)上で、暗号化されたSSL/TLS通信を一度復号し、セキュリティチェックを行った後、再び暗号化して宛先に届ける技術です。これにより、従来は見えなかった暗号化通信に潜む脅威を検知し、情報漏洩対策を強化できます。しかし、この強力な機能には、慎重なポリシー設定が不可欠です。

現代のサイバー攻撃の多くは、暗号化通信を悪用します。マルウェアがC&Cサーバーと通信する際や、機密情報が不正に持ち出される際、その経路が暗号化されていれば、従来のIDS/IPSやファイアウォールでは検知できません。TLS Inspectionは、この「暗号化の壁」を取り払い通信内容を可視化することで、潜伏するマルウェアの発見や内部不正の抑止に絶大な効果を発揮します。ゼロトラストセキュリティにおいても、全通信の検査は基本原則であり、TLS Inspectionはその実現に欠かせない技術です。

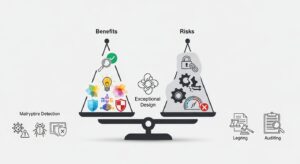

強力な可視化能力を持つTLS Inspectionですが、すべての通信を一律に復号すると、主に3つのリスクが発生します。

TLS Inspectionの全体復号による主なリスク

1. プライバシーとコンプライアンスの問題 従業員のオンラインバンキング情報、医療機関とのやり取りに含まれる病歴など、プライベートな通信まで復号・監視することは、個人のプライバシーを著しく侵害する可能性があります。また、GDPRや個人情報保護法、金融業界のPCI DSS、医療業界のHIPAAといったコンプライアンス要件では機密情報の取り扱いに厳格なルールがあり、不適切な復号は法令違反に問われる重大なリスクとなります。

2. 技術的な問題とアプリケーションの動作不全 一部のアプリやWebサイトでは「証明書ピンニング(Certificate Pinning)」という技術が採用されています。これは、クライアントが特定のサーバー証明書以外を信頼しない仕組みで、中間者攻撃を防ぎます。TLS Inspectionは仕組み上、一種の中間者攻撃として機能するため、証明書ピンニングが実装された通信を復号しようとすると、証明書エラーが発生し、アプリが正常に動作しなくなります。

3. パフォーマンスへの影響と運用負荷の増大 すべてのトラフィックを復号・再暗号化する処理は、セキュリティアプライアンスに高い負荷をかけます。特に通信量が多い大規模ネットワークでは、パフォーマンスの低下や遅延を引き起こす可能性があります。また、膨大なログの監査や、例外ルールの頻繁な更新など、運用担当者の負担が増大することも無視できません。

これらのリスクを回避し、TLS Inspectionのメリットを最大限に享受するには、セキュリティ強化とプライバシー保護、システムの安定稼働のバランスが重要です。そのために不可欠なのが、適切に設計された「例外設計」、つまり「復号しない通信」を定義した除外ルールです。「何を検査すべきか」と同時に、「何を検査すべきでないか」を慎重に検討し、明確なポリシーを設定することが運用の成功の鍵となります。

具体的にどのような通信をTLS Inspectionの除外対象として検討すべきでしょうか。ここでは、大きく4つのカテゴリに分けて、その理由と具体例を解説します。

DoH(DNS over HTTPS)やDoT(DNS over TLS)は、DNSクエリを暗号化しプライバシーを保護する技術です。しかし、管理者にとっては、不正サイトへの名前解決をブロックできなくなるという課題も生じます。

このため、セキュアDNSの扱いは慎重な判断が必要です。選択肢は以下の3つです。

組織のポリシーに基づき、プライバシーと脅威対策のトレードオフを考慮して方針を決定する必要があります。

自社の環境に即した実用的な例外リストを作成し、継続的に運用していくためのプロセスを紹介します。

TLS Inspectionの例外設計は、一度設定したら終わりではありません。新しいSaaSの導入など、ビジネス環境の変化に合わせて継続的なメンテナンスが必要です。除外リストの見直しとテストをプロセスに組み込み、インシデント発生時の対応手順も準備しておきましょう。

A1: 最も確実な方法は、TLS Inspectionをテスト的に有効にし、接続エラーが発生した通信のログを確認することです。多くのセキュリティ製品では証明書検証エラーのログが出力されます。また、アプリ開発者のドキュメントを確認したり、WiresharkなどのツールでTLSハンドシェイクの失敗を確認する方法もあります(専門知識が必要)。

A2: Microsoft社が公式に、Microsoft 365の利用に必要なエンドポイント(URLやIPアドレス範囲)のリストを公開しています。このリストは定期的に更新されるため、常に最新の情報を参照し、除外リストに反映させることが重要です。手動での追随が困難な場合は、スクリプトなどで自動更新する仕組みを検討しましょう。

A3: はい、そのリスクは常に存在します。例外が増えるほど暗号化通信の可視性が低下し、攻撃者を見逃す可能性があります。だからこそ「最小権限の原則」に基づき、本当に必要な通信のみを除外することが重要です。また、除外した通信も、宛先のレピュテーション評価や振る舞い検知など、別のセキュリティ機能で補完的に監視し、リスクを低減できます。

TLS Inspectionは、暗号化通信に潜む脅威に対抗するための極めて有効なソリューションです。しかし、その効果を最大化し、ビジネスへの悪影響を避けるためには、「何を復号しないか」という戦略的な例外設計が不可欠です。

本記事で解説した以下の観点から除外すべき通信を慎重に特定し、明確なポリシーとして定義することが重要です。

TLS Inspectionの例外設計は、一度行えば終わりではありません。定期的な見直しとメンテナンスを運用プロセスに組み込み、自社のセキュリティポリシーを常に最新の状態に保つことが求められます。本記事が、皆様の組織における安全で効果的なTLS Inspection運用の一助となれば幸いです。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...