フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 プロキシ設計の失敗は、社内システム非互換や証明書エラーなど深刻なトラブルを引き起こします。 明示・透過・PACファイルの3方式から、自社環境に最適なプロキシ方式の選定が重要です。 TLSインス […]

目次

プロキシサーバーは、企業のセキュリティ維持とアクセス制御に不可欠です。しかし、クラウドサービスの普及や働き方の多様化でネットワーク環境が複雑化し、従来通りの設計では対応しきれない課題が増えています。ここでは、プロキシ運用で発生しがちな代表的なトラブル事例を見ていきましょう。

プロキシ設計における最も古典的かつ深刻な問題が、社内システムとの連携です。特に、独自開発の業務アプリや特殊な通信プロトコルを使うツールが、プロキシを経由することで正常に動作しなくなるケースは後を絶ちません。

例えば、透過プロキシはユーザー設定が不要で管理が容易な反面、全ての通信を強制的にプロキシへ転送します。これにより、本来プロキシを経由すべきでない社内システムへのアクセスまで妨げられ、認証エラーや機能不全といった障害が発生するのです。この問題を回避するにはプロキシの例外設定(バイパス設定)が重要ですが、社内システムのIPアドレスやドメインを網羅的に管理するのは大きな運用負荷となります。

現代のWebアクセスの大半はHTTPS化されており、通信内容を検査するには「TLSインスペクション(SSL復号)」が必須です。これは、プロキシが暗号化通信を一度解読してセキュリティチェックを行う技術で、SWG(Secure Web Gateway)の高度な機能に不可欠です。

しかし、この仕組みがトラブルの温床になります。プロキシは通信を仲介する際、独自の証明書をクライアントに提示します。そのため、PCやブラウザがその証明書を信頼していないと、「信頼できない接続」といった証明書エラーが多発します。全社員のデバイスにプロキシ用のルート証明書を配布・インストールする作業は大変な手間であり、管理外デバイス(BYOD)ではさらに困難を極めます。

Microsoft 365やGoogle Workspace、SalesforceといったSaaSの利用が当たり前になった今、プロキシの例外設定はますます複雑化しています。これらのクラウドサービスは、パフォーマンス最適化のために多数のドメインやIPアドレスを使い分けており、その宛先リストは頻繁に更新されます。

従来のプロキシでこれらの宛先をすべて手動で例外設定しようとすると、管理が追いつきません。結果として「Teamsのビデオ会議だけ繋がらない」「Outlookの接続が頻繁に切れる」といったパフォーマンス遅延や接続障害を引き起こします。PACファイルで対応する方法もありますが、SaaSベンダーの変更に迅速に追従し、PACファイルを更新し続ける運用はIT部門に大きな負荷を強います。

全社のインターネットアクセスが集中するプロキシサーバーは、パフォーマンスの要です。しかし、以下のような原因でプロキシ自身がボトルネックとなり、深刻な通信遅延を招くことがあります。

「ネットワークが遅い」という漠然とした問い合わせに対し、原因がプロキシにあるのか、回線にあるのか、あるいは接続先にあるのかを特定するのに時間がかかることも、運用上の大きな課題です。

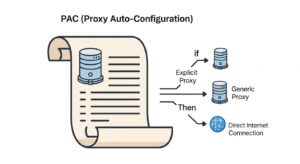

プロキシの導入方式は、大きく「明示プロキシ」「透過プロキシ」「PACファイル」の3種類です。自社の環境やポリシーに合わせて最適な方式を選ぶことが、設計失敗を防ぐ第一歩です。各方式の仕組みと特徴、メリット・デメリットを解説します。

クライアントのOSやブラウザに、プロキシサーバーのアドレスを明示的に設定する最も基本的な方式です。

ネットワーク経路上で通信を強制的にプロキシへ転送する方式。ユーザーはプロキシの存在を意識しません。

JavaScriptで記述された設定ファイル。アクセス先のURLに応じて、プロキシ経由か直接接続かを自動で判断させます。

プロキシの方式を理解した上で、自社の環境に合わせて具体的な設計に落とし込むことが重要です。セキュリティ、パフォーマンス、運用の観点から、失敗しないための4つのポイントを解説します。

現代のプロキシは、高度なセキュリティ機能を統合した「SWG(Secure Web Gateway)」として導入するのが主流です。まず、SWGとしてどのようなセキュリティレベルを実現したいのかポリシーを明確にしましょう。例えば、ブロックするサイトカテゴリ、禁止するファイルのアップロードなどを具体的に定義し、それに必要な機能を持つ製品を選定します。

TLSインスペクションは強力ですが、無差別に全通信を対象にするとトラブルの原因になります。設計段階で、インスペクションを「行う通信」と「行わない通信(除外対象)」を明確に定義することが極めて重要です。

【TLSインスペクションの除外を推奨するサイト例】

また、ルート証明書の配布計画(Active DirectoryのグループポリシーやMDMツールの活用など)を事前に策定し、いかに効率的に展開するか検討しておく必要があります。

プロキシ設計で見落とされがちなのが、既存システムへの影響評価です。開発者が使う特殊なプロトコルや、特定のポートを使うアプリがブロックされないか、事前にヒアリングと動作検証を行うことが不可欠です。 また、Microsoft 365やZoomなどリアルタイム性が求められるSaaSは、遅延を避けるため、ベンダーが推奨する通信要件(ドメイン/IPリスト)を確認し、適切にバイパス(例外設定)する設計が求められます。この洗い出しが、導入後の「動かない」「遅い」を防ぐ鍵です。

障害発生時に迅速に原因を特定し、対処できる体制を整えましょう。プロキシサーバーのログを適切に収集・可視化する仕組みを導入し、トラブル発生時の切り分け手順を確立しておくことが重要です。また、ヘルプデスク向けに、よくあるエラーの原因と対処法をまとめたマニュアルを作成し、情報共有を徹底することもスムーズな問題解決に繋がります。

Q: プロキシ導入後、ネットワークが遅くなった場合の主な原因は何ですか?

A: 主な原因として、以下の4点が考えられます。

まずはサーバーのリソース使用状況を確認し、負荷の高い処理を特定した上で、SaaS通信の例外設定追加などを検討します。

Q: 証明書エラーが頻発します。最も効果的な対策は?

A: 最も効果的な対策は、プロキシ(SWG)が使用するルート証明書を、社内の全クライアントデバイスに事前に配布・インストールすることです。Active DirectoryのグループポリシーやMDMツールで一括配布が可能です。それでもエラーが起きる場合は、アプリが独自の証明書ストアを持っている可能性があるため、アプリごとの設定を見直すか、その通信をTLSインスペクションの対象から除外することを検討してください。

Q: Microsoft 365やTeamsを利用する場合、どのプロキシ方式が最適ですか?

A: PACファイルによる柔軟な制御が最も適していると言えます。Microsoftが公式に提供する宛先リストに基づき、関連通信をプロキシからバイパス(直接接続)させることで、パフォーマンス劣化を防ぎます。ただし、PACファイルの管理負荷は高いため、SaaSの宛先変更に自動で追従する機能を持つクラウド型SWGサービスを利用するのも非常に有効な選択肢です。

プロキシの設計は、単なる技術選定ではありません。社内システムとの連携、クラウドサービスの普及、TLSインスペクションといった現代的な課題を乗り越え、自社のセキュリティポリシーと運用体制に適合させる戦略的な視点が求められます。

今回解説した「明示プロキシ」「透過プロキシ」「PACファイル」の特性と落とし穴を深く理解し、SWGとしての役割、TLSインスペクションの範囲、SaaSへの影響を十分に考慮した上で、自社に最適なプロキシの形を追求してください。計画的な設計と準備こそが、トラブルを未然に防ぎ、セキュアで快適なネットワーク環境を実現する最も確実な道筋です。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...