フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 DNSフィルタリングは、最小限のコストでマルウェアやフィッシング詐欺などのサイバー攻撃を防ぐ効果的な入口対策です。 DNSの名前解決の仕組みを利用し、不正なドメインへのアクセスを通信の初期段階 […]

目次

リモートワークの普及により、企業のセキュリティ対策は大きな転換期を迎えています。社内外の境界が曖昧になり、従来の境界型防御だけでは巧妙化するサイバー攻撃を防ぎきれません。一方で、セキュリティ対策にかけられるコストは無限ではありません。

「最小コストで最大効果を」というのは、多くの組織に共通する切実な課題でしょう。こうした状況で、改めて注目を集めているのが「DNSフィルタリング」による入口対策です。この記事では、DNSフィルタリングの導入を検討している情報システム担当者様に向けて、以下の点を詳しく解説します。

セキュリティ対策を語る上で欠かせないDNSフィルタリングですが、その仕組みを正しく理解しているでしょうか。ここでは、DNSの基本的な役割から、それがどのようにセキュリティ対策として機能するのかを分かりやすく説明します。

私たちがウェブサイトを閲覧する際、「example.com」のようなドメイン名を入力します。しかし、コンピュータは「192.0.2.1」のようなIPアドレスで通信相手を識別します。

この人間が分かりやすいドメイン名を、コンピュータが理解できるIPアドレスに変換する仕組みを「DNS(Domain Name System)」と呼び、その役割は「インターネットの住所録」に例えられます。

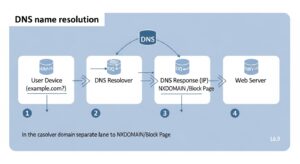

ユーザーがドメイン名にアクセスしようとすると、デバイスはまずDNSサーバーに問い合わせを行い、対応するIPアドレスを取得してから、そのIPアドレスを持つサーバーに接続します。

この「問い合わせと応答」のプロセスは、インターネット利用において必要不可欠なステップです。しかし、この仕組みはサイバー攻撃の格好の標的となります。攻撃者は、マルウェア感染やフィッシング詐欺を目的として、不正なサイトのドメインを用意します。ユーザーが気づかずにそのドメインにアクセスしてしまうと、情報漏洩やランサムウェア感染といった深刻な被害につながる危険性があるのです。

DNSフィルタリングは、このDNSの名前解決の仕組みを利用したセキュリティ対策です。セキュアDNSとも呼ばれ、その名の通りDNS通信をセキュア(安全)にするためのソリューションです。

通常のDNSサーバーの代わりに、脅威インテリジェンス(世界中のサイバー攻撃に関する情報)を持つDNSフィルタリングサービスを利用します。

ユーザーが特定のドメインにアクセスしようとすると、まずこのセキュアなDNSサーバーに問い合わせが送られます。サービス側では、問い合わせのあったドメインが「危険」かどうかをリアルタイムで判断します。

もし、アクセス先がマルウェア配布サイトやフィッシングサイトなど、不正なドメインとしてブラックリストに登録されていれば、IPアドレスを返さずにアクセスをブロックします。代わりに、警告ページを表示したり、安全なIPアドレスに応答を書き換えたりすることで、ユーザーが脅威に接触するのを未然に防ぎます。

この一連の動作により、危険なサイトへのアクセスを通信の入口段階で遮断できるのです。

DNSフィルタリングが効果的な脅威

数あるセキュリティソリューションの中で、なぜDNSフィルタリングがコストパフォーマンスに優れた入口対策として評価されているのでしょうか。その理由を3つの観点から解説します。

DNSフィルタリング最大のメリットは、その導入の手軽さです。多くのクラウド型サービスでは、組織のネットワーク設定でDNSサーバーの参照先をサービスが指定するものに変更するだけで利用を開始できます。

新たなハードウェアの設置や、各デバイスへの大規模なソフトウェア展開が不要なため、導入にかかる手間と時間を大幅に削減でき、導入コストを最小限に抑えられます。

また、運用管理もクラウド上のダッシュボードで一元的に行えるため、情報システム部門の管理負担を軽減します。脅威情報の更新はサービス提供者側で自動的に行われるため、専門的な知識がなくても高度なセキュリティレベルを維持できます。

従来のプロキシサーバーなどの中には、全ての通信を詳細に検査するため、ネットワークの遅延やPCのパフォーマンス低下を引き起こすものがありました。

これに対し、DNSフィルタリングはDNSクエリという非常に軽量な通信のみを検査対象とするため、通常のインターネット利用における体感速度への影響はほとんどありません。特にリモートワーク環境では、従業員ごとにネットワーク環境やPCスペックが異なるため、パフォーマンスへの影響が少ない点は大きなメリットです。

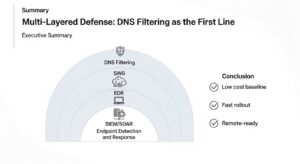

現代のセキュリティは「多層防御」が基本です。これは、複数の異なるセキュリティ層を設けることで、いずれかの層が突破されても他の層で攻撃を食い止めるという考え方です。

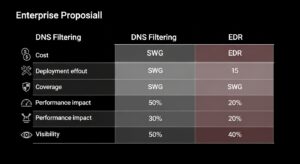

DNSフィルタリングは、この多層防御において最も外側、つまり攻撃の最初の入口を守る重要な役割を担います。不正なドメインへのアクセスを最初にブロックすることで、後段のファイアウォールやEDR(Endpoint Detection and Response)の負荷を軽減し、それらが本当に検知すべき高度な脅威に集中できるようになります。

最小コストで導入できるDNSフィルタリングを第一の壁として設置することは、組織全体のセキュリティを効率的に強化するための、非常に合理的な第一歩なのです。

DNSフィルタリングは非常に効果的ですが、万能ではありません。その限界を正しく理解し、他の対策と組み合わせることが重要です。

DNSフィルタリングは、ドメイン名を利用した通信をブロックする仕組みです。そのため、マルウェアが添付されたメールファイルや、ウイルスに感染したUSBメモリなど、インターネット通信を経由しないファイルベースの攻撃は防ぐことができません。これらの脅威には、メールセキュリティやエンドポイントのアンチウイルス・EDRといった対策が別途必要です。

DNSフィルタリングは通信「先」の安全性を判断しますが、通信の「中身」までは詳細に検査しません。そのため、正規のドメインであっても、ウェブアプリケーションの脆弱性(SQLインジェクションなど)を悪用した攻撃は防げません。これらの攻撃には、WAF(Web Application Firewall)や、より詳細な通信内容を検査できるSWG(Secure Web Gateway)による対策が求められます。

DNSの名前解決を経由しない、つまりIPアドレスを直接指定して行われる通信は、DNSフィルタリングの検知対象外となります。攻撃者がC2サーバーとの通信にこの手法を用いた場合、DNSフィルタリングだけでは遮断できません。これにはファイアウォールによるIPアドレスベースの通信制御や、EDRなどが有効です。

DNSフィルタリングを検討する際、必ず比較対象となるのがSWGやVPNです。それぞれの役割と機能の違いを理解し、自社に最適な組み合わせを見つけましょう。

SWGは、プロキシとして動作し、ウェブアクセスに関する全ての通信を中継・検査する包括的なゲートウェイセキュリティです。URLフィルタリングはもちろん、通信内容を詳細に解析してマルウェアを検知したり、アプリケーション利用を制御したり、情報漏洩を防いだり(DLP機能)と、非常に多機能です。

一方、DNSフィルタリングはDNSレイヤーでの脅威ブロックに特化しています。

| 比較項目 | DNSフィルタリング | SWG (Secure Web Gateway) |

|---|---|---|

| 主な機能 | DNSクエリに基づき不正ドメインへのアクセスをブロック | 全てのWeb通信を検査、URLフィルタリング、マルウェア対策、アプリ制御、DLPなど |

| 防御範囲 | 広く浅く(DNSレイヤー) | 深く詳細に(アプリケーション層まで) |

| コスト | 低コスト | 高コスト |

| 導入負荷 | 低い(DNS設定変更のみで可能) | 比較的高め(プロキシ設定などが必要) |

| 通信負荷 | 非常に少ない | やや大きい |

「最小コストで基本的な入口対策を迅速に導入したい」場合はDNSフィルタリングが、「より高度で詳細なウェブ通信の制御や検査が必要」な場合はSWGが適しています。

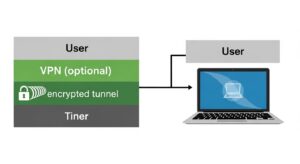

VPN(Virtual Private Network)は、通信を暗号化することで、安全な通信経路を確保する技術です。主にリモートワークで社内ネットワークに安全にアクセスするために利用されます。

VPNの目的は「通信経路の暗号化」であり、通信先が安全かどうかを判断する機能はありません。つまり、VPNという安全なトンネルを通っても、その先のサイトが危険であれば感染してしまいます。

そこでDNSフィルタリングを組み合わせることで、「安全な経路」で「安全な場所」にのみアクセスする、という二重のセキュリティが実現します。VPN環境のセキュリティ強化策として、DNSフィルタリングの併用は非常に効果的です。

DNSフィルタリングは導入するだけでなく、自社の環境に合わせて適切に設計・運用することで、その効果を最大限に引き出せます。

セキュアDNSサービスでは、ブロックするサイトのカテゴリを柔軟に設定できます。「マルウェア」「フィッシング」といった脅威に加え、「ギャンブル」「アダルト」といった業務に関係のないサイトへのアクセスを禁止することで、生産性向上やシャドーIT対策にも繋がります。また、特定のドメインへのアクセスを許可するホワイトリストや、個別に禁止するブラックリストの管理も重要です。

DNSフィルタリングサービスは、ブロックした通信ログを詳細に記録し、レポートとして提供します。どの端末から、どのような脅威サイトへのアクセスが試みられたかを可視化することで、組織内のセキュリティリスクを正確に把握できます。例えば、特定ユーザーからのアクセスが頻発している場合、その端末の感染や、セキュリティ教育の必要性が示唆されます。定期的に分析し、運用改善に繋げましょう。

クラウド型のセキュアDNSサービスを選定する際には、以下のポイントを比較検討しましょう。

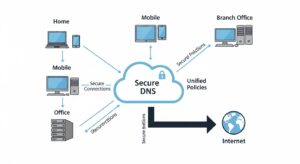

テレワークが主流となった現代において、DNSフィルタリングは新しい働き方のセキュリティ課題を解決する強力なツールとなります。

自宅や外出先で利用されるテレワーク端末は、社内ファイアウォールなどの保護を受けられず、セキュリティレベルが低下しがちです。クラウドベースのDNSフィルタリングであれば、専用エージェントを端末に導入することで、場所を問わずに一貫したセキュリティポリシーを適用できます。これにより、オフィス内と同等の保護レベルを全ての端末で実現可能です。

リモートワークでは、社内リソースへのアクセスはVPN、Microsoft 365などのクラウドサービスへは直接インターネット接続する「スプリットトンネル」構成が一般的です。この構成は効率的ですが、VPNを経由しない通信はセキュリティ上の穴となり得ます。DNSフィルタリングのエージェントを導入すれば、VPN接続時・非接続時を問わず、全てのDNS通信を保護でき、セキュリティギャップを埋めることができます。

「何も信頼しない」を前提とする「ゼロトラスト」や、ネットワークとセキュリティ機能をクラウドで統合提供する「SASE」は、次世代のセキュリティモデルです。これらの実現には、ユーザーがどこからアクセスしても一貫したセキュリティポリシーを適用する仕組みが不可欠です。

クラウドベースのDNSフィルタリングは、まさにこの要件を満たすソリューションであり、ゼロトラストやSASEへの移行を目指す組織にとって、現実的かつ効果的な第一歩となり得ます。

サイバー攻撃が巧妙化し、対策コストが増大し続ける中、DNSフィルタリングは「最小コストで最大効果」を実現する、極めて費用対効果の高い入口対策です。

その仕組みはシンプルでありながら、マルウェア、ランサムウェア、フィッシングといった主要な脅威の多くを、ユーザーが危険に晒される前の段階でブロックします。SWGやEDRといった他のソリューションとの限界と役割の違いを正しく理解し、自社の環境に合わせて組み合わせることで、堅牢な多層防御体制を効率的に構築できます。

特に、リモートワークが常態化した現代において、場所を問わず均一な保護を提供するクラウド型DNSフィルタリングは、組織のセキュリティ基盤として不可欠な存在と言えるでしょう。セキュリティ設計の見直しやコスト削減を検討しているならば、まずはDNSフィルタリングの導入から始めてみてはいかがでしょうか。

A1: ほぼ同じ意味で使われることが多いです。厳密には、DNSフィルタリングは「DNSの仕組みを使って通信を選別する技術」、セキュアDNSは「その技術を用いてDNS通信を安全にするサービスや概念」を指します。多くのセキュリティベンダーが提供しているサービスは、この両方の側面を持っています。

A2: クラウド型サービスの場合、導入期間は非常に短く、ネットワーク設定の変更だけであれば数時間から1日で完了することもあります。コストはユーザー数に応じた月額または年額課金が一般的で、1ユーザーあたり数百円から提供されているサービスも多く、他のセキュリティ製品と比較して非常に低コストで導入が可能です。

A3: Google Public DNS(8.8.8.8)などのパブリックDNSは、高速で安定した名前解決を提供することが主目的であり、セキュリティ機能は限定的です。一方、本記事で解説しているDNSフィルタリング(セキュアDNS)サービスは、セキュリティを主目的としており、脅威インテリジェンスに基づいた不正ドメインのブロック、詳細なログの提供、柔軟なポリシー設定といった専門的な機能を提供します。組織のセキュリティを確保するためには、セキュリティに特化したサービスの利用が不可欠です。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...