フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 MDM/EDR/DLPは、多様化する働き方に対応するため企業のセキュリティ管理において必須となる主要ソリューションです。 これら3つはそれぞれ「予防」「検知・対応」「出口対策」と異なる役割を持 […]

目次

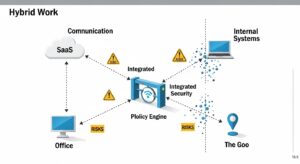

従来の情報セキュリティは、社内ネットワークと外部の境界にファイアウォールを置く「境界型防御」が主流でした。しかし、働き方の多様化とクラウド利用の拡大により、このモデルは限界を迎えています。

このような環境では守るべき「境界」が曖昧になり、攻撃者はVPNの脆弱性や従業員の私物端末など、あらゆる経路から侵入を試みます。もはや「社内は安全」という前提は成り立ちません。

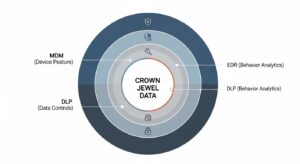

そこで重要になるのが、「ゼロトラスト」という考え方です。これは「すべてのアクセスを信用せず、都度検証する」というアプローチであり、エンドポイント(端末)そのもののセキュリティ強化が中核となります。MDM/UEM、EDR、DLPを個別に導入するだけでは運用が分断され、対応が遅れる可能性があります。各ソリューションを統合的に運用し、エンドポイントを多角的に可視化・制御する体制こそが、今の時代に求められているのです。

まず、混同しやすい3つのソリューションの役割、目的、監視対象の違いを一覧表で確認しましょう。

MDM・EDR・DLPの主要な違い

| 項目 | MDM/UEM (統合エンドポイント管理) | EDR (エンドポイントでの検知と対応) | DLP (情報漏えい対策) |

|---|---|---|---|

| 主な目的 | 端末の健全性を維持する【予防】 | 侵入後の脅威を検知・対応する【検知・対応】 | 機密データの不正な持ち出しを防ぐ【出口対策】 |

| 監視対象 | 端末 (デバイス) | 脅威 (挙動・プロセス) | データ (情報) |

| 主な機能 | ・資産管理 ・ポリシー強制 ・リモートロック/ワイプ ・パッチ管理 | ・操作ログの監視・分析 ・不審な挙動の検知 ・インシデント調査 ・遠隔での端末隔離 | ・機密データの識別・分類 ・データ操作の監視 ・ポリシー違反操作のブロック ・操作ログの記録 |

| 対策フェーズ | 事前対策 (脆弱性対策、紛失対策) | 事後対策 (侵入後の検知、被害拡大防止) | 出口対策 (内部不正、誤操作、データ窃取対策) |

MDM/UEMは、サイバー攻撃のリスクを大幅に低減させる、エンドポイントセキュリティの最も基本的な土台と言えます。

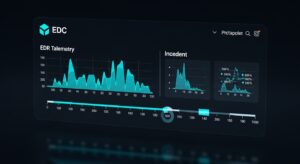

EDRは、巧妙なマルウェアやランサムウェアなど、侵入されることを前提とした対策の中核を担います。

DLPは、機密情報が外部に流出するのを防ぐ最後の砦となるのです。

3つのソリューションは、個別に運用するのではなく連携させることで、強固で効率的なエンドポイントセキュリティが実現します。基本は「多層防御」のアプローチです。

EDRがマルウェア感染を検知した際に、UEMと連携して自動的にその端末をネットワークから隔離したり、厳しいポリシーを適用したりできます。これにより、被害の横展開(ラテラルムーブメント)を即座に防ぎ、インシデント対応を迅速化・効率化します。

DLPが「大量の顧客データがUSBにコピーされた」というアラートを発したとします。この時、EDRのログを突き合わせることで、その直前に不審な通信やマルウェア実行がなかったかを確認できます。これにより、操作が内部不正なのか、外部攻撃によるデータ窃取なのかを正確に判断し、より深いインシデント調査が可能になります。

理論を理解しても、実際の導入でつまずいては意味がありません。効果的に運用するための実践的なステップを紹介します。

まず、自社の端末の種類や台数、保存されている重要データ(個人情報、技術情報など)を洗い出します。その上で、「標的型攻撃」「従業員の誤操作」「退職者による持ち出し」といった具体的なリスクを想定し、優先順位をつけましょう。何を守りたいのかを明確にすることが出発点です。

次に、「誰が、どの端末で、どのデータに、どうアクセスできるか」というルールを具体的に設計します。例えば、「経理部は会社PCからのみ財務データにアクセスでき、USBへのコピーは禁止」といったルールです。全部門に一律の厳しいポリシーを適用するのではなく、部署や役職に応じて強弱をつけることが、利便性を損なわない現実的な運用につながります。

ポリシーを実現できる製品を選定します。クラウド型かオンプレミス型か、連携機能は充実しているか、管理画面は使いやすいかなどを比較検討しましょう。その際、いきなり全社展開せず、特定部署でPoC(Proof of Concept:概念実証)を実施することを強く推奨します。小規模で試すことで、導入後の失敗リスクを大幅に減らせます。

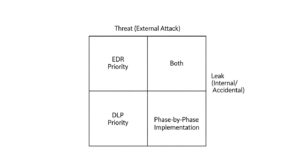

予算やリソースの制約で同時導入が難しい場合、どちらを優先すべきか悩むことがあります。絶対の正解はありませんが、以下が判断の目安となります。

自社のリスク評価に基づき、より緊急性の高い課題に対応できる方から導入を検討するのが現実的です。

エンドポイントセキュリティの未来を考える上で、XDRやSASEとの連携も重要です。

将来的には、MDM/UEM・EDR・DLPをXDRプラットフォームに統合し、SASEで保護されたネットワーク経由でアクセスする、というゼロトラストに基づいた包括的なセキュリティ体制が主流になるでしょう。

A1: 企業規模に関わらずリスクは存在しますが、一度にすべてを導入するのは現実的ではありません。まずは資産管理の基本となるMDM/UEMから始め、次に自社の最大のリスク(ランサムウェアならEDR、データ保護ならDLP)に対応する製品を段階的に導入することを推奨します。クラウド型サービスなら低コストでスモールスタートが可能です。

A2: 特にEDRは、大量のアラートから本物の脅威を見極める専門知識が必要です。社内に専門家がいない場合、SOC(Security Operation Center)やMDR(Managed Detection and Response)といった専門家が24時間体制で監視・対応してくれるサービスの利用を検討しましょう。運用負荷を軽減し、専門的な知見を活用できます。

A3: 費用は管理台数、製品、機能によって大きく変動しますが、一般的に1ユーザー/デバイスあたりの月額ライセンスで提供されます。目安として、MDM/UEMは数百円から、EDRやDLPは千円台から数千円ですが、複数製品を統合したパッケージで割安になる場合もあります。複数のベンダーから見積もりを取り、比較検討することが重要です。

本記事では、3つのエンドポイントセキュリティソリューションの役割分担と統合運用の重要性を解説しました。

これらは個別に運用するだけでは十分な効果を発揮できません。3つを連携させ、多層的な防御体制を築くことで、初めて巧妙化するサイバー攻撃に対抗できる強固なセキュリティが実現します。

まずは自社の情報資産とリスクを棚卸しし、守るべき対象を明確にすることから始めてください。その上で、本記事を参考に自社に最適なソリューションの組み合わせを設計することが、セキュリティ強化成功への鍵となります。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...