フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 SASE導入はコストと手間がかかるため、セキュリティ機能に特化したSSEの先行導入が現実的です。 SSEはZTNA、CASB、SWGといったコンポーネントにより、テレワークやクラウド利用のセキ […]

目次

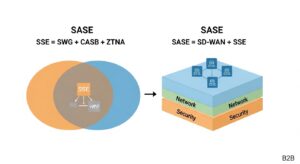

SASEへの移行を成功させるには、まずSASEとSSEの違いを正確に理解することが不可欠です。両者は密接に関連していますが、役割と導入アプローチが異なります。この違いを把握することが、現実的なロードマップを描く第一歩となります。

SASE(サシー)は、2019年に米Gartner社が提唱したネットワークセキュリティのフレームワークです。データセンター中心の従来型ネットワークから脱却し、クラウドを基盤としてネットワーク機能とセキュリティ機能を統合提供します。

具体的には、ネットワークを最適化する「SD-WAN(Software-Defined Wide Area Network)」と、後述するセキュリティ機能群「SSE」を組み合わせたアーキテクチャです。SASEの目的は、ユーザーが場所やデバイスを問わず、あらゆるリソースへ安全かつ快適にアクセスできる環境の実現です。

SSE(Security Service Edge)は、SASEを構成する要素のうち、セキュリティ機能に特化した部分を指します。つまり、「SASE = SD-WAN + SSE」という関係が成り立ちます。SSEは、ユーザーが安全にWebサイトやクラウドサービスへアクセスするためのセキュリティ機能を、クラウド上で統合的に提供します。主要なコンポーネントは以下の3つです。

SSEの主要コンポーネント

SASEの全面導入には、既存ネットワークの大幅な見直し、特にSD-WANへの移行が伴います。これは大きな投資と工数を要するため、スモールスタートを望む企業が多いのが実情です。

そこで「SSE先行導入」が注目されています。これは、既存のネットワーク構成は維持したまま、クラウドベースのセキュリティ機能であるSSEだけを先に導入するアプローチです。ネットワーク更改という大きなハードルを避けつつ、テレワーク環境の保護やクラウド利用の安全性確保といった喫緊のセキュリティ課題に迅速に対応できる大きなメリットがあります。

まずSSEでセキュリティ基盤を固め、将来的にSD-WANを導入して完全なSASEへと拡張していく。この段階的なアプローチこそ、多くの企業にとって最も現実的なSASEへの道筋なのです。

将来のSASE化を見据えたSSEの先行導入は、多くの企業にとって魅力的な選択肢です。ここでは、具体的なメリットと、導入成功のために押さえておくべき注意点を解説します。

従来のVPNは、一度接続すると社内ネットワークへ幅広くアクセスできてしまうため、マルウェア感染時の被害拡大リスクがありました。SSEの中核機能であるZTNAを導入すれば、ユーザーごとにアクセス可能なアプリを細かく制御可能。VPNに頼らない、よりセキュアで快適なリモートワーク環境を構築し、ゼロトラストの第一歩を踏み出せます。

SaaS利用の拡大に伴い、「シャドーIT」や機密情報の不正な持ち出しリスクが懸念されます。CASB機能を利用すれば、従業員のクラウドサービス利用状況を可視化できます。その上で、重要データのアップロード・ダウンロード禁止など、きめ細やかなアクセスポリシーを適用し、データ保護を強化します。

巧妙化するサイバー攻撃から従業員を守るには、Webアクセスのセキュリティが不可欠です。SWGは、フィッシングサイトへのアクセスブロックやマルウェア感染防止など、包括的なWebセキュリティを提供します。全ての通信がクラウド上のSWGを経由するため、場所を問わず一貫したポリシーを適用できる点も強みです。

従来、ファイアウォールやVPN装置、プロキシサーバーなど複数の製品を個別に導入・運用する必要がありました。SSEはこれらの機能を単一プラットフォームに統合するため、情報システム部門の運用負荷を大幅に軽減します。また、物理アプライアンスの購入・保守コストも削減でき、TCO(総所有コスト)の最適化が期待できます。

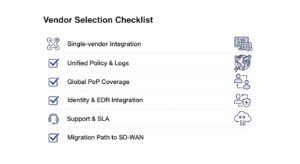

SSEの先行導入を成功させるには、将来のSASE化を見据えたベンダー選定が最も重要です。導入するSSEが、同じベンダーのSD-WANサービスとシームレスに統合できるかを確認しましょう。

別々のベンダーを組み合わせる「マルチベンダーSASE」もありますが、連携の複雑さや管理の一元化という点では、単一ベンダーで揃える「シングルベンダーSASE」の方がスムーズな移行を実現しやすい傾向にあります。

また、既存のネットワーク環境や認証基盤との連携方法を事前に計画することも不可欠です。信頼できるベンダーやパートナーと相談しながら進めることが成功の鍵となります。

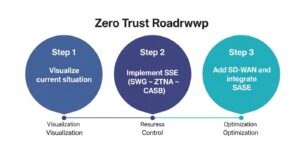

「SSE先行導入」の方針が決まったら、具体的なロードマップを設計します。ここでは、多くの企業が実践可能で効果的な3つのステップを提案します。

まず、自社の現状を正確に把握します。現在のネットワーク構成、導入済みセキュリティ製品、トラフィック量などを整理します。

同時に、「VPN帯域が逼迫している」「特定のクラウド利用を安全にしたい」など、現場の課題を洗い出し、優先順位をつけます。このプロセスを通じて、SSEのどの機能(SWG, CASB, ZTNA)から導入すべきか、具体的なターゲットが見えてきます。

ステップ1で明確になった課題に基づき、SSEの導入を開始します。一気に全ての機能を導入するのではなく、最も効果が見込める機能からスモールスタートするのが成功の秘訣です。

このステップで、企業はゼロトラストの概念を具現化し、運用ノウハウを蓄積できます。

SSEの運用が安定したら、最終ステップとしてSD-WANを導入し、SASEアーキテクチャを完成させます。

各拠点でインターネットブレイクアウト(拠点から直接クラウドへ接続)を実現し、クラウド向け通信を最適化。ユーザーの体感速度を大幅に向上させます。ステップ2で導入したSSEとSD-WANを完全に統合することで、ネットワークとセキュリティのポリシーを一元管理できるようになり、情報システム部門の業務効率は飛躍的に高まります。

これにより、真のSASEが実現され、安全で快適なアクセス環境が完成します。

SASEへの段階導入を成功させるには、パートナーとなるベンダー選びが極めて重要です。「SSE先行」を前提とする場合、将来の拡張性を見据えた選択が求められます。

SASEには、1社が全機能を提供する「シングルベンダーSASE」と、複数社の製品を組み合わせる「マルチベンダーSASE」があります。段階的に移行するロードマップでは、コンポーネント間の連携がスムーズで管理も統合されているシングルベンダーSASEが有力な選択肢です。

SSEを選ぶ際は、そのベンダーが強力なSD-WANも提供しており、両者がスムーズに連携できるかが不可欠です。理想は、SSEの管理画面から簡単な設定でSD-WAN機能を追加でき、ポリシーを統合管理できるソリューションです。デモなどを通じて、実際の運用イメージを確認しましょう。

自社と同じ業界や企業規模での導入事例があるかは、現実的な運用の参考になります。また、SASEは企業のインフラの根幹です。導入後のトラブル対応や日本語でのサポート体制が充実しているか、必ず確認しましょう。

SASEやゼロトラストは、もはや一部の先進企業だけのものではなく、あらゆる企業が目指すべき次世代のセキュリティモデルです。しかし、理想形を一足飛びに実現しようとすると、多くの壁にぶつかります。

本記事で解説したように、まずSSEを先行導入して喫緊の課題を解決する「段階導入」は、SASE実現に向けた極めて現実的かつ効果的なアプローチです。この方法なら、既存の資産を活かしつつ、リスクとコストを抑えながらゼロトラスト基盤を構築できます。

最も重要なのは、自社の現状と課題を正しく把握し、長期的な視点でロードマップを描くこと、そして、その実現を支える最適なパートナーを見つけることです。本記事が、貴社のセキュリティ戦略を次のステージへ進める一助となれば幸いです。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...