フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 マイクロセグメンテーションは、サイバー攻撃の脅威が巧妙化する現代において、ゼロトラスト実現に不可欠な対策です。 従来の境界防御では防ぎきれない、内部ネットワークでの脅威拡散(ラテラルムーブメン […]

目次

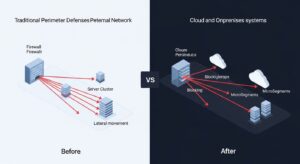

現代のビジネス環境において、サイバー攻撃の脅威はますます巧妙化・深刻化しています。従来の境界防御モデルだけでは、一度侵入を許した脅威が内部ネットワークで拡散するラテラルムーブメントを防ぐことは困難です。

そこで注目されているのが、「ゼロトラスト」の概念を実現する強力な手段となる「マイクロセグメンテーション」です。しかし、理想を追求して全社一斉導入を目指した結果、膨大なコストと運用負荷に直面し、プロジェクトが頓挫するケースも少なくありません。 本記事では、そのような失敗を避け、重要資産の保護から始める現実的かつ効果的なマイクロセグメンテーションの進め方について、具体的な5つのステップを交えて解説します。

マイクロセグメンテーションがネットワークセキュリティの重要な要素として位置づけられるようになった背景には、従来のセキュリティ対策の限界と、ビジネス環境の変化があります。

従来のネットワークセキュリティは、社内(信頼できる)と社外(信頼できない)の境界にファイアウォールを設置する「境界防御」が主流でした。しかし、一度侵入を許してしまうと、内部ネットワークでは比較的自由に移動できてしまう脆弱性を抱えています。

近年のランサムウェアなどのサイバー攻撃は、この弱点を巧みに突いてきます。フィッシングメールなどで従業員のPCを乗っ取り、それを足がかりに内部を横方向へ移動(ラテラルムーブメント)し、サーバーやデータベースといった重要資産にまで感染を広げ、甚大な被害をもたらします。

マイクロセグメンテーションは、内部ネットワークに仮想的な壁を無数に設けることで、万が一侵入を許しても被害を最小限に食い止める役割を果たします。

「決して信頼せず、常に検証する(Never Trust, Always Verify)」という原則に基づくゼロトラストは、現代の企業ネットワークを守るための新たな標準です。ゼロトラストを実現するには、すべてのアクセス要求を厳格に検証し、認証・認可する必要があります。

マイクロセグメンテーションは、このゼロトラストの理念をネットワークレベルで具現化する技術です。ネットワークをワークロード単位で細かく分割(セグメント化)し、セグメント間の通信を厳格なポリシーで制御します。これにより、「本当に必要な通信」のみを許可する最小権限の原則を徹底でき、ゼロトラストの根幹をなすアクセス制御を実現します。

多くの企業がオンプレミスとクラウドを組み合わせたハイブリッド環境やマルチクラウド環境を利用しており、物理的なネットワーク境界は曖昧になっています。

マイクロセグメンテーションは物理構成に依存しないため、クラウド環境や仮想化基盤と非常に親和性が高いのが特徴です。オンプレミス、クラウドを問わず、一貫したセキュリティポリシーをITインフラ全体に適用できるため、複雑なネットワーク全体のセキュリティ強化に不可欠なソリューションです。

マイクロセグメンテーションが必要な理由

マイクロセグメンテーションは強力ですが、アプローチを誤ると失敗につながります。ここでは、よくある3つの失敗パターンを紹介します。

最もよくある失敗が、最初から完璧を目指して「全社一斉導入」を計画することです。すべての通信を洗い出し、完璧なポリシーを設計しようとすると、プロジェクトは巨大化・複雑化します。結果、現状把握だけで数ヶ月を要し、膨大な時間とコストがかかり、プロジェクトが頓挫するリスクが非常に高くなります。また、導入できても数万ものポリシーを人手で管理するのは非現実的です。

成功の鍵は、自社ネットワークで「どのような通信が行われているか」を正確に把握することから始まります。この「可視化」のプロセスを怠ると、業務上不可欠な通信(月次処理など)を見落とし、ポリシー適用後に業務アプリケーションが停止するなどの重大な障害を引き起こします。トラブル対応に追われ、プロジェクト自体が中止に追い込まれるケースも少なくありません。

マイクロセグメンテーションは「導入して終わり」ではありません。導入後から本格的な運用が始まります。システムの追加や変更に伴い、ポリシーは継続的な見直しが必要です。導入時の初期費用だけでなく、この継続的な運用負荷や人件費といったランニングコストを正しく見積もれていないと、リソース不足に陥り、システムを十分に活用できなくなります。

全社一斉導入の罠を避け、マイクロセグメンテーションを成功に導く鍵は、「段階的導入」です。守るべき価値の高い領域からスモールスタートし、成功体験を重ねながら適用範囲を拡大するアプローチが最も現実的です。

まず、自社にとって最も守るべき「重要資産」を特定し、焦点を絞ります。

次に、特定した重要資産に関連するすべての通信フローを徹底的に可視化します。「どのサーバーが」「どの宛先に」「どのポート/プロトコルで」通信しているのかを正確に把握・マッピングします。多くの製品が持つ通信監視機能を活用し、一定期間データを収集することで、非定期的な通信も含めて洗い出します。

可視化された通信フローに基づき、「ホワイトリスト方式」でセキュリティポリシーを設計します。つまり、「すべての通信をデフォルトで拒否し、業務上必要な通信だけを許可する」というアプローチです。最初は通信をブロックしない「監視モード」でポリシーを適用し、業務影響がないか慎重にテストすることが不可欠です。

テスト完了後、不要な通信をブロックする「エンフォースメント(強制)モード」に移行します。ただし、最優先の重要資産周辺など、限定的な範囲から適用を開始(スモールスタート)します。この小さな範囲で運用を安定させてノウハウを蓄積し、成功事例を作ります。その後、優先順位に従って、次の重要資産へと段階的に適用範囲を拡大していきます。

マイクロセグメンテーションは、一度ポリシーを適用したら終わりではありません。ビジネスやITインフラの変化に合わせ、セキュリティポリシーも継続的に追従させる必要があります。ポリシー違反のログを定期的に監視・分析し、ポリシーを最適化する運用サイクルを確立することが、効果を持続させる上で不可欠です。

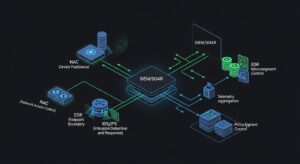

マイクロセグメンテーションは万能ではなく、既存の対策を置き換えるものではありません。他のソリューションと連携することで、より強固な多層防御を実現できます。

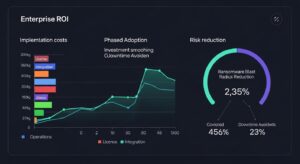

導入を検討する上で、費用対効果の評価は不可欠です。

コストは製品ライセンス費用だけではありません。以下の費用を考慮する必要があります。

特に運用コストは永続的に発生するため、長期的な視点での評価が重要です。

費用対効果を最大化する鍵は、やはり「段階的導入」です。

セキュリティ投資を単なるコストではなく、ランサムウェア被害による事業停止などを防ぐ「リスク管理投資」として評価することが重要です。

ゼロトラスト時代のネットワークセキュリティにおいて、マイクロセグメンテーションは不可欠な要素です。しかし、その導入は「全社一斉」という理想論ではなく、自社の最重要資産から保護を始める「段階的導入」という現実的なアプローチが成功の鍵を握ります。

この5ステップこそが、理想と運用コストのバランスを取りながら、サイバー攻撃に強い堅牢なITインフラを構築するための確実な道筋です。

A1: はい、どちらの環境でも導入可能です。基本的な考え方や段階的導入のアプローチは共通ですが、実装方法は異なります。オンプレミスではネットワーク機器や仮想化基盤と、クラウドではAWSのセキュリティグループやAzureのNSG等のネイティブ機能と連携します。ハイブリッド環境では、両環境を一元管理できるソリューションを選ぶことが運用負荷の低減に重要です。

A2: 可能です。自社にリソースがない場合、経験豊富な外部の専門家やマネージドセキュリティサービス(MSSP)を活用することが有効です。ただし、業務要件を最も理解しているのは社内の担当者です。外部パートナーと協働してプロジェクトを進める体制を築くことが成功の鍵となります。段階的導入であれば、外部の支援を受けながら社内に知見を蓄積していくこともできます。

A3: 段階的導入の利点は、比較的早期に効果を実感できる点です。例えば、最重要資産である顧客データベースを最初のターゲットとした場合、計画から適用までを数ヶ月単位で完了させることが可能です。その時点で、その重要資産に対するラテラルムーブメントのリスクは劇的に低減されます。最初のスモールスタートで具体的な成果を早期に示せるのが大きなメリットです。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...