フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 従来の境界防御型IDS/IPSでは、DX時代の東西トラフィックに対応できない課題があることを理解する。 ゼロトラスト環境下では、IDS/IPSは内部ネットワークの「検知センサー」として重要な役 […]

目次

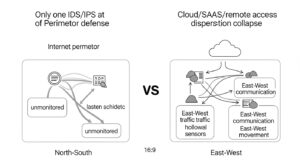

長年にわたり、ネットワークセキュリティの基本は「境界防御」でした。これは、社内ネットワーク(信頼できる領域)とインターネット(信頼できない領域)の間にファイアウォールやIDS/IPSといった壁を築き、外部からの不正な侵入を防ぐという考え方です。しかし、このモデルが有効だったのは、業務が主に社内LANで完結していた時代までです。現代のビジネス環境では、この「境界」そのものが曖昧になり、従来型の対策では対応しきれない脅威が増加しています。

近年のビジネス環境の変化は、従来のネットワークの境界線を大きく変えました。

従来の境界防御モデルにおける最大の弱点は、一度境界線の内側への侵入を許してしまうと、内部での活動を検知することが極めて困難になる点です。

攻撃者は、一度内部ネットワークへの足がかりを築くと、他のサーバーやPCへと感染を広げようとします。このような内部から内部への通信は「東西トラフィック(East-West Traffic)」と呼ばれ、従来の境界監視型のIDS/IPSではほとんど監視されていませんでした。

インターネットと社内ネットワーク間の通信(南北トラフィック、North-South Traffic)の監視に特化してきたため、東西トラフィックはセキュリティの死角となりがちです。攻撃者はこの死角を利用して、内部ネットワーク内で偵察活動を行い(ラテラルムーブメント)、機密情報が保管されているサーバーを探し出し、最終的にデータを外部へ持ち出します。内部不正による情報漏洩のリスクを考えても、東西トラフィックの監視は不可欠です。

サイバー攻撃の手法は年々高度化・巧妙化しています。特に、未知の脆弱性を突く「ゼロデイ攻撃」は、パターンファイル(シグネチャ)に基づいて脅威を検知する従来型のIDS/IPSでは防ぐことが困難です。攻撃者は検知システムを回避するために、暗号化通信を悪用したり、正規のツールを装って活動したりします。

このような状況下では、単一の防御策に依存するのではなく、複数のセキュリティ機能を組み合わせた「多層防御」のアプローチが求められます。境界での防御はもちろん重要ですが、それに加えて内部ネットワークの通信を常に監視し、万が一侵入された場合でも、その異常な振る舞いを速やかに検知・対処できる体制を構築することが、現代のネットワークセキュリティにおける必須要件となっているのです。

境界防御モデルの限界が明らかになる中で、新たなセキュリティの指針として注目されているのが「ゼロトラスト」です。このゼロトラストアーキテクチャにおいて、IDS/IPSはどのような役割を担い、どこに配置されるべきなのでしょうか。

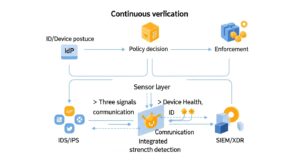

ゼロトラストは、その名の通り「何も信頼しない(Never Trust, Always Verify)」を基本原則とするセキュリティモデルです。ネットワークの場所(社内か社外か)に関わらず、あらゆるアクセス要求を信用せず、その都度厳格な検証と認証を行います。

ゼロトラストを実現するためには、ネットワーク上で何が起きているのかを正確に把握する「可視化」が不可欠です。誰がどのデータにアクセスし、システム間でどのような通信が行われているのかを常に監視・分析することで、セキュリティポリシーに基づいた適切な制御と、インシデント発生時の迅速な対応が可能になります。

ゼロトラストの環境下では、IDS/IPSの役割も変化します。従来の境界監視という単一の役割から、ネットワーク全体の「検知センサー」としての多角的な役割へと進化するのです。インターネットとの出入り口だけでなく、内部ネットワークの重要なセグメントにも戦略的に配置することが求められます。

例えば、重要な顧客情報が保管されているサーバー群のセグメント境界にIDS/IPSを設置することで、そのセグメントへの不正アクセスや不審な振る舞いを検知できます。これにより、万が一マルウェアに感染した端末が内部に存在しても、重要資産へのアクセスを試みた段階で脅威を検知し、被害の拡大を食い止められます。

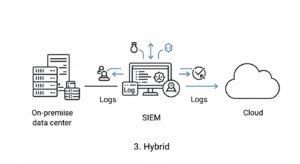

オンプレミスだけでなく、仮想化基盤やクラウド環境においてもIDS/IPSの重要性は変わりません。むしろ、仮想マシン(VM)間やコンテナ間の通信といった、物理的なネットワーク機器では監視が難しいトラフィックが増加するため、その必要性はさらに高まっています。

これらのツールを組み合わせることで、オンプレミスとクラウドにまたがるハイブリッド環境全体のセキュリティを担保するアーキテクチャを構築できます。

ゼロトラストの概念を理解した上で、IDS/IPSを具体的にどこに置くべきか、実践的な配置パターンを3つ紹介します。

マイクロセグメンテーションは、ゼロトラストを実現するための主要な技術です。サーバーやアプリケーションといった非常に細かい単位でネットワークを論理的に分割し、個別のセキュリティポリシーを適用します。これにより、攻撃者が一度侵入しても、他のセグメントへ容易に移動(ラテラルムーブメント)することを防ぎます。

このマイクロセグメンテーションとIDS/IPSを組み合わせることで、極めて効果的な脅威検知網を構築できます。具体的には、分割された各マイクロセグメントの境界やトラフィックが集約される仮想スイッチなどに、仮想アプライアンス型のIDS/IPSを配置します。これにより、セグメント間のすべての東西トラフィックを監視し、ポリシー違反や悪意のある通信を検知・ブロックできます。

SASE(サシー、Secure Access Service Edge)は、ネットワーク機能とネットワークセキュリティ機能をクラウド上で統合して提供する新しいアーキテクチャです。SASEは、ZTNA(Zero Trust Network Access)やSWG(Secure Web Gateway)、CASB、FWaaSといった複数の機能を一つのクラウドサービスとして提供します。

多くのSASEソリューションには、IDS/IPS機能が標準で組み込まれています。ユーザーがどこからアクセスしても、その通信は必ずSASEのクラウド基盤(PoP)を経由するため、そこで一元的にセキュリティチェックが行われます。これにより、リモートワーカーや各拠点からインターネットやクラウドサービスへの通信をすべて可視化し、脅威を検知・防御することが可能です。

オンプレミスとクラウドを併用するハイブリッド環境では、それぞれの場所に最適なIDS/IPSを配置し、統合的に監視する多層防御のアプローチが有効です。

IDS/IPSを効果的に配置し、その能力を最大限に引き出すためには、以下の3点に注意が必要です。

IDS/IPSをどこに置くかを決める前に、まず「何を守り、何を検知したいのか」を明確にする必要があります。社内のどのデータが重要で、どのような脅威から守るべきかを定義し、リスクアセスメントを行います。このポリシーが曖昧なままでは、期待した効果は得られません。

特にIPS(Intrusion Prevention System)は、通信経路上にインラインで配置され、リアルタイムで通信を検査・ブロックするため、ネットワークのパフォーマンスに影響を与える可能性があります。導入環境のトラフィック量を事前に正確に把握し、十分な処理能力を持つ機器を選定する「サイジング」が非常に重要です。また、冗長構成(HA構成)などの可用性対策も欠かせません。

IDS/IPSは大量のアラートを生成します。その中には、正常な通信を誤って脅威と判定する「誤検知(フォールスポジティブ)」も含まれます。誤検知を放置すると、本当に重要なアラートが埋もれてしまうため、導入後は自社の環境に合わせてルールを継続的に調整する「チューニング」が不可欠です。SIEMやSOARといったツールの活用や、SOC(Security Operation Center)による監視体制の構築も有効です。

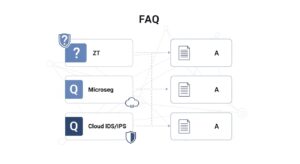

Q1. ゼロトラストを導入すればIDS/IPSは不要になりますか?

A1. いいえ、不要にはなりません。ゼロトラストアーキテクチャの中で、通信を可視化し、脅威を「検知」するセンサーとしてIDS/IPSは依然として非常に重要な役割を担います。配置場所や使い方は変わりますが、ゼロトラストを補完・強化するための必須コンポーネントです。

Q2. マイクロセグメンテーションとIDS/IPSの違いは何ですか?

A2. マイクロセグメンテーションはネットワークを細かく「分割・制御」する技術、IDS/IPSは通信内容を深く「検査・検知」する技術です。役割が異なり、組み合わせることで相乗効果を発揮します。マイクロセグメンテーションで攻撃の拡散範囲を限定し、IDS/IPSで脅威を検知するのが理想的な形です。

Q3. UTMのIDS/IPS機能だけでは不十分ですか?

A3. NGFWやUTMに搭載されているIDS/IPS機能は、主に境界(南北トラフィック)の防御を目的としています。ゼロトラストで重要となる内部(東西トラフィック)の監視には、これだけでは不十分なケースが多いため、内部ネットワークの重要セグメントに専用のIDS/IPSを追加で配置することを検討すべきです。

Q4. クラウド環境でおすすめのIDS/IPSソリューションはありますか?

A4. AWSの「AWS Network Firewall」やAzureの「Azure Firewall Premium」など、クラウドプロバイダーが提供するマネージドサービスが一般的です。また、Palo Alto NetworksやCiscoといった主要ベンダーも仮想アプライアンスを提供しており、オンプレミスで使い慣れた製品をクラウドでも利用できます。自社の要件に合わせて選択することが重要です。

ゼロトラスト時代において、IDS/IPSはもはやインターネットとの境界に設置するだけの「門番」ではありません。巧妙化するサイバー攻撃から組織を守るためには、ネットワーク全体の脅威を検知する「センサー」と捉え、戦略的に配置し直す必要があります。

特に、これまで死角となりがちだった東西トラフィックを監視することが極めて重要です。マイクロセグメンテーションやSASEといった新しいアーキテクチャとIDS/IPSを組み合わせることで、堅牢な多層防御を実現し、ネットワーク全体の可視性と対応力を劇的に高めることができます。

自社のセキュリティ対策を見直す際は、まずネットワーク構成と重要資産を可視化し、どこに「検知」のポイントを設けるべきか、ゼロトラストの原則に立ち返って検討することから始めてみてはいかがでしょうか。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...