フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 リバースプロキシは負荷分散やSSLオフロードでシステムの効率と可用性を高める役割を担っています。 WAFはSQLインジェクションやXSSなど、Webアプリケーションの脆弱性を狙った攻撃から直接 […]

目次

Webサイトやアプリケーションを公開する上で、セキュリティ対策は避けて通れない最重要課題です。特に、サイバー攻撃からシステムを守るには、複数の機能を組み合わせた多層防御が不可欠です。その中でも、Webセキュリティの要として頻繁に名前が挙がるのが「リバースプロキシ」と「WAF(Web Application Firewall)」です。しかし、「両者の違いがわからない」「どちらを、どのような順番で導入すべきか」と悩む方も多いのではないでしょうか。

この記事では、公開Webサーバーを守るための基本構成として、リバースプロキシとWAFの役割、明確な違い、そして最も重要な「導入の順番」について、具体的な構成例を交えながら徹底解説します。セキュリティ担当者やインフラ構築に携わるすべての方へ、最適なセキュリティ構成を理解するための一助となれば幸いです。

効果的なセキュリティ構成を考える上で、まずはリバースプロキシとWAF、それぞれの役割を正しく理解することが第一歩です。これらは連携して機能しますが、担う役割は全く異なります。

リバースプロキシは、インターネット(クライアント)とWebサーバーの間に設置され、クライアントからのリクエストを代理で受け取り、適切なWebサーバーへ転送するサーバーです。クライアントからはリバースプロキシが実際のWebサーバーのように見えます。この「代理」として振る舞うことで、主に以下の3つの重要な役割を果たします。

WAF(Web Application Firewall)は、その名の通りWebアプリケーションの保護に特化したファイアウォールです。従来のファイアウォールがIPアドレスやポート番号といったネットワーク層(L3/L4)の通信を制御するのに対し、WAFはアプリケーション層(L7)で通信内容を詳細に検査し、脆弱性を狙った攻撃を検知・防御します。

WAFの主な役割は、SQLインジェクションやクロスサイトスクリプティング(XSS)といった代表的なサイバー攻撃からWebアプリケーションを守ることです。これらの攻撃は、アプリケーションの設計や実装上の不備(脆弱性)を悪用するため、通常のファイアウォールでは防げません。WAFはHTTPリクエストの中身を精査し、悪意のあるコードや攻撃パターン(シグネチャ)と一致する通信を遮断します。

また、アプリケーションの機能を狙ってリソースを枯渇させるL7 DDoS攻撃にも有効です。OWASPが提唱する主要な脅威からWebアプリケーションを守る最後の砦として、WAFは現代のWebセキュリティに不可欠な存在です。

リバースプロキシとWAFは、どちらもWebサーバーの手前に設置されますが、目的と機能は明確に異なります。

リバースプロキシとWAFの比較

例えるなら、リバースプロキシが「交通整理と効率化を担うゲートウェイ」であるのに対し、WAFは「アプリケーションへの不正侵入を防ぐ専門の警備員」と言えるでしょう。

それぞれの役割を理解したところで、本題です。通信経路において「どちらを先に(インターネット側に)設置すべきか」は、多くの技術者が悩むポイントです。

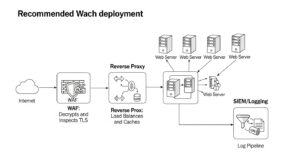

結論から言うと、最も一般的で推奨される構成は「インターネット → WAF → リバースプロキシ → Webサーバー」の順番です。外部からの通信をまずWAFで受け、セキュリティチェックを通過した安全な通信のみを後段のリバースプロキシに渡す、という流れが基本原則となります。

この順番が推奨される最大の理由は「SSL/TLS通信の検査効率」にあります。現代のWeb通信はほとんどがHTTPSで暗号化されています。攻撃リクエストも当然暗号化されているため、WAFが内容を検査するには、一度通信を復号して平文に戻す必要があります。

推奨構成では、最前段のWAFがSSL/TLS通信を終端(復号)し、平文になったHTTPリクエストの内容を詳細に検査します。攻撃の脅威がないと判断されたクリーンな通信だけを、後段のリバースプロキシに(通常は非暗号化で)転送します。これにより、WAFは暗号化通信に隠された脅威も見逃すことなく、その能力を最大限に発揮できるのです。

もし順番を逆にして「リバースプロキシ → WAF」としてしまうと、リバースプロキシで復号した通信をWAFに渡すために再暗号化する、あるいはWAF側で別途復号処理を行う必要があり、構成が複雑化しパフォーマンスのボトルネックになる可能性があります。したがって、処理の流れをシンプルにするためにも「WAFが先」が基本です。

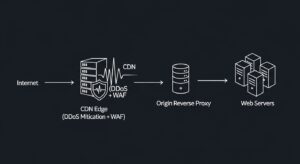

基本は「WAFが先」ですが、例外的なケースも存在します。代表例が、CloudflareやAWS CloudFrontのようなCDN(コンテンツデリバリネットワーク)サービスを利用する場合です。

これらのサービスは、リバースプロキシとしての機能(キャッシュ、配信)と、DDoS攻撃対策やWAFの機能を統合して提供しています。この場合、アクセスはまずCDNのエッジサーバー(リバースプロキシ機能を持つ)に到達し、そこでDDoS攻撃などの大規模なトラフィックがフィルタリングされ、その後、内蔵のWAF機能によってアプリケーション層の攻撃が検査されます。

この構成は、リバースプロキシとWAFが一体化したサービスと考えることができます。特に大規模なDDoS攻撃に備える場合、広帯域なネットワークを持つCDNで攻撃トラフィックを受け止め、フィルタリングされた後の通信を自社インフラに届けるという構成は非常に有効です。

リバースプロキシとWAFを正しい順番で配置することは、多層防御の第一歩です。さらに、他のセキュリティ製品との役割分担や、アプリケーション側の考慮も重要になります。

Webセキュリティでは、WAFとしばしば他のセキュリティ製品が比較されます。それぞれ守る対象とレイヤーが異なります。

これらを組み合わせ、Firewallで不要な通信を弾き、IDS/IPSでネットワーク全体の脅威を監視し、WAFでWebアプリケーションへの最後の攻撃を防ぐ、という役割分担が理想的な多層防御です。

リバースプロキシやWAFを導入する際は、アプリケーション側の設定にも注意が必要です。特に「ログ」と「レート制限」が重要です。

ここでは具体的な製品を想定した構成例を紹介します。

本記事では、リバースプロキシとWAFの役割分担と導入の順番について解説しました。重要なポイントを改めて整理します。

サイバー攻撃は日々巧妙化しています。自社のシステム特性と脅威を理解し、今回解説した基本原則を基に、最適なセキュリティ構成を設計・実装することが、ビジネスを守る鍵となるでしょう。

A1: はい、ある程度の効果は期待できます。WebサーバーのIPアドレス隠蔽、DDoS攻撃の緩和、特定IPからのアクセス制御などが可能です。しかし、SQLインジェクションやXSSといったアプリケーションの脆弱性を狙った攻撃(L7攻撃)は防げません。アプリケーションを本格的に保護するには、WAFとの併用が不可欠です。

A2: 保護対象によって異なります。公開Webアプリケーションをサイバー攻撃から守ることが最優先ならWAFの導入が必須です。一方、OSやミドルウェアの脆弱性など、より広範なネットワーク全体の脅威から守りたい場合はIDS/IPSが有効です。理想は、両方を導入して多層的な防御体制を築くことです。

A3: 理論上はわずかな遅延(レイテンシ)が発生しますが、現代の高性能な製品ではその影響は軽微です。むしろ、リバースプロキシが持つSSLオフロードやキャッシュ機能により、Webサイト全体の応答速度が向上するケースも少なくありません。パフォーマンスへの影響は製品や設定に依存するため、導入前の検証が重要です。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...