フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月09日

1分でわかるこの記事の要約 TLS復号検査は、暗号化通信内のマルウェアや情報漏洩を可視化し、セキュリティ脅威から企業を守る重要な技術です。 プライバシー侵害やパフォーマンス低下の懸念があるため、すべての通信を復号するので […]

目次

まず、TLS復号検査がどのような技術であり、なぜ現代の企業にとってその必要性が叫ばれているのかを理解しましょう。暗号化通信に潜む脅威を正しく認識することが、対策の第一歩となります。

TLS復号検査(別名:SSLインスペクション)とは、企業ネットワークの内外を行き来する暗号化された通信(HTTPS通信など)を一度解読(復号)し、その内容をセキュリティ的に検査した上で、再び暗号化して宛先に届ける技術のことです。

この一連の処理は、主にSWG(Secure Web Gateway)や次世代ファイアウォール(NGFW)、Proxy(プロキシ)サーバーといったセキュリティ製品によって実行されます。

この技術の最大の目的は、暗号化によって隠された通信の「可視化」です。通信内容を平文の状態に戻すことで、マルウェアの侵入、機密情報の漏洩、不正なWebサイトへのアクセスといった、暗号化されたままでは検知できない様々なセキュリティ脅威を発見し、未然にブロックすることが可能になります。

いわば、ネットワークの関所として、すべての通信の中身をチェックする役割を担うのです。ゼロトラストセキュリティの概念においても、あらゆるトラフィックを検査対象とするこの「可視性」の確保は、極めて重要な要素と位置づけられています。

今日、サイバー攻撃者がマルウェアの配布や遠隔操作(C2通信)に暗号化通信を利用することは常識となっています。フィッシングサイトの多くも正規のSSL/TLS証明書を取得し、一見すると安全なサイトに見せかける手口が一般化しました。

従来のファイアウォールやIDS/IPS(不正侵入検知・防御システム)といったセキュリティ対策では、通信が暗号化されていると中身を解析できず、宛先のIPアドレスやドメイン名といった表面的な情報しか判断材料がありません。その結果、暗号化された経路を通じてマルウェアが社内ネットワークに侵入したり、重要なデータが外部に送信されたりするリスクを素通りさせてしまうのです。

特にクラウドサービス(SaaS)の利用が拡大した現代では、企業の重要なデータが外部のサーバーと頻繁にやり取りされます。従業員が利用するSaaSとの通信はすべて暗号化されており、ここにセキュリティ上の死角が生まれやすくなっています。TLS復号検査を導入しなければ、この暗号化されたトラフィックはブラックボックスとなり、情報漏洩や不正利用といった脅威に対して無防備な状態が続くことになります。

TLS復号検査は強力なセキュリティ対策ですが、万能ではありません。導入によって得られるメリットと、考慮すべきデメリットや注意点を天秤にかけ、自社にとって最適な形を模索することが重要です。

TLS復号検査のデメリットを乗り越え、そのメリットを最大限に引き出す鍵は「設計」にあります。画一的なポリシーを適用するのではなく、自社の状況に合わせてきめ細やかな設計を行うことが成功の秘訣です。

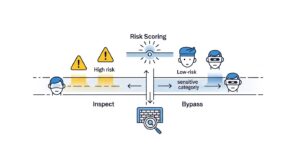

最も重要な基本方針は、「すべての通信を復号する」のではなく、「リスクに応じて選択的に復号する」というアプローチです。プライバシーやパフォーマンスの問題は、無差別にすべての通信を検査対象とすることで顕著になります。

そこで、「何を検査し、何を検査対象外とするか」という明確なポリシーに基づいた「例外設計」が不可欠となるのです。

この例外設計は、企業のセキュリティポリシーと従業員のプライバシー保護のバランスを取るための核心部分です。企業として守るべき情報を定義し、そのポリシーを従業員に明確に説明し、合意を形成するプロセスも同時に進める必要があります。

では、具体的にどのような通信を復号の対象から除外(例外)すべきでしょうか。一般的には、以下のカテゴリに分類して検討します。

復号検査の例外対象となるカテゴリ

これらの例外設計は、SWGやProxyサーバーのポリシー設定機能を使って実装します。URLフィルタリング機能と連携し、「金融」「医療」「行政」といったカテゴリ単位で一括して除外設定を行うのが効率的です。

カテゴリでの設定に加え、特定のドメイン名やIPアドレスを個別に除外リストに追加することも可能です。より高度な製品では、Active Directoryなどと連携し、所属部署や役職といったユーザーグループ単位で異なるポリシーを適用することもできます。

導入後は、通信エラーのログを定期的に分析し、問題が発生しているサイトを特定して随時例外リストを更新していく、地道な運用が重要となります。

優れた設計も、適切な運用が伴わなければ形骸化してしまいます。ここでは、導入後の効果的な運用方法と、TLS復号検査の弱点を補うための代替・補完技術について解説します。

TLS復号検査の運用ポイント

すべての通信を復号することが難しい場合、補完技術として「Secure DNS」が有効です。Secure DNSは、Webサイトにアクセスする最初のステップである「DNSクエリ(名前解決)」の段階で、宛先ドメインの安全性をチェックするサービスです。

マルウェア配布サイトやフィッシングサイトなど、悪意のあるドメインへの問い合わせがあった場合、DNSサーバーがそのアクセスをブロックします。この仕組みは通信の中身を一切見ないため、プライバシーへの影響が極めて少なく、パフォーマンスへの負荷も低いという大きなメリットがあります。

TLS復号検査とSecure DNSを組み合わせることで、復号対象外の通信に対してもDNSレイヤーでの保護を提供でき、より多層的な防御体制を築くことが可能です。

TLS復号検査は、暗号化という現代セキュリティのブラックボックスを可視化し、巧妙化するサイバー攻撃から企業を守るために非常に有効な手段です。

しかし、従業員のプライバシー、パフォーマンス低下、運用の複雑さといった課題も存在します。成功の鍵は、単に高機能な製品を導入することではありません。自社の「何を守りたいのか」を明確にし、それに基づいて「何を検査し、何をしないのか」というポリシーをきめ細やかに設計することです。

そして、そのポリシーを従業員と共有し、理解を得るためのコミュニケーションを怠らないこと。さらに、導入後も継続的にパフォーマンスやログを監視し、ポリシーを改善していく運用体制を構築すること。これらが揃って初めて、TLS復号検査はセキュリティ強化とプライバシー保護を両立する、真に価値のある投資となるのです。

Q1: TLS復号検査は法的に問題ありませんか? A1: 従業員のプライバシー権を尊重する必要があるため、慎重な検討が求められます。一般的に、①業務目的での利用に限定した通信監視であること、②監視の事実と目的、対象範囲を就業規則などで明記し従業員へ周知し同意を得ること、③業務に無関係な通信(金融、医療等)は可能な限り例外とすることが重要です。GDPRなどの対象となる場合はより厳格な対応が求められるため、法務部門や弁護士など専門家への相談を強く推奨します。

Q2: TLS 1.3が普及すると復号はできなくなりますか? A2: いいえ、復号は可能です。TLS 1.3は暗号化が強化されていますが、SWGやProxyサーバーが能動的に通信に介在する仕組み(中間者として動作する)自体は、TLS 1.3環境下でも引き続き機能します。ただし、利用しているセキュリティ製品がTLS 1.3に正しく対応していることが前提となりますので、製品選定時には必ず確認してください。

Q3: クラウド型のSWGとオンプレミス型のProxy、どちらが良いですか? A3: 企業の働き方やITインフラの状況によります。リモートワーク主体でSaaS利用が多い企業は、どこからアクセスしても一貫したポリシーを適用できるクラウド型SWGが適しています。一方、データセンター内の通信を厳密に管理したい場合は、オンプレミス型のProxyや次世代ファイアウォールが選択肢となります。管理性、コスト、拡張性などを総合的に評価し、自社に最適な形態を選びましょう。

記載されている内容は2026年02月09日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...