フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月02日

1分でわかるこの記事の要約 情報漏洩対策として透かし(ウォーターマーク)は、画面キャプチャや印刷物からの漏洩を防ぐ強力な手段です。 「誰が」「いつ」「何を」という3つの要素を透かしに含めることで、漏洩源の特定と抑止効果を […]

目次

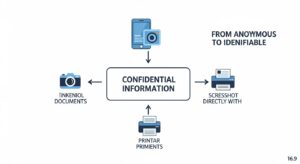

企業の機密情報が、画面キャプチャや印刷によって内部から安易に持ち出されてしまう。そんな情報漏洩リスクに頭を悩ませていませんか。対策はしているつもりでも、正規の権限を持つ従業員による意図的、あるいは偶発的な漏洩を完全に防ぐのは困難です。

そこで注目されるのが「透かし(ウォーターマーク)」技術ですが、ただロゴやテキストを埋め込むだけでは十分な効果は得られません。情報漏洩対策としての効果を最大化するには、誰に、いつ、どこに情報を埋め込むかという「設計パターン」が極めて重要になります。本記事では、透かしの抑止効果を最大限に引き出すための具体的な設計パターンを、媒体別に徹底解説します。

情報漏洩対策には、ファイル暗号化やアクセス制御など様々なアプローチが存在します。その中で、なぜ「透かし」が改めて重要視されているのでしょうか。その独自の役割と、他のセキュリティ技術との違いを理解することが、効果的な設計への第一歩です。

透かし(ウォーターマーク)とは、ドキュメントや画像、動画などのデジタルコンテンツに、テキストやロゴなどの識別情報を埋め込む技術です。透かしには、目に見える形で情報を表示する「可視透かし」と、人間の目には見えないデータを埋め込む「不可視透かし」の2種類があります。

情報漏洩対策で特に重要なのは、可視透かしによる「抑止効果」です。

例えば、閲覧中の画面や印刷物すべてに「閲覧者:山田太郎」「印刷日時:2026/02/02 17:02」といった個人識別情報とタイムスタンプが強制的に表示されるとどうでしょうか。もし悪意を持ってその情報を外部に持ち出そうと考えた場合、誰が、いつ漏洩させたかが一目瞭然となります。この「誰の責任かが明確になる」という心理的なプレッシャーが、不正行為を未然に防ぐ強力な抑止力となるのです。

一般的なコピーガードやアクセス制御は、そもそもファイルを開かせない、コピーさせないという対策ですが、正規の権限で閲覧しているユーザーの画面キャプチャやスマートフォンによる撮影までは防ぎきれません。透かしは、こうした「許可されたアクセス」の先にある漏洩リスクに対する、最後の砦とも言えるセキュリティ対策なのです。

透かしの仕組みと抑止効果

透かしとよく比較される技術に、IRM(Information Rights Management)やDRM(Digital Rights Management)があります。これらは、ファイル自体を暗号化し、「誰が」「何を」「いつまで」閲覧、編集、印刷、コピーできるかといった権利を細かく制御する技術です。

IRM/DRMと透かしの役割

つまり、両者は役割が異なり、対立するものではなく補完し合う関係にあります。

例えば、IRMで印刷を許可されたユーザーがドキュメントを印刷する際に、Print Control技術と連携して印刷者情報や日時を透かしとして強制的に埋め込む、といった連携が可能です。このように、IRM/DRMによるアクセス制御と透かしによる抑止・追跡を組み合わせることで、より強固な情報漏洩対策を実現できます。

透かしの設計において、ただ社名やロゴを入れるだけでは抑止効果は限定的です。重要なのは、不正を企む者に「自分個人の行為として特定される」と強く認識させる情報を埋め込むことです。ここでは、抑止効果を最大化するための3つの必須要素を解説します。

最も強力な抑止効果を持つのが「個人識別情報」の埋め込みです。具体的には、以下のような情報を動的に生成し、透かしとして表示します。

これらの情報が画面や印刷物に明記されていれば、それが誰の責任範囲にあるコンテンツなのかが一目瞭然です。ファイルや画面が断片的に流出した場合でも、個人識別情報が含まれていれば、漏洩源の追跡と特定が格段に容易になります。これは、内部統制における監査証跡としても極めて有効です。

個人識別情報と並んで重要なのが、「いつ」その情報にアクセスしたかを示す「タイムスタンプ(日時情報)」です。

これらの情報を透かしに含めることで、「いつの時点の情報か」を明確にできます。例えば、サーバーのアクセスログと照合することで、誰がその日時にアクセスしていたかを正確に特定できます。タイムスタンプは、不正行為の発生時刻をピンポイントで示す動かぬ証拠となり、監査や調査の精度を飛躍的に向上させます。

多くの企業では、ドキュメントの重要度に応じて「社外秘」「極秘」「Confidential」といった機密ラベルを付けて管理しています。この機密ラベルを透かしとして常時表示させることで、情報の取り扱いに関する従業員の意識を高めることができます。

画面や印刷物の中央に大きく「社外秘」と表示されていれば、誰もがその情報の重要性を即座に認識し、慎重に取り扱うようになります。これは、従業員へのセキュリティ教育の一環としても機能し、うっかりミスによる情報漏洩を防ぐ上で非常に効果的な設計パターンと言えるでしょう。

透かしの設計は、対象となる媒体の特性に合わせて最適化する必要があります。画面、印刷物、ファイルそれぞれの漏洩シナリオを想定し、最も効果的な対策を講じましょう。

画面からの情報漏洩で最も多い手口が、スクリーンショット(画面キャプチャ)やスマートフォンによる画面の直接撮影です。これらに対抗するための透かし設計のポイントは以下の通りです。

紙媒体による情報の持ち出しは、依然として大きなセキュリティリスクです。印刷物に対する透かし設計では、Print Control技術との連携が鍵となります。

ファイル自体がコピーされ、外部に共有されるリスクにも備えなければなりません。

効果的な透かし技術も、導入と運用を間違えれば形骸化してしまいます。導入を成功させるために、以下の3つの点に注意してください。

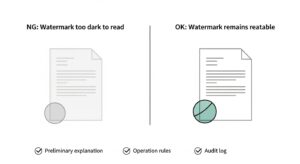

抑止効果を意識するあまり、透かしが濃すぎたり大きすぎたりすると、業務効率を低下させます。逆に、薄すぎると簡単に画像編集ソフトで消されてしまいます。業務に支障が出ない範囲で、かつ、消去が困難なレベルの濃度・配置をテストし、最適なバランスを見つけることが重要です。

従業員に事前説明なく透かしを導入すると、「監視されている」といった不信感を招く可能性があります。導入前には、その目的が「従業員を疑うため」ではなく、「企業の重要な情報資産と、善良な従業員自身を守るため」であることを丁寧に説明し、理解を求めるプロセスが不可欠です。

透かしは導入して終わりではありません。情報漏洩が疑われる場合に、誰が、どのように調査・対応するのかというインシデント対応フローを明確に定めておく必要があります。ログの監査手順や報告ルートを事前に策定し、技術や働き方の変化に合わせて定期的にルールを見直しましょう。

情報漏洩対策における透かし(ウォーターマーク)は、単なる技術的な防御策にとどまりません。それは、「情報には責任が伴う」という意識を組織全体に浸透させ、セキュリティ文化を醸成するための強力なツールです。

その抑止効果を最大化する鍵は、「誰が(個人識別情報)」「いつ(タイムスタンプ)」「何を(機密ラベル)」という3つの要素を組み合わせ、画面、印刷、ファイルといった媒体の特性に合わせて設計を最適化することにあります。

自社の情報資産の価値と潜むリスクを正しく評価し、最適な透かし設計を導入することで、情報漏洩リスクに強い企業体制を構築していきましょう。

Q1: 透かしは画像編集ソフトで簡単に消せませんか?

A1: 単純なテキストやロゴの透かしは、消去できる可能性があります。しかし、画面全体への格子状の配置、背景との融合、マウスに追従する動的ウォーターマークなどは、完全に消去するのが非常に困難です。目的は完全な消去不能ではなく、不正行為のハードルを上げ、漏洩を断念させる抑止効果にあります。

Q2: 不可視透かしはどのように役立ちますか?

A2: 不可視透かしは、目に見えない情報を埋め込む技術で、主に情報漏洩後の漏洩元追跡や著作権の証明に役立ちます。例えば、Web上で不正公開された自社の機密画像から不可視透かしを検出し、「いつ」「誰が」アクセスしたファイルなのかを特定できる場合があります。可視透かしの「事前抑止」と組み合わせることで、より強固な対策となります。

Q3: 透かしソリューションの導入コストはどのくらいかかりますか?

A3: コストは、対象ユーザー数、利用機能(画面、印刷、ファイルなど)、サーバー構成によって大きく異なります。単純なPDFへの透かし付与ツールから、IRM/DRMと連携する統合システムまで様々です。まずは自社がどの媒体からの情報漏洩を最も懸念しているかを明確にし、複数のベンダーから見積もりを取得して、費用対効果を比較検討することをお勧めします。

記載されている内容は2026年02月02日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...