フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月02日

1分でわかるこの記事の要約 USBの一律禁止は、シャドーITや生産性低下といった新たなリスクを生む可能性があります。 現代では、USB制御(Removable Media Control)による柔軟な例外運用が重要となり […]

目次

「情報漏洩対策として社内のUSBメモリ利用を禁止したいが、業務上どうしても必要な部署があり、全面禁止に踏み切れない…」

多くの企業のセキュリティ担当者が、このようなジレンマを抱えています。USBデバイスは便利な反面、マルウェア感染やデータ紛失・盗難による情報漏洩の温床となりやすいからです。しかし、一律に利用を禁止すると、業務効率が著しく低下したり、従業員が会社の管理外でファイル共有を行う「シャドーIT」を誘発したりと、新たなリスクを生む可能性も否定できません。

現代のセキュリティ対策では、単純な禁止ではなく、リスクを適切に管理しながら利便性を確保するアプローチが求められます。そこで重要になるのが、「USB制御(Removable Media Control)」を活用した柔軟な例外運用です。

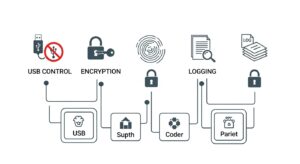

本記事では、USBを完全禁止するのではなく、「必要な人・部署だけ許可」する体制を安全に運用するための具体的なルール(申請・暗号化・ログ監視)について、網羅的に解説します。

セキュリティリスクだけを考えれば、すべての外部デバイスの利用を禁止するのが最も簡単な対策に思えるかもしれません。しかし、このアプローチは多くの企業にとって非現実的であり、かえって別の深刻な問題を引き起こす可能性があります。

特定の業務において、USBメモリは依然として不可欠なツールです。

上記のような、代替手段が難しい場面は少なくありません。USBを一律禁止にすると、従業員は非効率な方法で業務をせざるを得なくなり、生産性の低下に直結します。大容量ファイルを分割して何度もメールで送信したり、低速なネットワークで長時間待ったりすることは、従業員のストレスを増大させ、組織全体のパフォーマンスに悪影響を及ぼす可能性があります。

厳格すぎるルールは、従業員に「抜け道」を探させます。これが「シャドーIT」問題です。具体的には、以下のような行為が挙げられます。

シャドーITは、情報システム部門の管理が一切及ばないため、極めて高いセキュリティリスクを伴います。管理されていないデバイスからのマルウェア感染や、管理外サービスへの機密情報アップロードによる深刻な情報漏洩事故につながりかねません。一律禁止というルールが、結果的により危険な状況を生み出してしまうのです。

かつて主流だった「境界型防御」は、社内と社外の境界が曖昧になった現代では通用しにくくなっています。クラウドやリモートワークが普及した今、「社内は安全」という前提を捨て、すべてのアクセスを信頼せずに検証する「ゼロトラスト」の考え方が標準です。

このアプローチで重要なのは、データそのものの保護です。特に、USBメモリなどを介してPCで扱われる「Data-in-Use(使用中のデータ)」の保護は、情報セキュリティ戦略の要となります。単にUSBの利用を禁止するだけでは、この本質的なデータ保護の課題は解決できません。

一律禁止の課題を解決し、セキュリティと利便性を両立させる鍵が「USB制御(Removable Media Control)」です。これは、単に利用を許可/禁止するだけでなく、利用条件を柔軟にコントロールする仕組みを指します。

Removable Media Controlとは、USBメモリ、外付けHDD、スマートフォンといった外部記憶媒体(リムーバブルメディア)の利用を、企業のセキュリティポリシーに基づききめ細かく制御する技術の総称です。

PCに導入されたエージェント(ソフトウェア)がデバイスの接続を検知し、あらかじめ設定されたポリシーと照合。ポリシーに違反するデバイスや操作はブロックし、許可された範囲内でのみ利用を可能にします。これにより、セキュリティリスクを最小限に抑えながら、業務上必要なデータ交換を安全に行う環境を構築できます。

優れたUSB制御ソリューションは、様々な条件を組み合わせて柔軟なポリシ−設計が可能です。

USB制御の技術を導入するだけでは不十分です。技術を支えるための明確な「運用ルール」を整備し、組織全体で遵守することが不可欠です。

USBデバイスの利用を例外的に許可する際は、プロセスを標準化し、記録に残すことがガバナンスの第一歩です。

例外利用で最も懸念すべきリスクは、デバイスの紛失・盗難です。このリスクを低減させるために不可欠なのが、データの「暗号化」です。

運用ルールとして、ハードウェア暗号化機能付きのUSBメモリに限定するか、ソフトウェアによる強制暗号化の仕組みを導入します。これにより、万が一デバイスを紛失しても、パスワードがなければ第三者はデータを読み取れません。これは個人情報保護法などのコンプライアンス要件を満たす上でも極めて重要な対策です。

「誰が、いつ、どのPCで、どのUSBデバイスを使い、どんなファイルをコピーしたか」という操作ログを詳細に取得・保管することは、不正利用の抑止とインシデント発生時の追跡に不可欠です。

柔軟なUSB制御と安全な運用は、適切なITソリューションの導入で実現できます。

DLP(データ損失防止)は、機密情報が外部へ不正に送信・コピーされるのを防ぐソリューションです。ファイルの中身を解析し、「個人情報」や「設計図」などの機密情報が含まれているかを判断できるのが強みです。「機密情報は、暗号化USB以外への書き込みを禁止する」といった高度なデータ保護が可能になります。

ウイルス対策ソフトを含むEPP/EDR製品にも、高度なデバイス制御機能が統合されるケースが増えています。マルウェア感染経路としてのUSB利用ブロックに加え、ホワイトリスト方式、読み取り専用設定、詳細なログ取得といった機能を提供します。既存のセキュリティ基盤を活用できるため、導入ハードルが比較的低い点がメリットです。

追加投資を抑えたい場合、OSや既存の管理ツールを利用する方法もあります。Windows環境ではActive DirectoryのグループポリシーやMicrosoft Intuneを使い、USBデバイスの利用を制限できます。「特定のデバイスのみ許可する」といったホワイトリスト運用も可能ですが、詳細なログ取得や強制暗号化など、高度な機能は専門ソリューションに劣る場合があります。

技術対策と運用ルールを「USBセキュリティポリシー」として文書化し、全従業員に周知徹底させることが重要です。

ポリシーに盛り込むべき項目

ポリシーは作成するだけでは意味がありません。全従業員を対象とした研修や定期的な注意喚起を行い、内容を正しく理解してもらう努力が必要です。「なぜ厳しいルールがあるのか」という背景、つまり情報漏洩がもたらす深刻な影響を具体例と共に説明し、従業員のセキュリティ意識を高めることが、自発的なルール遵守につながります。

USBデバイスの一律禁止は、一見安全ですが、実際には業務効率の低下やシャドーITといった新たなリスクを生み出します。これからの情報セキュリティでは、リスクをゼロにするのではなく、事業活動を妨げない範囲で許容可能なレベルまで低減させる「リスク管理」の視点が不可欠です。

Removable Media Controlの技術を活用し、以下の3つの運用ルールを徹底することが、その有効な手段となります。

この3つのルールを組織の運用体制に組み込むことで、セキュリティと利便性を両立した、持続可能なUSBデバイス管理が実現します。まずは自社のUSB利用実態を把握し、どこにリスクが潜んでいるかを評価することから始めてみてはいかがでしょうか。

A1: 原則として禁止すべきです。私物のUSBメモリは、ウイルス感染の有無やセキュリティ状況を会社側で管理できないため、マルウェア感染や情報漏洩のリスクが非常に高くなります。安全運用のためには、会社が仕様を指定し、暗号化設定などを施した管理下のUSBデバイスのみを貸与する体制の構築を強く推奨します。

A2: 保存期間は、業界のガイドラインや個人情報保護法などの法規制によって異なります。一般的な目安として最低でも1年、金融機関などでは3年以上の保存が推奨されるケースが多いです。インシデント発生時の原因究明や監査に対応するため、自社のコンプライアンス要件を確認し、適切な保存期間をポリシーで定めてください。

A3: 企業の規模に関わらず、情報漏洩のリスクは等しく存在します。顧客情報や機密情報が漏洩した場合の損害は、企業の存続を揺るがしかねません。Active DirectoryのグループポリシーやOS標準の暗号化機能(BitLockerなど)を活用すれば、比較的低コストで基本的な対策を始めることが可能です。事業規模に応じたリスク評価を行い、できる範囲から着実に対策を進めることが重要です。

記載されている内容は2026年02月02日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...