フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月02日

1分でわかるこの記事の要約 データ分類は、情報漏洩対策やデータガバナンス強化に不可欠であり、特に現場主導の運用が成功の鍵です。 情シス主導のデータ分類は現場との乖離や複雑なルールで失敗しがちですが、データ棚卸しから始めれ […]

目次

「情報セキュリティの重要性は理解しているが、何から手をつければ良いかわからない」「情シス主導でルールを作っても、現場で形骸化してしまう」。多くの企業で聞かれるこの悩みは、機密データ管理における根深い課題です。

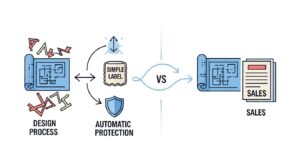

本記事では、この課題を解決するため、情シス部門の負担を軽減し、現場が主体となって運用できる「データ分類(Classification)」と「ラベリング(Labeling)」の業務フロー設計について、機密データの棚卸しから始める具体的なステップを解説します。

現代のビジネス環境において、データは最も重要な経営資源の一つですが、同時に大きなリスクも内包しています。サイバー攻撃の巧妙化や内部不正による情報漏洩は後を絶たず、企業の信用や事業継続に深刻な影響を与えかねません。

このような背景から、自社が保有する情報資産を正確に把握し、その重要度に応じて適切に保護する「データガバナンス」の体制構築が急務となっています。その中核をなすのが「データ分類」と「データ棚卸し」です。

データ棚卸しは、社内のサーバーやクラウド上に散在する「Data-at-Rest(保存データ)」を洗い出し、「どこに、どのような情報があるのか」を可視化します。次に、データ分類によって各データに「機密」「社外秘」「公開」といった重要度ラベルを付与(ラベリング)することで、全社で一貫性のあるデータ保護・アクセス管理の基盤ができます。

GDPR(EU一般データ保護規則)や改正個人情報保護法など、国内外の法規制は年々厳格化しています。データ分類は、これらの法規制が求める個人情報や重要データを特定し、適切に管理するための第一歩です。コンプライアンスを遵守し、企業の内部統制を強化する上で不可欠なプロセスと言えます。

自社の重要データがどこにあるかを把握することで、リスク評価が正確になります。「本来厳重に管理すべき機密情報が、誰でもアクセスできるフォルダに置かれていた」といったリスクを発見し、未然に対策を講じることが可能になります。

多くの企業で情報セキュリティ対策は情報システム部門が主導しますが、データ分類・ラベリングの運用においては、情シス部門だけではうまくいかないケースが少なくありません。

情シス部門は、必ずしも現場の業務を完全に把握しているわけではありません。データの内容やビジネス上の重要性を最も理解しているのは、実際にデータを取り扱う現場の従業員です。画一的なルールは実態にそぐわず、非効率になったり、形骸化したりする原因となります。

トップダウンで導入された複雑な分類ルールは、現場にとって「やらされ仕事」になりがちです。日々の業務の中で煩雑な分類作業を求められると、次第に面倒になり、ルールが守られなくなってしまいます。

情シス部門の限られたリソースで、全社の膨大なデータを棚卸しし、分類を推進・維持していくのは現実的ではありません。これらの課題解決には、現場部門を巻き込み、主体的に参加できる仕組み作りが不可欠です。

効果的なデータ分類体制を構築するには、いきなり全社ルールを作るのではなく、まず自社が守るべき「機密データ」がどこに、どれだけ、どのような状態で存在するのかを正確に把握する「データ棚卸し」から始めることが成功の鍵です。

データ棚卸しは、社内に散在する情報資産を可視化し、管理対象を明確にするプロセスです。オンプレミスのファイルサーバーからクラウドストレージまでを調査し、内容や重要度を評価します。この作業を通じて、放置されていた不要データやリスクの高い個人情報などが明らかになることも少なくありません。

データ棚卸しの具体的な手順

このプロセスが、データライフサイクル管理の基盤となります。

データ棚卸しで現状を把握したら、次は現場で持続可能な業務フローを設計します。ポイントは、シンプルで分かりやすく、現場の負担を最小限に抑えることです。

失敗例で最も多いのが、カテゴリを細かく設定しすぎることです。現場が迷わず使い分けられるよう、多くても3〜4段階に絞ることが推奨されます。

分類カテゴリの設計例

直感的に分かりやすいカテゴリにすることで、運用がスムーズになります。

シンプルなカテゴリが決まったら、「誰が」「いつ」「どのように」分類・ラベリングを行うのか、具体的なルールを定めます。これは全社的な情報セキュリティポリシーの一部として文書化し、周知徹底します。

ルール設定で定義する項目

ルールは定期的に見直し、業務実態に合わせて柔軟に改訂することが重要です。

従業員が特別な手間を意識せず自然にラベリングできるよう、既存の業務プロセスに組み込みます。

例えば、Microsoft Information Protection (MIP/AIP) などのツールを導入すれば、WordやExcelでファイルを保存する際にラベル選択を必須にするポップアップを表示でき、付け忘れを防ぎます。

また、手動だけに頼らず、可能な範囲で自動化を進めることも鍵です。特定のキーワード(例:「マイナンバー」)を含むファイルを自動検知し、「極秘」ラベルを付与するルールを設定すれば、従業員の負担を大幅に軽減し、分類の精度と一貫性を高められます。

新しい業務フローを導入する上で最も重要なのが、現場への丁寧な説明と従業員教育です。なぜデータ分類が必要なのか、情報漏洩のリスクなどを説明し、当事者意識を持ってもらいます。

研修会を実施するだけでなく、各部署にデータ管理のキーパーソンを任命し、その担当者を中心に運用する体制も有効です。情シスは全体のガバナンスを統括しつつ、日常的な管理権限は現場部門に移譲することで、自律的なデータ管理文化を醸成できます。

データにラベルを付けただけでは保護は完了しません。ラベル情報に基づき、具体的なアクセス制御を行う技術が不可欠です。ここで重要なのがIRM(Information Rights Management)やDRM(Digital Rights Management)です。

データ分類とIRM/DRMを連携させると、強力なデータ保護が実現します。例えば、「関係者限」ラベルが付いたファイルをトリガーに、IRMシステムが自動的に以下の制御を適用します。

これにより、たとえファイルが社外に流出しても、権限のない第三者は中身を閲覧できません。Microsoft Information Protectionは、分類からラベリング、IRMによる保護までを一気通貫で実現する代表的なソリューションです。

情報漏洩の多くは、ファイルサーバーなどに保存されているデータ(Data-at-Rest)から発生します。「極秘」ラベルのデータがアクセス管理の緩い共有フォルダに置かれていないかなどを定期的にチェックする運用を確立し、脅威から重要データを守りましょう。

設計図面や顧客情報といった機密データの管理に課題を抱えていた製造業A社。情シスが策定した複雑なルールは形骸化し、情報漏洩リスクが高まっていました。

A社は本記事で解説した「現場主導」のプロセスを導入。まず、設計部門と営業部門に限定してデータ棚卸しを実施し、最重要データを特定しました。次に、分類カテゴリを「公開」「社内」「機密」の3つに絞り、シンプルなルールを策定。各部署の若手社員をキーパーソンに任命し、勉強会を実施しました。

さらにMicrosoft Information Protectionを導入し、ファイル保存時のラベリングを必須化。「機密」ラベルが付いたファイルは自動的にIRMで暗号化・アクセス制御がかかるように設定しました。

結果、現場は迷わず分類作業を行えるようになり、ラベリングが日常業務として定着。情シスの負担は大幅に軽減され、全社的な情報ガバナンスが強化されました。この事例は、現場を巻き込んだシンプルなアプローチこそが成功の鍵であることを示しています。

機密データの管理は、一度システムを導入すれば終わりではありません。データ棚卸しから始め、現場が無理なく回せるシンプルな業務フローを設計し、従業員教育を通じて意識を高める。そして、運用しながらルールを見直し、改善を続ける。このような継続的な取り組みこそが、真のデータガバナンスを実現します。

本記事で紹介した業務フローは、情報漏洩対策やコンプライアンス遵守だけでなく、社内の情報資産を「見える化」し、戦略的なデータ活用を促進する重要な第一歩です。まずは小さな部署からでも、この取り組みを始めてみてはいかがでしょうか。

A1: 理想的には、年に1回以上の定期的な棚卸しが推奨されます。ただし、事業内容やデータの増減量に応じて頻度は調整してください。重要なのは、一度実施して終わりにするのではなく、継続的なプロセスとして定着させることです。日々のデータ分類が正しく行われていれば、定期棚卸しの負担は軽減されます。

A2: はい、必要です。企業の規模に関わらず、顧客情報や技術情報といった機密データを保有しています。情報漏洩時の事業へのダメージは、むしろリソースの限られる中小企業の方が大きい可能性があります。本記事で紹介したスモールスタート可能なアプローチは、中小企業にこそ有効です。

A3: 半年や一年に一度、定期的な見直しの機会を設けることが重要です。その際には、情シス部門だけでなく、各現場部門のデータ管理担当者などを集め、現状のルールが業務実態に合っているか、分類に迷うケースはなかったかなどをヒアリングします。現場からのフィードバックを基に、ルールをより分かりやすく実用的なものへと改善していくことが求められます。

記載されている内容は2026年02月02日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...