フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年02月02日

1分でわかるこの記事の要約 DLPのFingerprintingは、定型文書の情報漏洩をキーワード検索の限界を超えて防ぎます。 文書固有のパターンを「指紋」として登録し、高精度な検出で誤検知を大幅に削減します。 一部内容 […]

目次

「キーワード検索による情報漏洩対策だけでは、見積書や顧客台帳のような定型文書の持ち出しを防ぎきれない」。多くのセキュリティ担当者がこのような課題に直面しています。機密情報が含まれていても、「機密」や「社外秘」といった特定の単語がなければ検知をすり抜けてしまうのです。

この課題を解決する強力な技術が「Fingerprinting(指紋化)」です。本記事では、DLPソリューションにおけるFingerprintingの仕組みから、具体的なルール設計の作り方、そして見積書や顧客台帳といった文書を正確に検出するための実践的な設定例までを詳しく解説します。

巧妙化する内部不正や意図しない情報持ち出し(Exfiltration)のリスクが高まる中、従来のセキュリティ対策だけでは不十分なケースが増えています。特に、日常業務で頻繁に扱われる文書の管理は喫緊の課題です。ここでは、なぜFingerprintingが現代の情報漏洩対策において重要視されるのか、その背景と技術的な優位性を掘り下げます。

多くの企業で導入されているDLP(Data Loss Prevention)製品の基本的な機能として、キーワードや正規表現によるコンテンツ検査があります。これは、ファイル内に含まれる特定の文字列(例:「個人情報」「マイナンバー」「Confidential」)を検出する仕組みです。この方法は特定の情報をピンポイントで探すには有効ですが、以下のような限界も抱えています。

第一に、誤検知の多さです。例えば「社会保障」というキーワードで検知ルールを設定した場合、機密情報ではないニュース記事やWebサイトの閲覧までもがアラート対象となり、セキュリティ担当者の運用負荷を増大させます。逆に、検知漏れのリスクも常に付きまといます。攻撃者や内部不正を企む者は、意図的にキーワードを避けたり、画像化したりすることで、容易に検知を回避できてしまいます。

第二に、定型文書(テンプレ文書)の特定が困難である点です。見積書、請求書、顧客台帳といった文書は、重要な企業秘密やセンシティブデータを含んでいますが、記載される顧客名や金額は毎回異なります。そのため、特定のキーワードだけを頼りにこれらの文書が「機密文書である」と識別するのは非常に難しいのです。この隙を突かれたデータ流出は、企業の信頼と競争力を著しく損なう可能性があります。

こうした従来の課題を克服する技術がFingerprinting(指紋化)です。Fingerprintingとは、文書ファイルそのものが持つ固有の特徴(パターン)を抽出し、「指紋」としてDLPシステムに登録しておく技術を指します。そして、組織内外でやり取りされるファイルが、登録された指紋と一致するかどうかを照合することで、機密文書の不正な移動や持ち出しを検出します。

具体的には、DLPシステムは原本となる機密文書(例えば、見積書のテンプレートファイル)からハッシュ値や特徴的なデータパターンを計算し、データベースに保存します。検査対象のファイルがシステムを通過する際、同様にそのファイルから指紋が生成され、データベース内の指紋と高速で比較されます。

この技術の優れた点は、ファイル名や拡張子が変更されていても、あるいは内容の一部が書き換えられていても、元の機密文書との類似度を判定できることにあります。これにより、「このファイルは、登録されている顧客台帳のフォーマットと90%一致する」といった、より高度で柔軟なポリシーに基づいたデータ保護が可能になるのです。

Fingerprintingを情報漏洩対策に活用する最大のメリットは、その検出精度の高さにあります。キーワード検索が「点」で情報を探すのに対し、Fingerprintingは文書全体の構造やレイアウトといった「面」で捉えるため、誤検知を大幅に削減しつつ、検知漏れのリスクを低減できます。

例えば、見積書のテンプレートを指紋として登録しておけば、金額や顧客名が異なる複数の見積書ファイルであっても、それらがすべて「見積書」というカテゴリの重要文書であると正確に識別できます。これにより、セキュリティ担当者は無関係なアラートに煩わされることなく、本当に注意すべきインシデントに集中できるようになります。

また、この高精度な検出は、コンプライアンス遵守の観点からも極めて重要です。個人情報保護法やGDPRなどの法規制は、企業に対して厳格なデータ管理を求めています。Fingerprintingを活用すれば、個人情報や企業秘密を含む文書を確実に特定し、アクセス制御や監視のポリシーを適用することで、監査や報告の要求にも的確に応えることが可能になります。

Fingerprintingの概念を理解したところで、次にDLPソリューションで実際にルールを設計し、運用に乗せるための具体的なステップを見ていきましょう。効果的な情報持ち出し対策を実現するには、計画的な準備と段階的な導入が不可欠です。

ルール設計の第一歩は、「何を守るべきか」を明確に定義することです。組織内に存在する文書の中から、流出した際に事業に深刻な影響を及ぼす機密文書やセンシティブデータを洗い出します。

具体的には、以下のようなカテゴリで文書を分類し、優先順位をつけます。

保護対象となる機密文書の例

この段階で、各部門の責任者と連携し、現場で実際に扱われている重要なテンプレ文書を収集することが、後のステップの精度を大きく左右します。

保護対象を特定したら、次にそれらの文書の「指紋」を生成するための原本データを準備します。原本データは、指紋の精度を決定する最も重要な要素であり、クリーンで代表的なファイルを選ぶ必要があります。

例えば、「見積書」を対象とする場合、社内で公式に使用されているテンプレートファイル(.xlsxや.docxなど)を原本として選びます。この際、個人情報や取引先の具体的な情報が含まれている場合は、それらをダミーデータに置き換えるか、空欄にした状態のファイルを使用することが推奨されます。これにより、特定の個人情報ではなく、文書の「構造」や「フォーマット」そのものを指紋として登録できます。

準備した原本データをDLPソリューションの管理コンソールからアップロードし、指紋を生成させます。ここで重要なのが、一致条件の設定です。

この閾値の設定が、ルールの精度を左右する鍵となります。そして、この指紋に紐づくアクション(ポリシー)として、「指紋に一致したファイルがUSBメモリにコピーされた場合、ブロックして管理者に通知する」といったルールを定義します。

新しいルールは、まず特定の部署やユーザーグループを対象に「監視モード(アラートのみでブロックはしない)」で運用を開始するのが鉄則です。

監視モードで収集したログを分析し、誤検知がないかを確認します。もし誤検知が多い場合は、原本データの見直しや、部分一致の閾値の調整といったチューニングを行います。数週間から1ヶ月程度のテスト運用を経て、ルールの精度が十分に高いと判断できたら、対象範囲を広げ、「ブロックモード」に切り替えます。このPDCAサイクルを回し続けることが、Fingerprinting運用の成功につながります。

理論やステップだけでなく、具体的な文書タイプに応じたルール設計のポイントを知ることで、より実践的な対策をイメージできます。ここでは、「見積書」「顧客台帳」を例に解説します。

見積書は、価格情報や取引条件といった企業の競争力に直結する情報を含みます。

原本データとして、社内標準の見積書テンプレートを用意します。これには「御見積書」というタイトル、会社ロゴ、「品番」「品名」「数量」「単価」といった共通項目が含まれているはずです。

DLPにこのテンプレートを登録する際のポイントは、「部分一致」のルールを活用することです。実際の業務ではテンプレートに顧客名や金額が入力されるため、内容の一部が異なっていても、構造的な類似性が高いファイル(例:類似度70%以上)をすべて「見積書」として正確に検出できます。これにより、承認ルート外での見積書の情報持ち出し(Exfiltration)を自動的に防止できます。

顧客台帳は、漏洩時のダメージが最も大きい文書の一つです。分析のためにCSVやExcelでエクスポートされる機会も少なくありません。

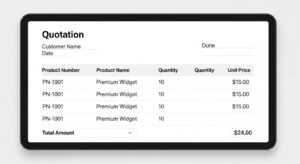

顧客台帳のFingerprintingでは、その「列構造のパターン」を指紋として登録するのが有効です。例えば、「顧客ID」「氏名」「住所」「電話番号」「メールアドレス」といった特定のヘッダーが特定の順序で並んでいる、という特徴を指紋化します。

これにより、ファイル名が変更されていても、含まれるデータが10人分でも1万人分でも、そのファイルが「顧客台帳の構造を持つ」と識別できます。このルールは、特に内部不正による大量の個人情報の持ち出し対策として極めて強力です。

Fingerprintingは定型文書に強い技術ですが、非定型文書の保護にも応用できます。コツは、その文書を特徴づける「お決まりのパターン」を見つけ出し、そこをピンポイントで指紋化することです。

どれだけ精密にルールを設計しても、誤検知を完全にゼロにすることは困難です。新しい業務フローやテンプレートの変更で、ルールが機能しなくなることもあります。

これを防ぐには、DLPの監査ログを定期的にレビューし、検知状況を監視するプロセスが不可欠です。Fingerprintingは一度設定して終わりではなく、組織の変化に合わせて継続的にメンテナンスしていく必要があります。

現代の業務ではMicrosoft 365やGoogle Workspaceなどの利用が不可欠です。導入するDLPソリューションがこれらのクラウドサービスと連携し、クラウド上のデータの流れを可視化・制御できるか(CASB機能)は重要な選定ポイントです。これにより、オンプレミスとクラウドで一貫したデータ保護を実現できます。

Fingerprintingは、「ゼロトラスト」セキュリティモデルを構成する重要な要素です。ゼロトラストは「決して信頼せず、常に検証する」という原則に基づきます。

Fingerprintingによるコンテンツ検査は、まさにこの「検証」をデータレベルで実行する技術です。アクセス制御(誰が、どのデバイスか)とデータ識別(何のデータか)の両輪を組み合わせることで、より強固で文脈に応じたセキュリティ態勢を構築できます。

キーワード検索の限界を超え、見積書や顧客台帳のような定型的な機密文書を正確に特定するFingerprinting(指紋化)技術は、現代のDLPにおける中核的な機能です。文書の「構造」を指紋として登録し、ファイルの中身を深く検査するこのアプローチは、誤検知を抑えつつ、巧妙な情報持ち出し(Exfiltration)を未然に防ぐための強力な武器となります。

成功の鍵は、保護対象の明確化、適切な原本データの準備、そして継続的なルールのチューニングにあります。本記事で解説したルール設計の作り方や実践例を参考に、ぜひ自社の情報漏洩対策の導入をご検討ください。まずは、社内にどのような機密文書のテンプレートが存在するかを洗い出すことから、その第一歩を踏出してみてはいかがでしょうか。

記載されている内容は2026年02月02日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...