フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月20日

1分でわかるこの記事の要約 IRM/DRMは、ファイルに利用権限を埋め込み、共有後も継続的に情報を保護する技術です。 テレワークやクラウド利用が進む現代において、従来の境界型防御の限界を補完します。 ファイル単位でのアク […]

目次

「この社外秘資料、取引先に送った後、勝手に印刷されたり転送されたりしないだろうか」「テレワーク中の社員が重要ファイルを適切に扱っているか不安だ」。ビジネスでファイルを共有する際、このようなセキュリティ上の不安は尽きません。従来のファイルサーバーでのアクセス権設定だけでは、一度ユーザーの手に渡ったファイルのその後の振る舞いをコントロールすることは不可能です。情報漏洩のリスクは、ファイルが組織の管理下を離れた瞬間に一気に高まります。

この課題を解決する技術が「IRM(Information Rights Management)」と「DRM(Digital Rights Management)」です。これらの技術は、ファイル自体に「誰が」「何を」「いつまで」できるかという“権利”情報**を埋め込むことで、共有後も継続的にデータを保護します。

この記事では、情報漏洩対策の切り札ともいえるIRM/DRMの基本概念から、具体的な機能、DLPとの違い、そして導入のポイントまでを分かりやすく徹底解説します。

情報漏洩対策を考える上で、IRMとDRMは非常に重要なキーワードです。これらは似ていますが、その目的と対象に明確な違いがあります。まずはそれぞれの基本的な概念を正しく理解しましょう。

IRMは「Information Rights Management」の略で、日本語では「情報権利管理」と訳されます。主に企業が保有する情報資産、特に機密情報を含む電子ファイルを保護する技術です。

この仕組みにより、ファイルがメール添付やUSBメモリで外部に持ち出された後でも、設定された権限に基づいて利用を制御できます。「閲覧のみ許可」「印刷禁止」「スクリーンショット不可」といった細かい権限設定や、有効期限の設定も可能です。内部統制の強化や厳格な文書管理に非常に有効なセキュリティ対策です。

DRMは「Digital Rights Management」の略で、「デジタル著作権管理」と訳されます。こちらは、音楽、映画、電子書籍といったデジタルコンテンツの著作権保護を主な目的としています。

コンテンツ制作者や販売者が、作品の不正コピーや違法な再配布を防ぐために利用する技術です。特定のデバイスでしか再生できない、コピー回数に制限がある、といった制御はDRMによるものです。技術的にはDRMが先行し、その考え方をビジネス文書の保護に応用したものがIRMと捉えることができます。

IRMとDRMは、データを暗号化し利用ルールを埋め込む点で技術基盤は似ていますが、その目的と対象は明確に異なります。

| IRM (情報権利管理) | DRM (デジタル著作権管理) | |

|---|---|---|

| 目的 | 企業の情報資産(機密情報、個人情報)の保護 | デジタルコンテンツの著作権保護 |

| 対象 | Officeファイル, PDF, CAD等のビジネス文書 | 音楽, 映画, 電子書籍等のコンテンツ |

この記事では、企業のセキュリティ対策という観点から、主にIRMに焦点を当てて解説を進めます。

ファイアウォールやウイルス対策ソフトといった従来の対策だけでは、情報漏洩を完全に防ぐことは困難です。働き方の多様化に伴い、IRM/DRMのようなファイル自体を保護するアプローチが重要視されています。

かつての企業セキュリティは、社内と社外の境界にファイアウォールを設置し、外部からの侵入を防ぐ「境界型防御」が主流でした。しかし、クラウドサービスの利用やテレワークの普及により、この「境界」は事実上なくなりました。重要なファイルが社外のデバイスにダウンロードされることも日常的です。一度権限のあるユーザーがファイルをダウンロードすれば、その後の管理はユーザー任せとなり、データ流出のリスクは一気に高まります。

テレワークの定着により、管理の行き届かない個人PC(BYOD)での業務や、安全性の低いWi-Fi環境からのアクセスなど、新たなセキュリティリスクが生まれています。また、便利なクラウドストレージも、設定ミスによる意図しないファイル共有や、退職者アカウントからの情報持ち出しといったインシデントの原因となり得ます。ファイルそのものにセキュリティを施すIRMの考え方が不可欠なのです。

情報漏洩の原因は、サイバー攻撃だけではありません。悪意のある従業員による「内部不正」や、うっかりミスといった「ヒューマンエラー」が大きな割合を占めています。

IRMは、ファイルごとに厳格な権限を設定することで、権限のない従業員はファイルを開くことすらできなくします。また、誰が・いつ・どのファイルに・何をしたかという監査ログを取得できるため、不正の追跡や抑止力としても絶大な効果を発揮します。

IRM/DRMソリューションを導入すると、具体的にどのようなファイル保護が実現できるのでしょうか。代表的な4つの機能を紹介します。

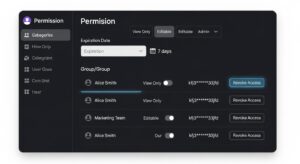

IRMの最も基本的な機能が、ユーザーやグループ単位での柔軟なアクセス権限管理です。「A部署は編集可能だが、B部署は閲覧のみ」「プロジェクト期間中のみアクセス許可」といった、きめ細やかな設定がファイル単位で行えます。

さらに、以下のような高度な制御も可能です。

これにより、プロジェクト終了後の不正アクセスや、時限性のある情報の不正利用を防ぎます。

情報漏洩はデジタルデータに限りません。重要情報が印刷され、紙で持ち出されるリスクも存在します。IRMの印刷制御(Print Control)機能を使えば、ファイルごとに印刷の許可・不許可を設定できます。

さらに、PC画面を画像としてコピーするスクリーンショット(画面キャプチャ)をブロックする機能も重要です。これにより、印刷と画面キャプチャという2つの主要な情報持ち出し経路を塞ぎ、データ保護レベルを格段に向上させます。

万が一、スマートフォンのカメラ撮影などで情報が漏洩した場合、漏洩元を特定するのは困難です。そこで有効なのが電子透かし(Watermarking)機能です。

ファイル閲覧・印刷時に、ユーザー名、日時、IPアドレスといった情報を文書の背景などに自動挿入します。これにより、流出した場合に誰のファイルから漏れたのかを追跡できます。また、自分の名前が入った文書を不正に扱おうとする心理的なハードルが上がるため、不正利用に対する強力な抑止力としても機能します。

IRMの特に強力な機能が、一度相手に渡したファイルでも、後から遠隔でアクセス権を無効化(失効)できることです。

例えば、見積書を送った後に内容の誤りが見つかった場合や、メールを誤送信してしまった場合に、管理サーバーから操作を行うことで、相手の手元にあるファイルの閲覧権限を即座に剥奪できます。ファイルが自分の手を離れた後もコントロールし続けられる点は、IRMがもたらす最大のメリットです。

自社にIRM/DRMを導入する際、どのような点に注意してソリューションを選べばよいのでしょうか。導入成功のための3つのポイントを解説します。

やみくもにソリューションを探す前に、まず自社のセキュリティ課題を明確にすることが重要です。

これらの課題を明確にすることで、自社に必要な機能が見え、ソリューション選定の軸が定まります。

市場には様々なIRM/DRMソリューションが存在します。自社の課題に合わせて比較検討しましょう。

IRM/DRMの導入はツールを入れるだけでは終わりません。スムーズな運用のために以下の点に注意が必要です。

本記事では、IRM/DRMの基本概念から必要性、具体的な機能、導入のポイントまでを網羅的に解説しました。

IRM/DRMは、ファイル自体を暗号化し利用権限を埋め込むことで、ファイルが組織の管理下を離れた後も継続的に情報を保護する、現代のビジネス環境に不可欠な情報漏洩対策です。テレワークやクラウド利用に伴うデータ流出リスクを大幅に低減させることができます。

情報漏洩は、企業の金銭的損失だけでなく、社会的信用を失う計り知れないダメージをもたらします。重要な情報資産を守る第一歩として、IRM/DRMソリューションの導入を具体的に検討してみてはいかがでしょうか。

Q. IRMとDLPの違いは?

A. IRMはファイル自体を暗号化して保護する「攻めの対策」です。一方、DLP (Data Loss Prevention) は、組織ネットワークの出口を監視し、機密情報の外部送信をブロックする「守りの対策」です。両者は補完関係にあり、組み合わせることでより強固な多層防御が実現できます。

Q. IRMを導入すれば、ウイルス対策ソフトは不要になりますか?

A. いいえ、不要にはなりません。IRMはファイルの不正利用や情報漏洩を防ぐ技術であり、マルウェア等のウイルスからPCを守るものではありません。ウイルス対策ソフトやファイアウォールなど、従来のセキュリティ対策と組み合わせて総合的にセキュリティを構築することが重要です。

Q. ファイルを受け取った相手も、専用のソフトウェアが必要ですか?

A. ソリューションによります。専用ビューアのインストールが必要な製品もありますが、最近のクラウド型ソリューションでは、特別なソフトなしでWebブラウザだけで安全に閲覧できるものも増えています。共有先の利便性も考慮してソリューションを選定することが重要です。

記載されている内容は2026年01月20日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...