フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月19日

1分でわかるこの記事の要約 デジタルフォレンジック調査では、インシデント発生時の迅速かつ正確な証拠保全が最も重要です。 メモリダンプは揮発性の高い「攻撃の瞬間」を捉えるため、最優先で取得すべき証拠です。 ディスクイメージ […]

目次

セキュリティインシデント発生時、多くの組織はまず被害の復旧を急ぎます。もちろん復旧は重要ですが、その前に必ず行わなければならないのが証拠保全です。

なぜなら、デジタルな証拠は非常に脆弱で、時間経過や不用意な操作によって簡単に失われたり、改変されたりしてしまうからです。サイバー攻撃の調査、すなわちデジタルフォレンジックは、この保全された証拠を解析することから始まります。

正確な証拠がなければ、インシデントの根本原因を特定できません。

これらの事実を明らかにできなければ、有効な対策を講じることは不可能です。結果として、同様の攻撃を再び受けてしまうリスクが残ります。また、攻撃者の攻撃手法(TTP: Tactics, Techniques, and Procedures)や侵害の痕跡(IOC: Indicator of Compromise)を特定することは、自社だけでなく社会全体のセキュリティレベル向上にも貢献します。

さらに、内部犯行や外部の攻撃者に対して法的な措置を検討する際には、保全されたデータが客観的かつ改ざんされていない「法的証拠」として極めて重要になります。このように、証拠保全はインシデントレスポンスのすべての活動の土台となる、最優先で実施すべきプロセスなのです。

デジタルフォレンジックで扱うデータは、その性質から「揮発性データ」と「非揮発性データ」の2種類に大別されます。この違いを理解することが、適切な証拠保全の第一歩です。

フォレンジック調査では「データの揮発性の順序(Order of Volatility)」という原則が非常に重要です。これは、失われやすいデータから順番に保全するという考え方です。つまり、最も揮発性の高いメモリダンプを最優先で取得し、その後にディスクイメージを保全するのが基本となります。

メモリダンプとは、特定の時点におけるコンピュータの物理メモリ(RAM)の内容を、そのままファイルとして保存(ダンプ)したものです。「コンピュータの脳の一瞬を切り取った写真」のようなもので、その瞬間にコンピュータが何をしていたかを知るための極めて重要な情報源となります。

メモリダンプが重視される最大の理由は、ディスク上には痕跡を残さない攻撃を可視化できる点にあります。前述のファイルレスマルウェアはメモリダンプを解析することで、その存在を明らかにできる可能性があります。また、ランサムウェアにファイルを暗号化された場合でも、メモリ上に暗号化キーが残っていれば、ファイルを復号できる可能性もゼロではありません。メモリダンプは一瞬で消え去る攻撃の痕跡を捉えるための、唯一無二の手段と言えます。

メモリダンプを専門的なツールで解析すると、侵害調査の重要なピースとなる以下のような情報が得られます。

メモリダンプ取得のタイミングは、「インシデントを覚知し、不正アクセスが疑われた直後、かつシステムをシャットダウンする前」です。これが絶対的な原則です。一度でもシャットダウンや再起動を行うと、メモリ上の揮発性データはすべて失われ、二度と取得できなくなります。

EDRによる不審な通信の検知、ユーザーからの「PCの動作がおかしい」という報告、ログ上の不審なログイン試行などが、取得を判断するトリガーです。慌てて電源を切ったり、ネットワークから切断したりする前に、まずメモリダンプの取得を検討しましょう。

ただし、取得作業はシステムに多少の負荷をかけるため、稼働中の本番サーバーではサービスの可用性との兼ね合いも必要です。しかし、インシデントの全容解明と再発防止の観点から、その価値は非常に高いと言えます。

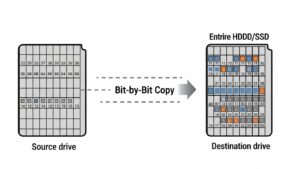

ディスクイメージとは、HDDやSSDといったストレージの全領域を、セクタ単位でビットレベルで完全に複製したものです。単なるファイルコピーとは異なり、「ディスクのクローン」に近いですが、より網羅的なデータを保全します。

通常のファイルコピーではOSから認識されているファイルしかコピーされません。しかし、ディスクイメージは、削除されたファイルの断片が残る「未割り当て領域」や、パーティション情報など、ディスク上のすべてのデータをそのままの形で保全します。

この「完全な複製」である点がフォレンジック調査では極めて重要です。攻撃者は痕跡を消すためにファイルを削除しますが、ディスクイメージを取得することで、隠された証拠を後から復元・解析できる可能性が生まれます。また、調査は必ずこのディスクイメージに対して行い、オリジナルディスクは一切変更を加えない状態で保管します。これにより、証拠の完全性を担保できるのです。

ディスクイメージを解析することで、攻撃の痕跡や被害の実態に関する膨大な情報が得られます。メモリダンプが「攻撃の瞬間」を捉えるのに対し、ディスクイメージは「攻撃が行われた舞台」そのものを調べることに相当します。

ディスクイメージを取得する最適なタイミングは、「メモリダンプの取得後、かつ本格的な調査を開始する前」です。データの揮発性の順序に従い、まずメモリダンプを確保し、次にシステムをネットワークから隔離した上で、速やかにディスクイメージの取得作業に移ります。

オリジナルディスク上で直接調査を行うことは、証拠を汚染する可能性があるため、フォレンジックにおける最大の禁忌です。調査ツールを起動しただけでもファイルの最終アクセス時刻が更新されてしまいます。必ず保全したディスクイメージを解析用の環境にコピーして調査を行いましょう。

マルウェア感染が疑われるPCで、原因を特定しようとアンチウイルスソフトをインストール・スキャンしてしまうのは典型的な失敗例です。インストール行為自体がディスクに新しいデータを書き込み、削除済みファイルの痕跡を完全に上書きしてしまう可能性があります。安易な再起動も同様です。

対策: 専門家は、ディスクへの書き込みを物理的にブロックする「ライトブロッカー」という専用機器を使用します。また、調査は必ずオリジナルディスクではなく、取得したイメージに対して行うという鉄則を守ることが基本です。

調査対象PCのシステム時刻が狂っていたり、タイムゾーン設定が異なっていたりすると、インシデントのタイムラインを正確に再構築できません。ログの「10:00」という時刻がUTCなのかJSTなのかで9時間の差が生まれ、攻撃の順序を見誤る原因となります。

対策: 証拠保全を開始する際に正確な現在時刻を記録します。調査の初期段階で対象システムのタイムゾーン設定を確認し、すべてのタイムスタンプを一つの基準時間(通常はUTC)に正規化して解析を進めます。

手順の誤りや不適切なツールの使用により、データが部分的にしか取得できない、あるいは破損する失敗が起こり得ます。例えば、稼働中のシステムからディスクイメージを取得しようとすると、OSがロックしているファイルにアクセスできず不完全になることがあります。

対策: 信頼性と実績のあるフォレンジック専用ツールを活用します。また、データの完全性を証明するため、取得元と取得先の「ハッシュ値」を計算・比較します。ハッシュ値が一致すれば、データが1ビットも改変なく完全に複製されたことを数学的に証明できます。

調査結果を訴訟などで利用する場合、証拠の収集から保管、解析に至るまでの一連の管理記録「Chain of Custody(証拠の連鎖)」が不可欠です。この記録が不十分だと、証拠の改ざん可能性を否定できず、法的証拠として認められないリスクがあります。

対策: 「誰が」「いつ」「どこで」「どの機器から」「どのツールで」「どのような手順で」データを取得・保管したのかを詳細に記録します。法的措置を視野に入れる場合は、初期段階から専門家へ依頼することが賢明です。

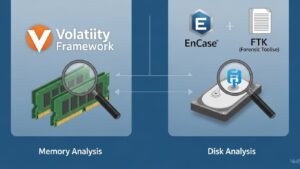

保全したメモリダンプとディスクイメージは、専門的なツールと知識を用いて解析します。

フォレンジック調査の最終ゴールは、「IOC(侵害指標)」と「TTP(戦術・技術・手順)」を特定し、実効性のある再発防止策を提言することです。

専門家への相談を強く推奨するケース

信頼できる専門家を選ぶためのチェックリスト

インシデント対応において、その後の調査・対策・復旧のすべての礎となるのが、正確な証拠保全です。攻撃の「瞬間」を捉えるメモリダンプと、攻撃の「舞台」を保存するディスクイメージは、フォレンジック調査の二大証拠です。

揮発性の高いメモリデータを最優先で取得し、その後システムの状態をディスクイメージとして完全に複製するという原則を徹底することが、調査の成否を分けます。

万が一の事態に備え、自社のインシデントレスポンス計画の中に、誰が、いつ、どのように証拠保全を行うのかを明確に定義しておくことが不可欠です。そして、自社での対応に少しでも不安を感じた場合は、躊躇なく外部の専門家へ相談することが、被害を最小限に食い止める最善手となるでしょう。

A1: メモリダンプ取得には「FTK Imager Lite」「Belkasoft RAM Capturer」「DumpIt」などが、ディスクイメージ取得にはLinuxの「dd」コマンドや「FTK Imager」「EnCase Forensic Imager」などが一般的に利用されます。ただし、ツールの使用方法を誤ると証拠を汚染するリスクがあるため、十分な知識が必要です。

A2: 対象データのサイズに大きく依存します。メモリダンプは、32GBのメモリであれば数分から数十分程度です。一方、ディスクイメージは、1TBのHDDをUSB3.0経由で取得する場合、数時間以上かかることも珍しくありません。調査計画では、この保全時間を考慮する必要があります。

A3: はい、可能です。ただし、AWS、Azure、GCPといったクラウド事業者が提供する機能を利用する、オンプレミスとは異なるアプローチが必要です。仮想マシンのスナップショット機能でディスクイメージを取得したり、各種操作ログ(AWS CloudTrailなど)を解析したりします。クラウド特有の知識が求められる専門性の高い領域です。

記載されている内容は2026年01月19日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...