フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月16日

1分でわかるこの記事の要約 ゼロトラスト環境では、デバイスの状態を評価する「端末健全性(Device Posture)」がセキュリティの中核を担う。 Posture Checkにより、OSバージョンやセキュリティソフト稼 […]

目次

テレワークやクラウド利用が当たり前になった現代、従来の「社内は安全、社外は危険」という境界防御モデルは限界を迎えています。自宅や外出先など、あらゆる場所から会社の機密情報へアクセスする機会が増え、「信頼できない端末からのアクセスをどう防ぐか?」という課題は、多くの情報システム担当者にとって喫緊のものです。

この課題を解決する核心的なアプローチが、ゼロトラストの原則に基づいた「端末健全性(Device Posture)」の評価と、それに応じた動的な「アクセス制御」です。本記事では、ゼロトラスト導入前に理解しておくべきPosture Checkの設計思想から、具体的なポリシー条件、そして現実的な運用に欠かせない例外ルールの考え方まで、網羅的に解説します。

ゼロトラストセキュリティへの移行を考える上で、Device Posture(デバイスポスチャー)という概念の理解は不可欠です。これは、アクセスを要求してきたデバイスが、組織の定めたセキュリティ基準を満たしているか、その「健全な状態」を評価することを指します。

従来のセキュリティ対策は、ファイアウォールで社内ネットワークと外部の境界を固める「境界防御」が主流でした。しかし、クラウドサービスの利用拡大やテレワークの普及により、この境界は曖昧になっています。一度社内ネットワークに侵入を許せば、内部では比較的自由に活動できてしまう脆弱性も大きな問題でした。

こうした背景から生まれたのが、「決して信頼せず、常に検証する(Never Trust, Always Verify)」を原則とするゼロトラストの考え方です。ゼロトラストアーキテクチャでは、アクセス元が社内外どこであろうと区別なく、すべてのアクセス要求を信頼できないものとして扱います。そして、リソースへのアクセスを許可する前に、ユーザー認証だけでなく、使用デバイスの状態も厳格に検証するのです。

ゼロトラストの原則を実現する上で、Device Postureの評価、すなわち「Posture Check」は中核的な役割を担います。ユーザーIDとパスワードによる認証だけでは、マルウェアに感染した脆弱なPCからのアクセスを防ぐことはできません。正規アカウントが乗っ取られ、対策不十分な端末から機密情報へアクセスされるリスクが残ります。

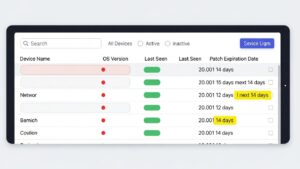

Device Postureは、アクセス元のデバイスが「本当に信頼できる状態か」を多角的に評価します。OSのバージョン、セキュリティパッチの適用状況、ウイルス対策ソフトの稼働状態などをチェックし、組織が定めたセキュリティポリシー(コンプライアンス)に準拠している場合にのみ、リソースへのアクセスを認可します。これにより、脆弱なエンドポイントからの不正アクセスや情報漏えいのリスクを大幅に低減できるのです。

Posture Checkは、ゼロトラストにおける認証・認可のプロセスに組み込まれます。

この一連の仕組みが、動的で継続的なアクセス制御を実現します。

効果的なPosture Checkを導入するには、技術設定の前に、自社のセキュリティ方針を明確にする「設計思想」を固めることが重要です。ここでは、導入前に検討すべき3つの基本方針と、段階的な導入計画を解説します。

定義すべき健全な状態の要件

これらの要件を全デバイスに一律で適用するか、扱う情報の機密度に応じてレベル分けするかも検討が必要です。

Posture Check結果のアクション定義

このような多段階の制御ポリシーにより、セキュリティと生産性の両立が可能になります。

厳格すぎるポリシーは、ユーザーの利便性を損ない、業務効率を低下させる可能性があります。設計段階で重要なのは、セキュリティと利便性のバランスです。

Posture Checkに失敗した際に、なぜアクセスできないのか、どうすれば解決できるのかをユーザーに分かりやすく通知する仕組みは必須です。セルフサービスで問題を解決できるポータルを用意したり、パッチ適用の猶予期間を設けたりするなど、ユーザーをサポートする運用を組み込みましょう。

いきなり全社的に厳格なPosture Checkを導入すると、予期せぬトラブルで業務に大きな影響を与えるリスクがあります。まずは、情報システム部門などITリテラシーの高い部署を対象に、監視モード(ログ取得のみでブロックはしない)で導入を開始するのが賢明です。

スモールスタートで得られたログを分析し、ポリシーが現実的かを評価・微調整します。ユーザーへの通知方法やサポート体制を確立した上で、対象部署を段階的に拡大していくアプローチが成功の鍵となります。

ここでは、多くの企業で採用されている、実践的なPosture Checkのポリシー条件を5つの項目に分けて解説します。これらをベースに、自社の要件に合わせてカスタマイズしてください。

どれだけ綿密にポリシーを設計しても、すべての状況には対応できません。ビジネスを円滑に進めるためには、正当な理由を持つ例外を許容する「例外ルール」の設計と運用が不可欠です。

例えば、工場の生産ラインを制御する古いOSのPCや、協力会社が一時的に私物PC(BYOD)で作業するケースなど、一律にアクセスを拒否するとビジネスが停滞してしまいます。

例外ルールは、こうした正当な理由がある場合に、リスクを評価した上で、期間限定または機能制限付きでアクセスを許可する仕組みです。重要なのは、明確なプロセスと管理体制のもとで運用することです。

例外ルールを場当たり的に運用すると、セキュリティホールになります。必ず「申請者」「承認者」「適用期間」「理由」「代替策」を明確にするワークフローを構築しましょう。

また、一度許可した例外が恒久化しないよう、四半期に一度など定期的な棚卸し(レビュー)を行い、ポリシーの形骸化を防ぎます。

Device Postureに基づくアクセス制御は、複数のソリューションを連携させたアーキテクチャとして実現されます。代表的な実現方法を3つ紹介します。

SASE(Secure Access Service Edge)やSSE(Security Service Edge)は、ネットワークとセキュリティ機能をクラウドで統合提供するソリューションです。ZscalerやPalo Alto Networksなどの主要プラットフォームは、標準でPosture Check機能を備えています。デバイスに専用エージェントを導入し、場所を問わず一貫したポリシーを適用できるのが最大の利点です。

OktaやMicrosoft Entra IDなどのIDaaSも、デバイスの信頼性を認証要素に組み込む機能(デバイス認証、Device Trust)を提供しています。エンドポイント管理ツール(UEM/MDM)と連携し、「信頼できるユーザー」が「信頼できるデバイス」からアクセスした場合にのみサインオンを許可するなど、高度な制御が可能です。

UEM(Unified Endpoint Management)やMDM(Mobile Device Management)、EDR製品が収集した詳細なデバイス情報を、API経由でSASEやIDaaSに提供することで、より精度の高いPosture Checkが実現します。既存の資産管理・セキュリティ監視の仕組みを有効活用できる点がメリットです。

本記事では、ゼロトラストセキュリティの要である「端末健全性(Device Posture)」と「Posture Check」について、設計思想から具体的なポリシー設定、実運用に不可欠な例外ルールまでを解説しました。

境界防御モデルが機能しなくなった今、ゼロトラストの考え方は企業セキュリティの新たな標準です。その検証プロセスにおいて、「誰が(ユーザー認証)」だけでなく「何を使って(デバイスの健全性評価)」アクセスしているかを問うことが、セキュリティ強度を飛躍的に高めます。

成功の鍵は、自社のビジネスやリスク許容度に合わせた綿密なポリシー設計と、ユーザーの利便性を損なわない柔軟な運用体制を構築することです。この記事を参考に、まずは自社デバイスの現状把握とスモールスタートの検討から始めてみてはいかがでしょうか。

Q1: Posture Checkに失敗したユーザーにはどう通知すればよいですか?

A1: ユーザー体験を損なわない通知が重要です。アクセスブロック時に、専用エージェントやブラウザ画面に「アクセスが拒否されました。理由:ウイルス対策ソフトが無効です。有効化してください」といった具体的で分かりやすいメッセージを表示しましょう。自己解決のための社内ポータルへのリンクを併記するのも非常に効果的です。Q2: すべての端末に同じポリシーを適用すべきですか?

A2: いいえ、必ずしもその必要はありません。むしろ、役割やデバイスの種類に応じてポリシーを分けるのが現実的です。例えば、機密情報を扱う経理部門のデバイスには厳格なポリシーを、BYOD端末にはアクセス先を限定した緩やかなポリシーを適用するなど、リスクベースでポリシーの強度を調整するアプローチが推奨されます。Q3: Posture Checkの導入にかかるコストや期間の目安は?

A3: 導入ソリューション(SASE, IDaaSなど)や対象デバイス数、ポリシーの複雑さで大きく異なります。一般的に、SASE/SSEのようなクラウドサービスはユーザー数に応じたサブスクリプション費用が主となります。期間は、パイロット導入から全社展開まで数ヶ月から半年以上かかるのが一般的です。事前の丁寧な要件定義と計画策定が、コストと期間を最適化する鍵となります。記載されている内容は2026年01月16日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...