フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月16日

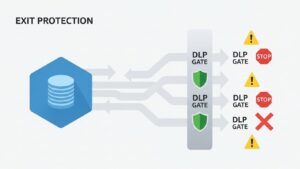

1分でわかるこの記事の要約 DLPは、企業の情報資産が外部へ漏えいすることを防ぐ「出口対策」のセキュリティソリューションです。 テレワーク普及、クラウド利用拡大、内部不正、法規制強化といった背景から、DLPの必要性が高ま […]

目次

まず、DLPがどのようなもので、なぜ現代のビジネスシーンで不可欠とされているのか、その基本から見ていきましょう。

DLPは「Data Loss Prevention」の略で、日本語では「データ損失防止」と訳されます。その主な目的は、企業が保有する機密情報や個人情報といった重要な情報資産が、意図的か過失かを問わず、外部に漏えいすることを防ぐことにあります。

従来のファイアウォールやアンチウイルスソフトが、外部からの脅威の侵入を防ぐ「入口対策」であるのに対し、DLPは内部からデータが不正に持ち出されるのを防ぐ「出口対策」に重点を置いています。具体的には、「どこに、どのような重要データが存在するのか」を正確に把握(可視化)し、「誰が、どのようにそのデータを取り扱っているのか」を常に監視します。そして、予め定められたセキュリティポリシーに違反する操作を検出し、アラートを発したり、操作そのものをブロック(制御)したりすることで、データ損失を未然に防ぎます。

近年、DLPの重要性が叫ばれる背景には、主に以下の4つの要因が挙げられます。

DLPは、どのような技術を用いて重要データを検出し、保護しているのでしょうか。その中核をなす検知技術と、それを補完する技術について解説します。

DLPソリューションがデータの内容を識別し、ポリシー違反を判断するためには、主に以下の3つの検知技術が用いられます。

上記の検知技術に加え、DLPは以下のような技術と連携することで、さらに強固なデータ保護を実現します。

DLPは、企業のあらゆる場所に存在するデータを保護するため、その状態や経路に応じて監視・制御を行います。

DLPが保護するデータは、その状態によって大きく3つに分類されます。優れたDLPソリューションは、これらすべての状態のデータを包括的に監視します。

DLPは、上記の状態にあるデータを監視し、以下のような具体的な制御機能によって情報漏えいを防ぎます。

DLPソリューションは、その監視対象や設置場所によって、主に3つの形態に分けられます。自社の環境や保護したい対象に応じて最適な形態を選択することが重要です。

DLPを検討する際、CASBやIRM/DRMといった他のセキュリティソリューションとの違いが分かりにくいという声をよく聞きます。それぞれの役割と関係性を比較表で整理しましょう。

| ソリューション | 主な目的 | 焦点 |

|---|---|---|

| DLP | データの不正な持ち出し防止 | データの内容とフロー(出口対策) |

| CASB | クラウドサービスの安全な利用 | クラウドの可視化・制御 |

| IRM/DRM | データファイルそのものの保護 | ファイルの暗号化と権限管理 |

DLPがデータの「内容」に着目し、不正な「持ち出し」を防ぐのに対し、CASBは「クラウドサービスの安全な利用」に焦点を当てます。多くのCASB製品はクラウドDLP機能を内包しており、相互に補完しあう関係です。

DLPがデータの「流れ(フロー)」を制御して不正行為を防ぐのに対し、IRM/DRMはデータファイル「そのもの」を暗号化で保護します。両者を組み合わせることで、DLPで出口を塞ぎ、万が一すり抜けてもIRM/DRMで中身を守るという、非常に強固な多層防御が実現します。

自社に最適なDLPソリューションを導入するためには、どのような点に注意すればよいのでしょうか。選定時に確認すべき5つの重要なポイントを紹介します。

本記事では、DLP(データ損失防止)の基本から仕組み、具体的な機能、そして導入・選定のポイントまでを網羅的に解説しました。 DLPは、巧妙化・多様化する情報漏えいのリスクから企業の重要な情報資産を守るための、現代における不可欠なセキュリティソリューションです。データの可視化、監視、制御を通じて、内部不正やヒューマンエラーによるデータ損失を効果的に防ぎます。

DLP導入を成功させる鍵は、まず自社の守るべき情報とリスクを正確に把握し、自社の環境に最適な製品を選定することです。情報漏えいは、企業の信頼を根底から揺るがしかねない重大なインシデントです。この記事を参考に、ぜひ自社のデータ保護体制を見直し、DLPソリューションの導入という次の一歩を踏出してください。

記載されている内容は2026年01月14日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...