フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月16日

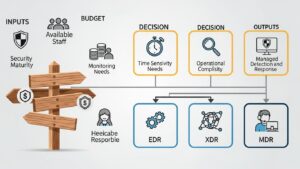

1分でわかるこの記事の要約 ✓ EDRはエンドポイントに特化した脅威検知・対応ソリューションで、侵入後の対策に強みがある。 ✓ XDRはEDRを拡張し、ネットワークやクラウドを含むIT環境全体を横断的に監視・分析する進化 […]

目次

EDR(Endpoint Detection and Response)は、日本語で「エンドポイントでの検知と対応」を意味します。従来の対策が脅威の侵入を防ぐ「境界防御」を目的としていたのに対し、EDRは「侵入されること」を前提とし、侵入後の脅威を迅速に検知・対応することに特化したソリューションです。

EDRの主な役割は、PCやサーバー、スマートフォンといった「エンドポイント」のセキュリティを強化することです。そのために、エンドポイント上のあらゆる操作ログや通信データ(テレメトリ)を継続的に収集・監視します。

収集されたデータは、EDRサーバーやクラウド上でリアルタイムに分析されます。AIや機械学習を用いて、マルウェア感染や不正アクセスに繋がる不審な振る舞い(IOB: Indicator of Behavior)を検知。攻撃の痕跡(IOC: Indicator of Compromise)が見つかった場合は、セキュリティ管理者に即座にアラートを通知します。

インシデント発生時には、管理者はEDRを通じて、攻撃の根本原因や影響範囲を迅速に特定できます。さらに、遠隔から感染端末のネットワーク隔離(封じ込め)や、不正なプロセスの停止といった対応(是正)も可能です。

EDRの最大の強みは、エンドポイント内部で起きる脅威の可視化と迅速な対応です。ディスクにファイルを残さないファイルレスマルウェアや、正規ツールを悪用する高度な攻撃も、一連の振る舞いを追跡して検知できます。特に、事業継続に深刻な影響を与えるランサムウェア対策において、その効果は絶大です。

一方で、EDRの監視対象はあくまでエンドポイントに限られます。ネットワーク機器への攻撃やクラウド上の不正活動など、エンドポイント以外の領域で発生する脅威は直接検知できません。また、EDRのアラートは膨大になることがあり、適切に対応するためには高度なセキュリティ知識を持つ人材が必要不可欠という課題もあります。

XDR(Extended Detection and Response)は、EDRのコンセプトをさらに拡張した、より包括的な脅威検知・対応のソリューションです。EDRがエンドポイントに特化しているのに対し、XDRは組織のIT環境全体を俯瞰して脅威を捉えます。

XDRの「X」は「Extended(拡張された)」を意味し、検知・対応の範囲をエンドポイント以外にも広げている点が最大の特徴です。具体的には、エンドポイント(EDR)、ネットワーク(NDR)、クラウド、メール、ID管理システムなど、複数のセキュリティレイヤーからデータを収集します。

そしてXDRは、これらの多様なデータを横断的に相関分析します。これにより、単一のレイヤーだけでは見えなかった巧妙なサイバー攻撃の全体像(キルチェーン)を可視化できます。

| 項目 | EDR (Endpoint Detection and Response) | XDR (Extended Detection and Response) |

|---|---|---|

| 監視対象 | エンドポイント(PC、サーバーなど) | エンドポイント、ネットワーク、クラウド、メール、ID基盤など複数領域 |

| データソース | エンドポイントの操作ログ | 複数のセキュリティ製品から収集したログ |

| 分析手法 | エンドポイント内の脅威分析 | IT環境全体を横断した相関分析 |

| 脅威の可視化 | 攻撃の侵入経路や影響範囲(エンドポイント内) | サイバー攻撃の全体像(キルチェーン) |

| 運用負荷 | アラート分析に専門知識が必要(負荷が高い傾向) | 高度な分析でアラートが整理され、運用負荷が軽減される傾向 |

XDR導入の3つのメリット

XDRを導入する最大のメリットは、検知精度の向上と対応の迅速化です。

EDRやXDRの周辺には、NDR、SIEM、MDRといった類似のソリューションが存在します。それぞれの違いを理解し、自社に最適な体制を構築しましょう。

NDRは、ネットワークトラフィックを専門に監視・分析するソリューションです。ネットワークの通信をすべて監視することで、EDRエージェントを導入できないIoT機器やサーバーへの攻撃も検知できる点が強みです。XDRは、このNDRの機能を取り込み、ネットワークとエンドポイントの脅威を連携させて分析します。

SIEMは、組織内の様々なIT機器からログを収集し、一元的に管理・分析するプラットフォームです。XDRと目的は似ていますが、SIEMは本来、ログの長期保管やコンプライアンス対応といった、より広範な目的で利用されます。脅威検知に特化しているわけではなく、効果的な検知ルール作成やチューニングには高度な専門知識が必要です。一方、XDRは脅威検知と対応に最適化された分析機能とワークフローを標準で備えている点が大きな違いです。

MDRは、EDRやXDRといったセキュリティ製品の運用を専門家チームが代行するマネージドサービスです。製品を導入するだけでは、24時間375日の監視や高度な脅威分析は困難です。MDRサービスを利用すれば、セキュリティ人材が不足していても、専門家の知見を活用して高度な監視・対応体制を構築できます。

EDR/XDRを効果的に活用するには、その背景にある「脅威ハンティング」や「インシデント対応フロー」の理解が重要です。

脅威ハンティングとは、アラートを待つのではなく、環境内に潜伏している未知の脅威を能動的に探し出すプロアクティブな活動です。EDR/XDRが収集した膨大なデータから、「攻撃者はどう行動するか」という仮説に基づき分析を行い、隠れた脅威を発見します。この活動では、攻撃者の戦術・技術・手順(TTP)を体系化したフレームワーク「MITRE ATT&CK」が広く活用されます。

万が一インシデントが発生した場合、以下のフローで迅速かつ的確な対応を進めることが被害を最小限に抑える鍵となります。

このプロセス、特に原因調査ではデジタルフォレンジックが重要な役割を果たします。また、不審なファイルをサンドボックス(仮想環境)で実行させ、その振る舞いを分析することも有効です。

EDR、XDR、MDRの中から自社に最適なものを選ぶには、「セキュリティ体制」「予算」「運用人材の有無」の3点を考慮することが重要です。

EDR/XDRやMDRを導入しても、日々の定型的な対応作業が負担になることがあります。この課題を解決するのがSOARです。

SOARは、セキュリティ運用のオーケストレーション(連携)、自動化、対応を支援するプラットフォームです。事前にインシデント対応の手順(プレイブック)を定義しておくことで、脅威検知後の情報収集や初期対応といったタスクを自動実行できます。

例えば、EDRがマルウェアを検知した際、SOARが自動的に脅威情報を照会し、危険度が高ければ即座に端末をネットワークから隔離し、担当者に通知するといった連携が可能です。これにより、担当者は単純作業から解放され、脅威ハンティングなど、より高度な業務に集中でき、対応速度と精度が飛躍的に向上します。

本記事では、EDRとXDRの違いを中心に、次世代の脅威検知・対応ソリューションについて解説しました。

サイバー攻撃は絶えず進化しています。自社の事業環境、リスク、運用リソースを正しく評価し、最適なソリューションを選択・組み合わせることが、ビジネスを守る上で不可欠です。「導入して終わり」ではなく、継続的な監視と改善を続ける体制を構築しましょう。

A1: アンチウイルス(EPP)は、既知の脅威が侵入するのを防ぐ「予防」が目的です。一方、EDRは侵入を前提とし、侵入後の不審な振る舞いを検知して対応する「事後対応」に重点を置いています。両者は互いに補完しあう関係であり、併用が理想的です。

A2: 費用は監視対象のエンドポイント数や製品、サービス内容によって大きく変動します。一般的に1エンドポイントあたり月額数百円から数千円が目安ですが、詳細は各ベンダーや販売代理店への見積もり依頼をお勧めします。

A3: 必要性は高まっています。サイバー攻撃はサプライチェーンを構成する中小企業も標的にしており、特にランサムウェア被害は事業継続に致命的な影響を与えます。専門人材がいない場合は、比較的安価なEDR製品やMDRサービスを活用することで、コストを抑えながらセキュリティレベルを大幅に向上させることが可能です。

記載されている内容は2026年01月14日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...