フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2026年01月16日

1分でわかるこの記事の要約 ✔ MDM/UEMは、リモートワークやBYODにおける多種多様なデバイス管理を統合するソリューションです。 ✔ 企業はセキュリティ強化、IT管理負荷軽減、情報漏洩リスク低減といった課題を解決で […]

目次

現代のビジネス環境において、なぜ「端末管理」が不可欠なのでしょうか。その答えは、働き方の多様化とセキュリティの脅威が複雑に絡み合う現代のIT環境にあります。

なぜ今、端末管理が必要なのか?

端末管理が解決する企業の課題

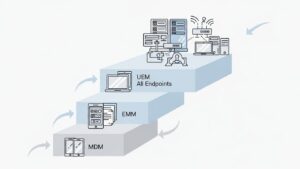

端末管理を調べると、MDM、EMM、UEM、RMMといった類似用語を目にします。これらは時代と共に進化した概念であり、違いを理解することが最適なソリューション選びの第一歩です。

MDMは「モバイルデバイス管理」の略で、ソリューションの最初の形態です。主にスマートフォンやタブレットを対象とし、デバイス自体を管理・制御することに主眼を置いています。リモートロックや遠隔ワイプ、パスコードポリシーの強制、カメラなどの機能制限といった基本的なセキュリティ機能を提供します。

EMMは「エンタープライズモビリティ管理」の略です。モバイル活用が深まる中で、デバイス本体の管理だけでは不十分となり登場しました。EMMはMDMの機能に加え、アプリを管理するMAM(Mobile Application Management)と、コンテンツを管理するMCM(Mobile Content Management)の概念を統合したものです。これにより、特にBYOD環境で個人のデータ領域に干渉せず、業務データとアプリだけを安全に保護・管理できます。

UEMは「統合エンドポイント管理」を意味し、現在の端末管理における主流の考え方です。EMMの管理対象をさらに拡大し、モバイルデバイスだけでなく、WindowsやmacOSといったPC、さらにはIoTデバイスまで、企業が利用するあらゆる「エンドポイント」を一元的に管理します。単一のコンソールから一貫したポリシーを適用できるため、IT管理者の運用を大幅に簡素化します。この統合的アプローチは、アクセスを信頼せず検証する「ゼロトラスト」セキュリティを実現するための重要な基盤となります。

RMMは、UEMと似ていますが、より広いITインフラ全体を遠隔で監視・管理する概念です。エンドポイントだけでなく、サーバーやネットワーク機器なども含みます。UEMが「ユーザーが利用する端末」の管理に特化しているのに対し、RMMは「ITシステム全体の健全性の維持」を主目的とする点が異なります。主にMSP(マネージドサービスプロバイダー)などが利用します。

以下の表でMDM、EMM、UEMの進化と関係性を比較します。

| 概念 | 主な管理対象 | 主な目的 |

|---|---|---|

| MDM | スマートフォン、タブレット | デバイス本体の基本的な制御・セキュリティ確保 |

| EMM | スマートフォン、タブレット | デバイス+アプリ+コンテンツの包括的な管理 (BYOD対応) |

| UEM | PC、スマホ、タブレット、IoTなど全エンドポイント | あらゆる端末の統合管理とセキュリティポリシーの統一 |

UEM/MDMツールは、端末管理を効率化し、セキュリティを向上させる多彩な機能を備えています。

従来、IT管理者はPCやスマホを従業員に渡す前に、手作業でOS設定やアプリのインストールといった「キッティング」を行う必要がありました。UEM/MDMツールは、このプロビジョニング作業を自動化します。特に「ゼロタッチキッティング」を使えば、デバイスを箱から出して電源を入れるだけで自動的に設定が完了します。Apple Business Manager (ABM) のADEなどを活用することで、IT管理者の業務効率は劇的に向上します。

「構成プロファイル」とは、Wi-Fi/VPN接続設定、パスコード条件、機能制限といった設定情報をまとめたファイルです。管理者はこのプロファイルを管理コンソールから全デバイスに一括で配布・適用できます。これにより、全社で統一されたセキュリティポリシーを強制し、企業のコンプライアンス準拠を強力にサポートします。

端末管理の核となるセキュリティ機能です。紛失・盗難時にはリモートロックやリモートワイプで情報漏洩を防ぎます。さらに高度な機能として、デバイスのOSが最新か、ウイルス対策ソフトが有効かなどを評価する「端末健全性(Device Posture)」チェックがあります。企業の基準を満たさない端末の社内ネットワークへのアクセスを自動的にブロックし、ゼロトラストに基づいたセキュリティを実現します。

業務アプリを指定したデバイスに自動でインストール(ソフトウェア配布)できます。また、OSやソフトウェアの脆弱性を放置するとサイバー攻撃の標的になります。UEM/MDMツールは、脆弱性を修正する更新プログラム(パッチ)を自動適用する「パッチ管理」機能を備え、エンドポイントを常に安全な状態に保ちます。

組織内の全デバイスの機種名、OSバージョン、インストール済みソフトなどの情報を自動収集し、一元管理する機能です。このIT資産管理(インベントリ管理)情報により、ソフトウェアライセンスの最適化やハードウェアの更新計画が容易になります。CMDB(構成管理データベース)と連携すれば、より高度なITガバナンスも実現可能です。

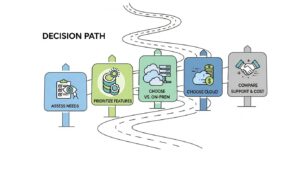

数多く存在するUEM/MDMツールから自社に最適なものを選ぶには、以下のステップで検討することが重要です。

まず、自社の現状を把握します。管理したいデバイスの種類(Windows, Mac, iOS, Androidなど)は何か?リモートワークやBYODの導入状況は?IT管理者がキッティングやパッチ適用で抱えている課題は何か?これらをリストアップし、ツールに求める機能要件を明確にします。

洗い出した課題に基づき、機能の優先順位をつけます。情報漏洩対策が最優先なら、セキュリティ機能が重要です。IT管理者の業務効率化が目的なら、ゼロタッチキッティングやパッチ管理の自動化が必須でしょう。「絶対に必要(Must)」と「あると望ましい(Want)」を整理することが、適切なツール選定とコスト最適化に繋がります。

ツールには、サービス提供者のサーバーを利用する「クラウド型」と、自社サーバーを構築する「オンプレミス型」があります。現在では、初期コストを抑えられ、導入も迅速なクラウド型が主流です。特別な要件がなければ、多くの場合クラウド型が有力な選択肢となるでしょう。

ツールの機能だけでなく、提供元のサポート体制も重要です。導入支援や運用後のトラブル対応など、日本語で手厚いサポートを受けられるか確認しましょう。コスト体系も、デバイス数課金やユーザー数課金など様々です。複数のツールで見積もりを取得し、機能・コスト・サポートのバランスを総合的に比較検討しましょう。

優れたツールを導入するだけでは成功しません。導入前から運用後まで、重要なポイントを押さえる必要があります。

ツール導入と並行し、端末利用に関する社内ルールを策定し、従業員に周知徹底します。特にBYODでは、対象デバイスの条件や費用負担などを明確に定める必要があります。また、従業員のプライバシーへの懸念を払拭するため、「会社が何を管理するのか」「プライベートな情報にはアクセスしないこと」などを丁寧に説明し、理解を得ることが円滑な導入の鍵です。

端末管理は「導入して終わり」ではありません。ポリシーが遵守されているか、未登録デバイスが接続されていないかなどを継続的にモニタリングします。ビジネス環境の変化や新たな脅威に合わせ、セキュリティポリシーを定期的に見直しましょう。また、フィッシング詐欺に関する注意喚起など、継続的なセキュリティ教育を実施し、組織全体のセキュリティ意識を高めることが真のセキュリティ強化に繋がります。

Q1: MDM/UEMを導入すればセキュリティは万全ですか?

A1: 万全ではありません。MDM/UEMはエンドポイントセキュリティを大幅に向上させますが、それだけで全ての脅威は防げません。ゼロトラストの考えに基づき、ID管理やネットワークセキュリティなど多層的な防御を組み合わせることが重要です。従業員へのセキュリティ教育も不可欠です。

Q2: 中小企業でもUEMは必要ですか?

A2: 必要性は高いと言えます。企業の規模に関わらず、情報漏洩やサイバー攻撃のリスクは存在します。特にIT管理者が兼任の多い中小企業では、UEMによる管理の自動化・効率化は大きなメリットです。限られたリソースで効果的なセキュリティ対策を講じるためにも、導入価値は十分にあります。

Q3: 私物端末(BYOD)にMDMを導入するとプライベートな情報も見られますか?

A3: 見られないように設定可能です。近年のEMM/UEMツールは、デバイス内に仕事用の領域(コンテナ)とプライベート領域を分離する「コンテナ化」技術を備えています。IT管理者は仕事用の領域内のみを管理でき、個人の写真や連絡先などにはアクセスできません。このプライバシー保護の仕組みにより、従業員も安心してBYODに協力できます。

モバイルデバイス管理から始まった端末管理は、MDMからEMM、そしてPCや多様なデバイスまでを包括するUEMへと進化しました。現代の多様な働き方を支える上で、UEM/MDMによる統合的なエンドポイント管理は、もはや欠かせないITインフラの一部です。

適切なツールを導入することは、セキュリティ強化はもちろん、キッティングやパッチ管理といったIT管理者の定型業務を自動化し、大幅な業務効率化を実現します。これにより、IT部門はより戦略的で付加価値の高い業務に注力できるようになるでしょう。

成功の鍵は、自社の課題を明確にし、それに合った機能、サポート、コストのツールを慎重に選定することです。本記事が、貴社の端末管理体制を見直し、セキュアで効率的な次世代のIT環境を構築するための一助となれば幸いです。

記載されている内容は2026年01月14日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...