フォレンジックの成否は「時刻」で決まる:NTP時刻同期と改ざん防止ログ保存設計、SIEM活用まで徹底解説

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

更新日:2025年12月12日

1分でわかるこの記事の要約 セキュリティログ基盤とAI監視の連携は、巧妙化するサイバー攻撃や増大する運用負荷への重要な解決策です。 AI監視を既存SIEMに統合するパターンは、既存投資の活用や高度な脅威検知能力の強化に貢 […]

目次

デジタルトランスフォーメーション(DX)の加速に伴い、企業が扱うデータ量やシステムは爆発的に増加しています。クラウドやオンプレミスが混在する複雑な環境では、監視すべきログの量も膨大になり、従来のセキュリティ対策だけでは限界が見え始めています。

従来のログ監視、特にシグネチャベースの検知にはいくつかの大きな課題が存在します。

これら従来型の対策では、セキュリティインシデントへのレスポンスが後手に回りがちになり、被害の拡大を招くリスクを高めてしまいます。

こうした課題に対し、AI監視は大きな変革をもたらします。AI、特に機械学習を活用することで、膨大なログデータの中から、人間の目では見つけられないような微細な異常の兆候をリアルタイムで検知できます。

システムやユーザーの平常時の振る舞い(ベースライン)を学習し、そこから逸脱する挙動を「異常」として検知するため、未知の脅威や内部不正の早期発見に繋がります。

さらに、AIは検知したイベントの相関分析を自動で行い、個別のログからは見えなかった攻撃の全体像を可視化します。これにより、アラートのトリアージ(優先順位付け)が自動化され、セキュリティ担当者は本当に重要なインシデント対応に集中できるようになります。結果として、セキュリティ運用全体の効率化と自動化が促進され、インシデントレスポンスの迅速化と質の向上が実現するのです。

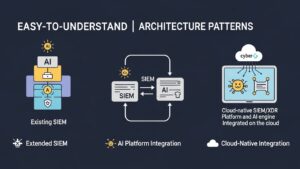

それでは、具体的に既存のセキュリティログ基盤とAI監視をどう連携させればよいのでしょうか。ここでは、企業の環境や目的、コストに応じて選択できる代表的な3つのセキュリティアーキテクチャパターンを紹介します。自社の状況に最も適したモデルを見つけるための参考にしてください。

これは、現在利用しているSIEM製品に、AIや機械学習の分析機能を持つモジュールやアプリケーションを追加(アドオン)するアプローチです。多くの主要なSIEM製品(Splunk、Elastic Stackなど)は、UBA(User and Entity Behavior Analytics)機能などをオプションとして提供しています。

このパターンのデータフローは比較的シンプルです。まず、これまで通り各種サーバやネットワーク機器、アプリケーションからログデータを収集し、既存のSIEMに集約します。SIEMはログの正規化や長期保管といった従来の役割を担い、その上で、追加したAI分析モジュールがSIEM内のデータを活用して異常検知やリスクスコアリングを行います。検知された脅威は、SIEMのダッシュボード上で可視化され、アラートとして通知されます。

メリット

デメリット・注意点

このアプローチは、ログの収集・保管は既存のSIEMで行い、高度な分析や脅威検知はAIに特化した専門のセキュリティプラットフォーム(XDRプラットフォームなど)に任せるという役割分担型の構成です。

データソースから収集されたログは、一度SIEMに集約されます。その後、SIEMからAPIやログフォワーダーを利用して、AI特化型プラットフォームへデータが連携されます。AIプラットフォーム側では、高度な相関分析や機械学習を用いた異常検知、脅威インテリジェンスとの突合が行われます。重大な脅威が検知された場合、その結果はSIEMやSOAR(Security Orchestration, Automation and Response)システムにフィードバックされ、インシデントレスポンスが開始されます。

メリット

デメリット・注意点

クラウドシフトを積極的に進めている企業に適したのが、このアプローチです。オンプレミスのSIEMから脱却し、Microsoft SentinelやSplunk CloudといったクラウドネイティブなSIEM/XDRプラットフォームにログを一元管理します。これらのプラットフォームは、AI/機械学習機能を標準で組み込んでいる場合が多く、ログの収集から分析、検知、レスポンスまでをシームレスに実行できます。

オンプレミスや各種クラウドサービスから、エージェントやデータコネクタを通じてログデータを直接クラウドSIEM/XDRプラットフォームに収集します。プラットフォーム上でデータは分析され、組み込まれたAIエンジンがリアルタイムで脅威を監視します。インシデント検知後は、同じプラットフォーム上のSOAR機能によって、レスポンスアクションを自動化することも可能です。

メリット

デメリット・注意点

紹介した3つのパターンから最適なものを選択するためには、技術的な側面だけでなく、自社のビジネスや組織の状況を総合的に判断する必要があります。

まず「何を守りたいのか」「どのような脅威を検知したいのか」を具体的に定義します。標的型攻撃対策なのか、内部不正の早期発見が目的なのかによって、必要なAI分析機能は異なります。「検知から初動対応までを自動化したい」といったゴールを設定すれば、SOAR機能の要否など、求める要件が明確になります。

新しいAI監視システムが、既存のIT環境やセキュリティ製品とスムーズに連携できるかは極めて重要です。特にデータ収集の方法(API連携、エージェント、Syslog転送など)や、対応しているログフォーマットは念入りに確認しましょう。連携方式によって導入の難易度やコストは大きく変わります。

AI監視システムは「導入して終わり」ではありません。AIが生成したアラートを最終的に判断し、対応するのはセキュリティ担当者です。AIからのアウトプットを正しく理解・分析できる人材がいるか、あるいは育成計画があるかを検討する必要があります。継続的なチューニングやモデルのメンテナンスといった運用タスクの担当者を決めておくことが成功の鍵です。

初期のライセンス・インフラ費用だけでなく、保守費用やクラウド利用料、人件費といった継続的な運用コストも試算しましょう。その上で、AI導入によってアラート対応工数がどの程度削減されるのか、インシデント被害額をどれだけ低減できるかといったROI(投資対効果)を評価し、経営層への説明責任を果たすことが重要です。

本記事では、既存のセキュリティログ基盤とAI監視を連携させる3つの典型的なアーキテクチャパターンを解説しました。

どのパターンが最適解となるかは、企業のセキュリティ課題、IT環境、予算、そして目指すゴールによって異なります。

重要なのは、自社の状況を正確に把握し、将来的なビジョンに合ったアーキテクチャを選択することです。まずは自社の課題整理から始め、必要であればPoC(概念実証)を通じてスモールスタートを切ることをお勧めします。専門知識を持つベンダーに相談するのも有効です。本記事が、貴社のセキュリティ対策を一段上のレベルへ引き上げる一助となれば幸いです。

Q1: AIによる異常検知の誤検知(過検知)が心配です。対策はありますか?

A1: はい、誤検知は抑制可能です。対策として、①自社の正常な活動をAIに正確に学習させる、②発生した誤検知をフィードバックして継続的にチューニングする、③複数の挙動を組み合わせて判断する相関分析を用いる、といった方法が有効です。これらを組み合わせることで検知精度を高めることができます。

Q2: オンプレミス環境のログをクラウドのAI監視基盤に連携させる際の注意点は?

A2: 主に4つの注意点があります。

Q3: AI監視を導入すれば、セキュリティ担当者は不要になりますか?

A3: いいえ、不要にはなりません。むしろ役割がより高度なものへ変化します。AIは脅威候補を見つける強力なアシスタントですが、最終的な判断や複雑なインシデントへの対応方針決定は、経験豊富な担当者でなければ困難です。AI導入により、担当者は単純作業から解放され、脅威ハンティングやセキュリティ戦略策定といった、より付加価値の高い業務に集中できるようになります。

記載されている内容は2025年12月12日時点のものです。現在の情報と異なる可能性がありますので、ご了承ください。また、記事に記載されている情報は自己責任でご活用いただき、本記事の内容に関する事項については、専門家等に相談するようにしてください。

1分でわかるこの記事の要約 サイバー攻撃調査において、ログの時刻同期がずれているとタイムライン分析が崩壊し、原因究明が困...

1分でわかるこの記事の要約 サイバー攻撃の再発防止には、目の前の暫定対処だけでなく、根本原因を取り除く恒久対応への転換が...

1分でわかるこの記事の要約 SOARによるセキュリティ自動化は強力ですが、封じ込め機能には「誤隔離」という重大なリスクが...

1分でわかるこの記事の要約 サイバーキルチェーンに基づくインシデント対応プレイブックは、サイバー攻撃の被害を最小化するた...

1分でわかるこの記事の要約 SIEM検知ルールはログ欠損や形式変更、陳腐化、プラットフォーム更新により機能不全に陥ります...

履歴書の「趣味特技」欄で採用担当者の心を掴めないかと考えている方もいるのではないでしょうか。ここでは履歴書の人事の...

いまいち難しくてなかなか正しい意味を調べることのない「ご健勝」「ご多幸」という言葉。使いづらそうだと思われがちです...

「ご査収ください/ご査収願いします/ご査収くださいますよう」と、ビジネスで使用される「ご査収」という言葉ですが、何...

選考で要求される履歴書。しかし、どんな風に書いたら良いのか分からない、という方も多いのではないかと思います。そんな...

通勤経路とは何でしょうか。通勤経路の届け出を提出したことがある人は多いと思います。通勤経路の書き方が良く分からない...